- Использование политики DNS для разделения раздельного — развертывания DNS Use DNS Policy for Split-Brain DNS Deployment

- Пример развертывания Split-Brain DNS Example of DNS Split-Brain Deployment

- Как работает развертывание Split-Brain DNS How DNS Split-Brain Deployment Works

- Настройка развертывания Split-Brain DNS How to Configure DNS Split-Brain Deployment

- Создание областей зоны Create the Zone Scopes

- Добавление записей в области зоны Add Records to the Zone Scopes

- Создание политик DNS Create the DNS Policies

- Пример управления выборочной рекурсией DNS Example of DNS Selective Recursion Control

- Как работает управление селективной рекурсией DNS How DNS Selective Recursion Control Works

- Настройка управления выборочной рекурсией DNS How to Configure DNS Selective Recursion Control

- Создание областей рекурсии DNS Create DNS Recursion Scopes

- Создание политик рекурсии DNS Create DNS Recursion Policies

Использование политики DNS для разделения раздельного — развертывания DNS Use DNS Policy for Split-Brain DNS Deployment

Применяется к: Windows Server 2016 Applies to: Windows Server 2016

С помощью этого раздела вы узнаете, как настроить политику DNS в Windows Server ® 2016 для раздельных развертываний DNS, где есть две версии одной зоны — одна для внутренних пользователей в интрасети организации, а другая — для внешних пользователей, которые обычно являются пользователями в Интернете. You can use this topic to learn how to configure DNS policy in Windows Server® 2016 for split-brain DNS deployments, where there are two versions of a single zone — one for the internal users on your organization intranet, and one for the external users, who are typically users on the Internet.

Сведения об использовании политики DNS для разделения раздельного — развертывания DNS с помощью Active Directory интегрированных зоны DNS см. в статье Использование политики dns для Split-Brain dns в Active Directory. For information on how to use DNS Policy for split-brain DNS deployment with Active Directory integrated DNS Zones, see Use DNS Policy for Split-Brain DNS in Active Directory.

Ранее этот сценарий требовал, чтобы администраторы DNS поддерживали два разных DNS-сервера, каждый из которых предоставляет службы каждому набору пользователей, внутренним и внешним. Previously, this scenario required that DNS administrators maintain two different DNS servers, each providing services to each set of users, internal and external. Если несколько записей в зоне были разделены, — или оба экземпляра зоны (внутренние и внешние) были делегированы в один и тот же родительский домен, это стало загадка управления. If only a few records inside the zone were split-brained or both instances of the zone (internal and external) were delegated to the same parent domain, this became a management conundrum.

Еще один сценарий настройки для развертывания с разделением-мозгом — выборочный контроль рекурсии для разрешения DNS-имен. Another configuration scenario for split-brain deployment is Selective Recursion Control for DNS name resolution. В некоторых обстоятельствах DNS-серверы предприятия должны выполнять рекурсивное разрешение для внутренних пользователей, а также как полномочные серверы имен для внешних пользователей и блокировать рекурсию для них. In some circumstances, the Enterprise DNS servers are expected to perform recursive resolution over the Internet for the internal users, while they also must act as authoritative name servers for external users, and block recursion for them.

В этом разделе содержатся следующие подразделы. This topic contains the following sections.

Пример развертывания Split-Brain DNS Example of DNS Split-Brain Deployment

Ниже приведен пример того, как можно использовать политику DNS для выполнения описанного выше сценария «разделение-DNS». Following is an example of how you can use DNS policy to accomplish the previously described scenario of split-brain DNS.

Этот раздел содержит следующие подразделы. This section contains the following topics.

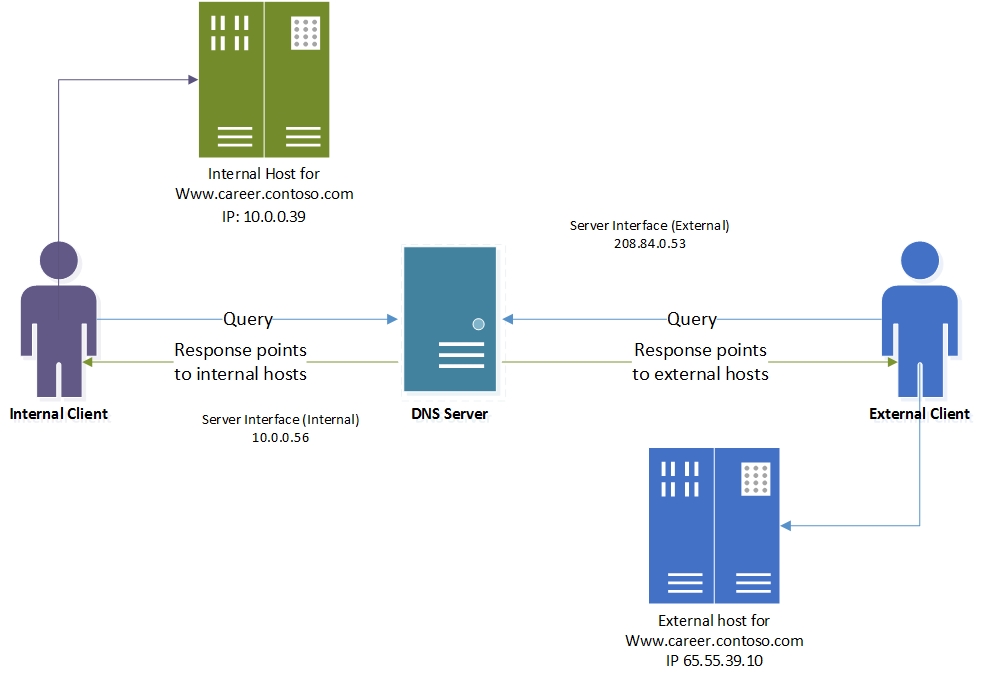

В этом примере используется одна вымышленная компания Contoso, которая поддерживает веб-узел карьеры по адресу www.career.contoso.com. This example uses one fictional company, Contoso, which maintains a career Web site at www.career.contoso.com.

Сайт имеет две версии — один для внутренних пользователей, где доступны внутренние сообщения о заданиях. The site has two versions, one for the internal users where internal job postings are available. Этот внутренний сайт доступен по локальному IP-адресу 10.0.0.39. This internal site is available at the local IP address 10.0.0.39.

Вторая версия — это общедоступная версия того же сайта, которая доступна по общедоступному IP-адресу 65.55.39.10. The second version is the public version of the same site, which is available at the public IP address 65.55.39.10.

В отсутствие политики DNS администратору необходимо размещать эти две зоны на отдельных DNS-серверах Windows Server и управлять ими отдельно. In the absence of DNS policy, the administrator is required to host these two zones on separate Windows Server DNS servers and manage them separately.

С помощью политик DNS эти зоны теперь можно размещать на одном DNS-сервере. Using DNS policies these zones can now be hosted on the same DNS server.

Этот сценарий показан на следующем рисунке. The following illustration depicts this scenario.

Как работает развертывание Split-Brain DNS How DNS Split-Brain Deployment Works

Если DNS-сервер настроен с использованием требуемых политик DNS, каждый запрос разрешения имен оценивается по политикам на DNS-сервере. When the DNS server is configured with the required DNS policies, each name resolution request is evaluated against the policies on the DNS server.

В этом примере интерфейс сервера используется в качестве критерия для различения внутренних и внешних клиентов. The server Interface is used in this example as the criteria to differentiate between the internal and external clients.

Если серверный интерфейс, на котором получен запрос, соответствует любой из политик, то соответствующая область зоны используется для ответа на запрос. If the server interface upon which the query is received matches any of the policies, the associated zone scope is used to respond to the query.

Таким образом, в нашем примере запросы DNS для www.career.contoso.com, полученные на частном IP-адресе (10.0.0.56), получают ответ DNS, который содержит внутренние IP-адреса. и запросы DNS, получаемые в общедоступном сетевом интерфейсе, получают ответ DNS, содержащий общедоступный IP-адрес в области зоны по умолчанию (это то же самое, что и обычная разрешающая способность запросов). So, in our example, the DNS queries for www.career.contoso.com that are received on the private IP (10.0.0.56) receive a DNS response that contains an internal IP address; and the DNS queries that are received on the public network interface receive a DNS response that contains the public IP address in the default zone scope (this is the same as normal query resolution).

Настройка развертывания Split-Brain DNS How to Configure DNS Split-Brain Deployment

Чтобы настроить развертывание Split-Brain DNS с помощью политики DNS, необходимо выполнить следующие действия. To configure DNS Split-Brain Deployment by using DNS Policy, you must use the following steps.

В следующих разделах приведены подробные инструкции по настройке. The following sections provide detailed configuration instructions.

В следующих разделах приведены примеры команд Windows PowerShell, которые содержат примеры значений для многих параметров. The following sections include example Windows PowerShell commands that contain example values for many parameters. Перед выполнением этих команд обязательно замените примеры значений в этих командах значениями, подходящими для вашего развертывания. Ensure that you replace example values in these commands with values that are appropriate for your deployment before you run these commands.

Создание областей зоны Create the Zone Scopes

Область зоны — это уникальный экземпляр зоны. A zone scope is a unique instance of the zone. Зона DNS может иметь несколько областей зоны, при этом каждая область зоны содержит собственный набор записей DNS. A DNS zone can have multiple zone scopes, with each zone scope containing its own set of DNS records. Одна и та же запись может присутствовать в нескольких областях с разными IP-адресами или IP-адресами. The same record can be present in multiple scopes, with different IP addresses or the same IP addresses.

По умолчанию область зоны существует в зонах DNS. By default, a zone scope exists on the DNS zones. Эта область зоны имеет то же имя, что и зона, а устаревшие операции DNS работают в этой области. This zone scope has the same name as the zone, and legacy DNS operations work on this scope. В этой области зоны по умолчанию будет размещена внешняя версия www.career.contoso.com. This default zone scope will host the external version of www.career.contoso.com.

Можно использовать следующий пример команды, чтобы секционировать область зоны contoso.com для создания внутренней области зоны. You can use the following example command to partition the zone scope contoso.com to create an internal zone scope. Внутренняя область зоны будет использоваться для сохранения внутренней версии www.career.contoso.com. The internal zone scope will be used to keep the internal version of www.career.contoso.com.

Add-DnsServerZoneScope -ZoneName «contoso.com» -Name «internal»

Дополнительные сведения см. в разделе Add-днссерверзонескопе . For more information, see Add-DnsServerZoneScope

Добавление записей в области зоны Add Records to the Zone Scopes

Следующим шагом является добавление записей, представляющих узел веб-сервера, в две области зоны — внутренние и по умолчанию (для внешних клиентов). The next step is to add the records representing the Web server host into the two zone scopes — internal and default (for external clients).

В области внутренней зоны www.Career.contoso.com запись добавляется с IP-адресом 10.0.0.39, который является частным адресом. и в области зоны по умолчанию с IP-адресом 65.55.39.10 добавляется та же запись www.Career.contoso.com. In the internal zone scope, the record www.career.contoso.com is added with the IP address 10.0.0.39, which is a private IP; and in the default zone scope the same record, www.career.contoso.com, is added with the IP address 65.55.39.10.

При добавлении записи в область зоны по умолчанию в следующих примерах команд отсутствует параметр – зонескопе . No –ZoneScope parameter is provided in the following example commands when the record is being added to the default zone scope. Это похоже на добавление записей в зону обычный. This is similar to adding records to a vanilla zone.

Add-DnsServerResourceRecord -ZoneName «contoso.com» -A -Name «www.career» -IPv4Address «65.55.39.10» Add-DnsServerResourceRecord -ZoneName «contoso.com» -A -Name «www.career» -IPv4Address «10.0.0.39” -ZoneScope «internal»

Дополнительные сведения см. в разделе Add-днссерверресаурцерекорд. For more information, see Add-DnsServerResourceRecord.

Создание политик DNS Create the DNS Policies

После определения интерфейсов сервера для внешней сети и внутренней сети, а также для создания областей зоны необходимо создать политики DNS, которые соединяют внутренние и внешние области зоны. After you have identified the server interfaces for the external network and internal network and you have created the zone scopes, you must create DNS policies that connect the internal and external zone scopes.

В этом примере серверный интерфейс используется в качестве критерия для различения внутренних и внешних клиентов. This example uses the server interface as the criteria to differentiate between the internal and external clients. Другим способом различения внешних и внутренних клиентов является использование подсетей клиента в качестве критерия. Another method to differentiate between external and internal clients is by using client subnets as a criteria. Если вы можете определить подсети, к которым принадлежат внутренние клиенты, можно настроить политику DNS, чтобы отличать их от подсети клиента. If you can identify the subnets to which the internal clients belong, you can configure DNS policy to differentiate based on client subnet. Сведения о настройке управления трафиком с помощью критериев подсети клиента см. в статье Использование политики DNS для управления трафиком на основе Geo-Location с серверами-источниками. For information on how to configure traffic management using client subnet criteria, see Use DNS Policy for Geo-Location Based Traffic Management with Primary Servers.

Когда DNS-сервер получает запрос к частному интерфейсу, ответ на запрос DNS возвращается из внутренней области зоны. When the DNS server receives a query on the private interface, the DNS query response is returned from the internal zone scope.

Для сопоставления области зоны по умолчанию не требуются никакие политики. No policies are required for mapping the default zone scope.

В следующем примере команда 10.0.0.56 является IP-адресом частного сетевого интерфейса, как показано на предыдущем рисунке. In the following example command, 10.0.0.56 is the IP address on the private network interface, as shown in the previous illustration.

Add-DnsServerQueryResolutionPolicy -Name «SplitBrainZonePolicy» -Action ALLOW -ServerInterface «eq,10.0.0.56» -ZoneScope «internal,1» -ZoneName contoso.com

Пример управления выборочной рекурсией DNS Example of DNS Selective Recursion Control

Ниже приведен пример того, как можно использовать политику DNS для выполнения описанного выше сценария управления селективной рекурсией DNS. Following is an example of how you can use DNS policy to accomplish the previously described scenario of DNS selective recursion control.

Этот раздел содержит следующие подразделы. This section contains the following topics.

В этом примере используется та же вымышленная компания, что и в предыдущем примере, Contoso, который поддерживает веб-узел карьеры по адресу www.career.contoso.com. This example uses the same fictional company as in the previous example, Contoso, which maintains a career Web site at www.career.contoso.com.

В примере развертывания DNS Split-мозгового сервера тот же DNS-сервер отвечает как внешним, так и внутренним клиентам и предоставляет им разные ответы. In the DNS split-brain deployment example, the same DNS server responds to both the external and internal clients and provides them with different answers.

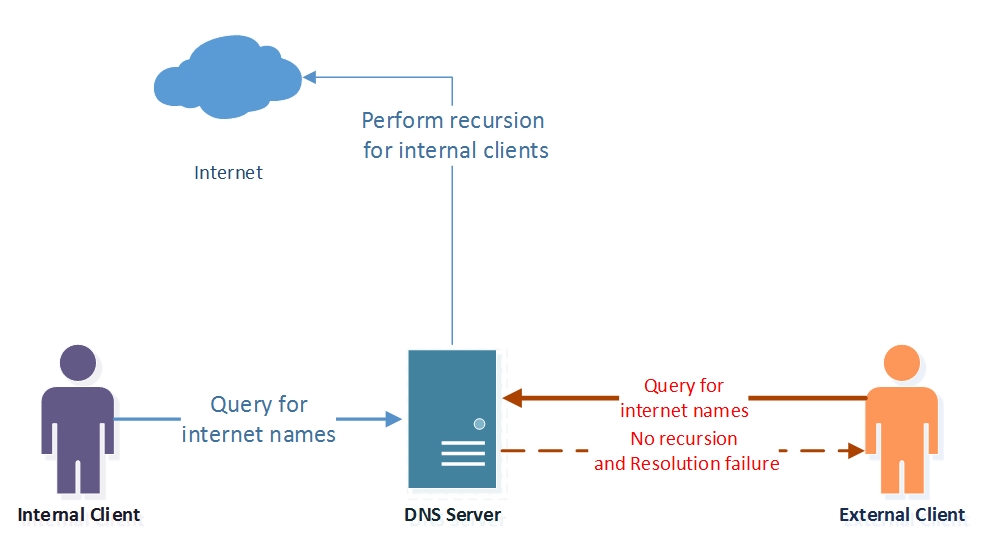

Некоторые развертывания DNS могут потребовать, чтобы один и тот же DNS-сервер выполнял рекурсивное разрешение имен для внутренних клиентов, помимо того, чтобы выступать в роли полномочного сервера имен для внешних клиентов. Some DNS deployments might require the same DNS server to perform recursive name resolution for internal clients in addition to acting as the authoritative name server for external clients. Это называется контролем выборочной рекурсии DNS. This circumstance is called DNS selective recursion control.

В предыдущих версиях Windows Server Включение рекурсии означало, что оно было включено на всем DNS-сервере для всех зон. In previous versions of Windows Server, enabling recursion meant that it was enabled on the whole DNS server for all zones. Так как DNS-сервер также прослушивает внешние запросы, рекурсия включается как для внутренних, так и для внешних клиентов, что делает DNS-сервер открытым сопоставительом. Because the DNS server is also listening to external queries, recursion is enabled for both internal and external clients, making the DNS server an open resolver.

DNS-сервер, настроенный как открытый сопоставитель, может быть уязвим для исчерпания ресурсов и может быть заражен вредоносными клиентами для создания атак с отражением. A DNS server that is configured as an open resolver might be vulnerable to resource exhaustion and can be abused by malicious clients to create reflection attacks.

По этой причине Администраторы DNS Contoso не хотят, чтобы DNS-сервер для contoso.com выполнял рекурсивное разрешение имен для внешних клиентов. Because of this, Contoso DNS administrators do not want the DNS server for contoso.com to perform recursive name resolution for external clients. Для внутренних клиентов требуется только управление рекурсией, в то время как управление рекурсией может быть заблокировано для внешних клиентов. There is only a need for recursion control for internal clients, while recursion control can be blocked for external clients.

Этот сценарий показан на следующем рисунке. The following illustration depicts this scenario.

Как работает управление селективной рекурсией DNS How DNS Selective Recursion Control Works

Если получен запрос, для которого DNS-сервер Contoso является неполномочным, например для https://www.microsoft.com , запрос разрешения имени оценивается по политикам на DNS-сервере. If a query for which the Contoso DNS server is non-authoritative is received, such as for https://www.microsoft.com, then the name resolution request is evaluated against the policies on the DNS server.

Поскольку эти запросы не попадают ни в одну зону, политики уровня зоны, ( как определено в примере Split-мозг, ) не оцениваются. Because these queries do not fall under any zone, the zone level policies (as defined in the split-brain example) are not evaluated.

DNS-сервер оценивает политики рекурсии, а запросы, получаемые в частном интерфейсе, соответствуют сплитбраинрекурсионполици. The DNS server evaluates the recursion policies, and the queries that are received on the private interface match the SplitBrainRecursionPolicy. Эта политика указывает на область рекурсии, в которой включена рекурсия. This policy points to a recursion scope where recursion is enabled.

Затем DNS-сервер выполняет рекурсию для получения ответа https://www.microsoft.com из Интернета и кэширует ответ локально. The DNS server then performs recursion to get the answer for https://www.microsoft.com from the Internet, and caches the response locally.

Если запрос получен на внешнем интерфейсе, политики DNS не совпадают, и параметр рекурсии по умолчанию, который в данном случае отключен , применяется. If the query is received on the external interface, no DNS policies match, and the default recursion setting — which in this case is Disabled — is applied.

Это не позволяет серверу выступать в качестве открытого сопоставителя для внешних клиентов, пока он выступает в качестве сопоставителя кэширования для внутренних клиентов. This prevents the server from acting as an open resolver for external clients, while it is acting as a caching resolver for internal clients.

Настройка управления выборочной рекурсией DNS How to Configure DNS Selective Recursion Control

Чтобы настроить управление выборочной рекурсией DNS с помощью политики DNS, необходимо выполнить следующие действия. To configure DNS selective recursion control by using DNS Policy, you must use the following steps.

Создание областей рекурсии DNS Create DNS Recursion Scopes

Области рекурсии являются уникальными экземплярами группы параметров, которые управляют рекурсией на DNS-сервере. Recursion scopes are unique instances of a group of settings that control recursion on a DNS server. Область рекурсии содержит список серверов пересылки и указывает, включена ли рекурсия. A recursion scope contains a list of forwarders and specifies whether recursion is enabled. DNS-сервер может иметь много областей рекурсии. A DNS server can have many recursion scopes.

Устаревший параметр рекурсии и список серверов пересылки называются областью рекурсии по умолчанию. The legacy recursion setting and list of forwarders are referred to as the default recursion scope. Невозможно добавить или удалить область рекурсии по умолчанию, обозначенную точкой с именем ( «.» ) . You cannot add or remove the default recursion scope, identified by the name dot (“.”).

В этом примере параметр рекурсии по умолчанию отключен, а также создается новая область рекурсии для внутренних клиентов, где включена рекурсия. In this example, the default recursion setting is disabled, while a new recursion scope for internal clients is created where recursion is enabled.

Дополнительные сведения см. в разделе Add-днссерверрекурсионскопе . For more information, see Add-DnsServerRecursionScope

Создание политик рекурсии DNS Create DNS Recursion Policies

Можно создать политики рекурсии DNS-сервера, чтобы выбрать область рекурсии для набора запросов, соответствующих указанным условиям. You can create DNS server recursion policies to choose a recursion scope for a set of queries that match specific criteria.

Если DNS-сервер не является полномочным для некоторых запросов, политики рекурсии DNS-сервера позволяют управлять способом разрешения запросов. If the DNS server is not authoritative for some queries, DNS server recursion policies allow you to control how to resolve the queries.

В этом примере внутренняя область рекурсии с включенной рекурсией связана с частным сетевым интерфейсом. In this example, the internal recursion scope with recursion enabled is associated with the private network interface.

Для настройки политик рекурсии DNS можно использовать приведенный ниже пример команды. You can use the following example command to configure DNS recursion policies.

Теперь DNS-сервер настроен с использованием требуемых политик DNS для сервера доменных имен с разделением или DNS-сервера, для которого включено выборочное управление рекурсией для внутренних клиентов. Now the DNS server is configured with the required DNS policies for either a split-brain name server or a DNS server with selective recursion control enabled for internal clients.

Вы можете создавать тысячи политик DNS в соответствии с требованиями к управлению трафиком, а все новые политики применяются динамически, без перезапуска DNS-сервера во входящих запросах. You can create thousands of DNS policies according to your traffic management requirements, and all new policies are applied dynamically — without restarting the DNS server — on incoming queries.

Дополнительные сведения см. в разделе руководств по сценариям политики DNS. For more information, see DNS Policy Scenario Guide.