- Во всех Windows последних 20 лет найдена опасная «дыра»

- «Дыра» двадцатилетней давности

- Подробнее об уязвимости

- Реакция Microsoft

- Все версии Windows оказались уязвимы для хакерской атаки

- Microsoft исправила 87 уязвимостей, включая 21 RCE-баг

- Xakep #263. Кредитки в опасности

- Уязвимость во всех версиях Windows позволяет контролировать трафик жертвы

- Xakep #263. Кредитки в опасности

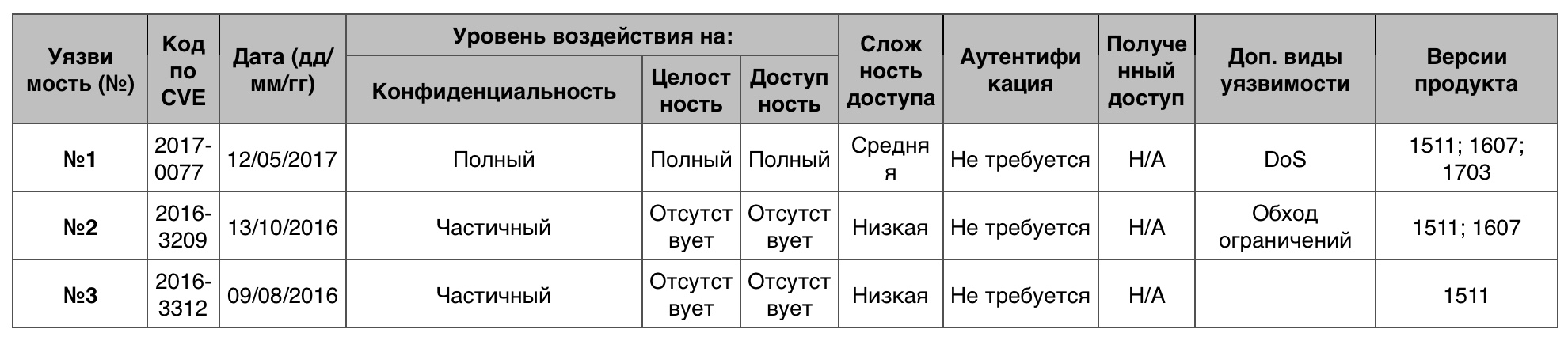

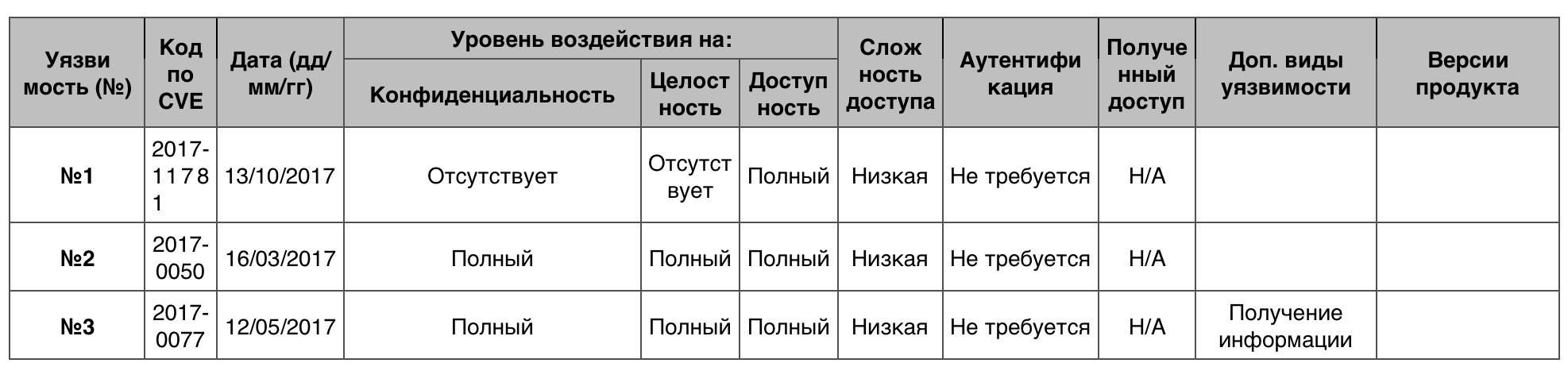

- Уязвимости операционных систем. Часть I

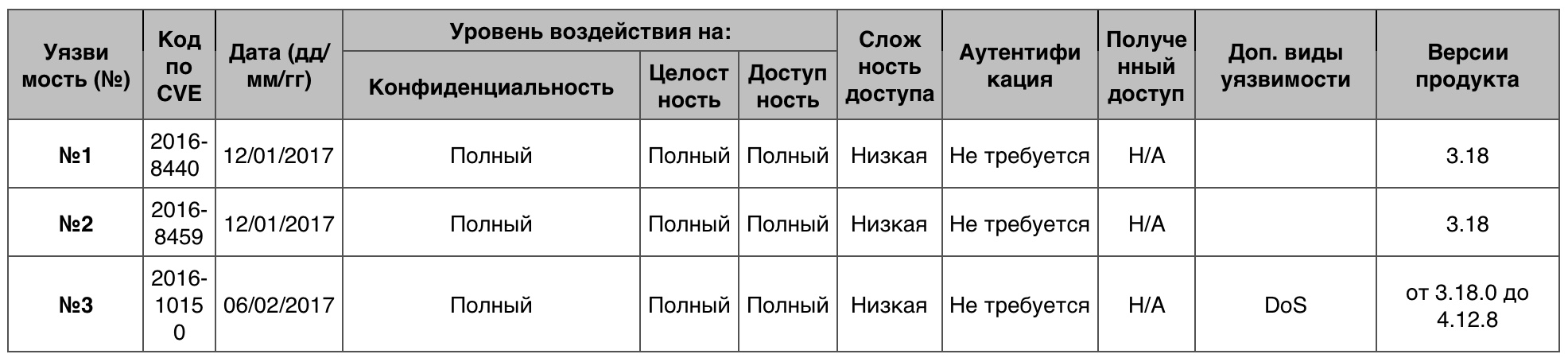

- 1. Android

- 2. Linux Kernel

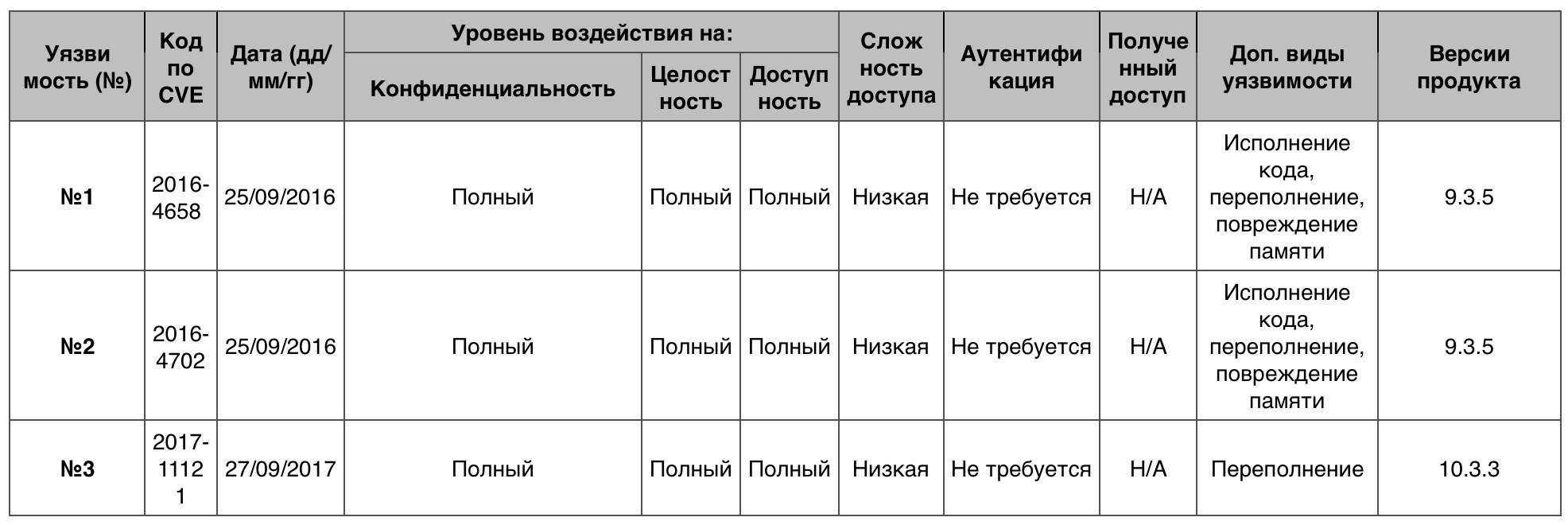

- 3. Iphone Os

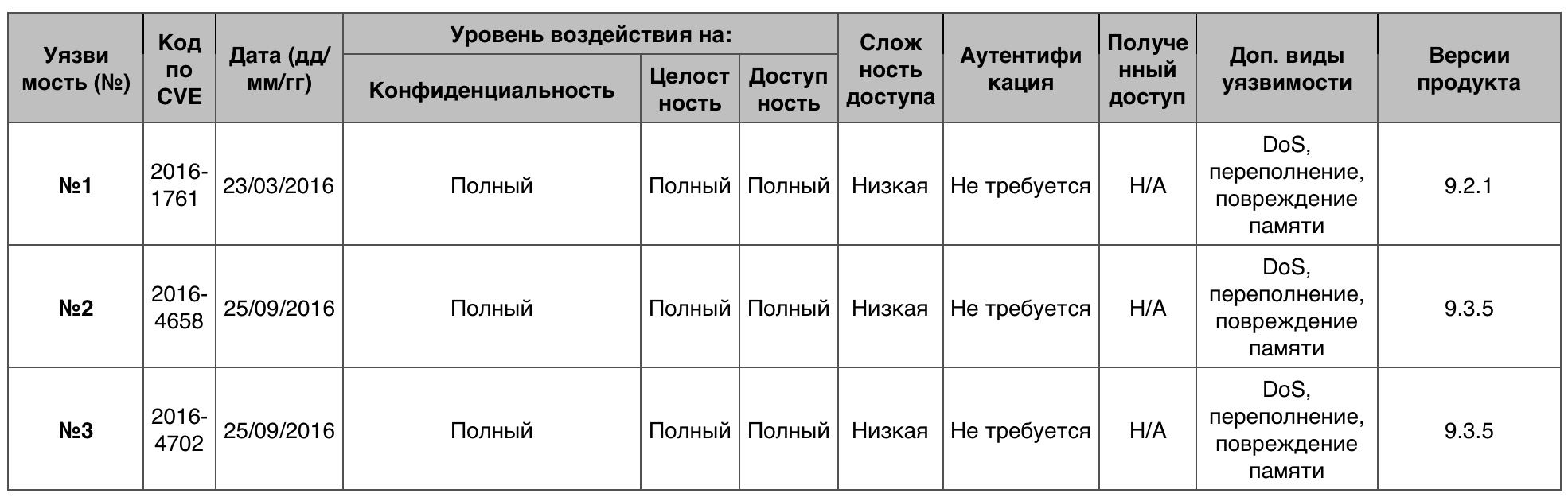

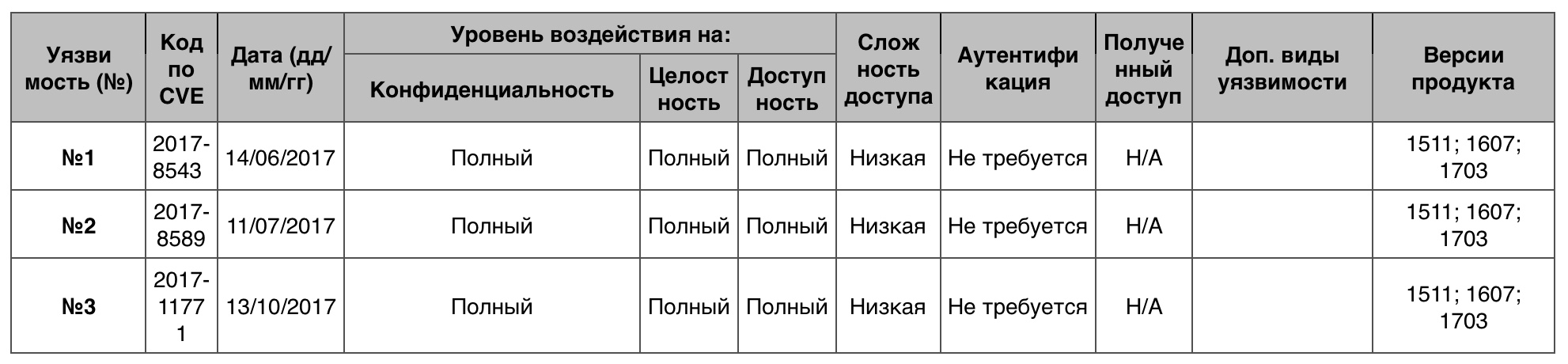

- 4. Windows 10

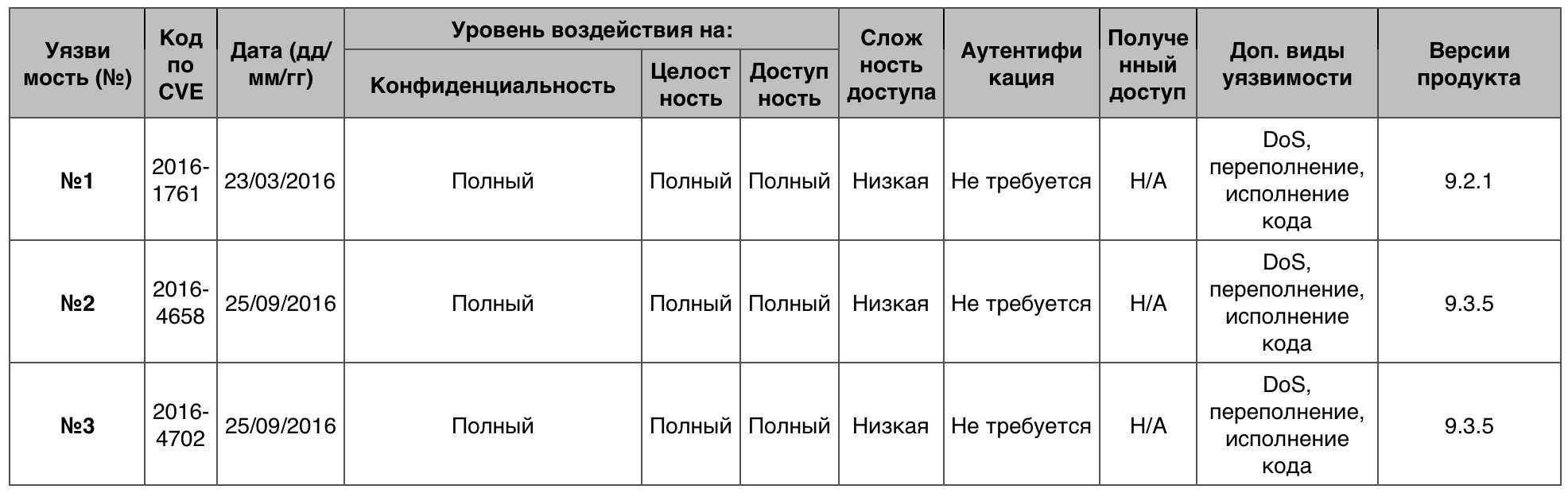

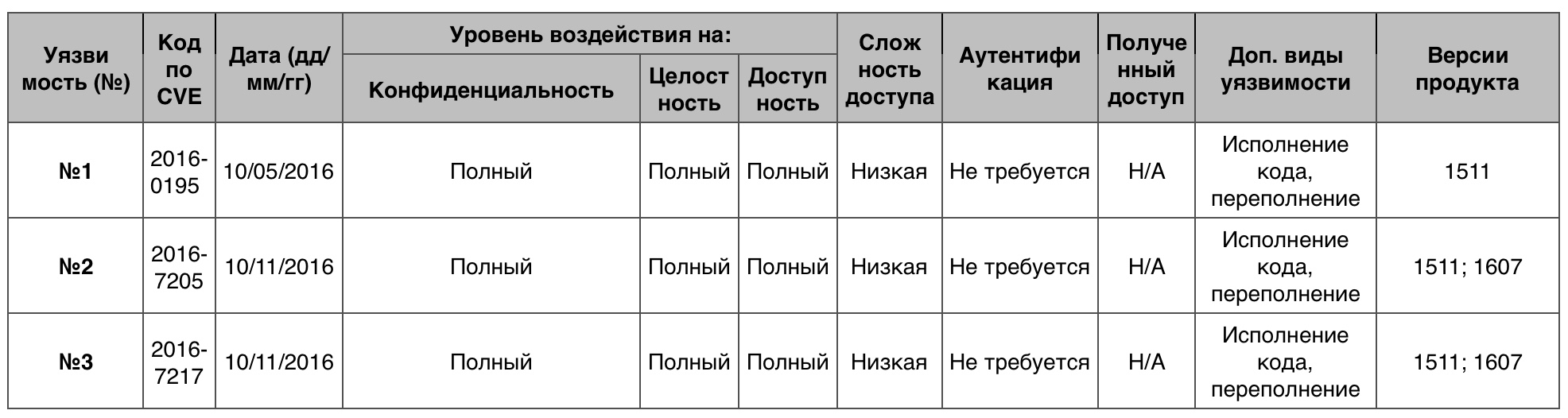

- 5. Windows Server 2016

Во всех Windows последних 20 лет найдена опасная «дыра»

«Дыра» двадцатилетней давности

В важном криптографическом компоненте Windows выявлена крайне опасная уязвимость, которая затрагивает все версии операционной системы Microsoft, выпущенные за последние 20 лет, пишет ресурс Krebsonsecurity, принадлежащий журналисту Брайану Кребсу (Brian Krebs), который специализируется на вопросах информационной безопасности.

По данным сайта, выпуск исправления запланирован на ближайший «патчевый вторник», то есть 14 января 2020 г., в день, когда завершается расширенная поддержка Windows 7. Однако организации, связанные с вооруженными силами США и прочие особо важные клиенты Microsoft, задействованные в управлении ключевой инфраструктурой интернета, якобы получили патчи заранее на условиях неразглашения деталей об уязвимости.

Ранее Уилл Дорман (Will Dormann), исследователь безопасности, известный по сотрудничеству с координационным центром CERT (CERT-CC), опубликовал в Twitter сообщение, в котором посоветовал «уделить особое внимание своевременной установке предстоящих обновлений Windows», не объяснив, по какой именно причине.

Подробнее об уязвимости

Согласно информации, распространенной Krebsonsecurity, уязвимость касается динамической библиотеки crypt32.dll, ответственной за сертификаты и функции обмена зашифрованными сообщениями в CryptoAPI. Microsoft CryptoAPI позволяет разработчикам защищать ПО для Windows с использованием криптографических алгоритмов, а также включает в себя функции шифрования и расшифровки данных с помощью цифровых сертификатов.

Критическая уязвимость в этом компоненте Windows может представлять угрозу безопасности для целого ряда важных функций Windows, включая функции аутентификации на персональных компьютерах и серверах под управлением Windows, защиты данных, обрабатываемых браузерами Internet Explorer/Edge, а также некоторыми сторонними приложениями и инструментами.

Неменьшую озабоченность вызывает и то, что уязвимость в библиотеке может использоваться для подмены цифровой подписи, привязанной к конкретному ПО. Этим может воспользоваться злоумышленник, выдав вредоносное ПО за легитимное, выпущенное и подписанное добросовестным разработчиком.

Как отмечает Krebsonsecurity, библиотека впервые появилась в Windows более 20 лет назад – еще в Windows NT 4.0, увидевшей свет в 1996 г. Таким образом, вероятно, все версии ОС семейства NT (включая Windows XP, поддержка которой также давно прекращена) под угрозой из-за уязвимости в crypt32.dll.

Реакция Microsoft

В Microsoft Krebsonsecurity пояснили, что не обсуждают детали обнаруженных уязвимостей до выхода соответствующих обновлений. В компании также опровергли сведения о том, что некоторые клиенты Microsoft могли получить и развернуть важные обновления раньше остальных. Несмотря на то, что участники программы Security Update Validation Program (SUVP) действительно могут получать доступ к предварительным версиям обновлений безопасности (примерно за три недели до общего релиза), по ее условиям им запрещено использовать исправления за пределами тестового окружения.

В пресс-службе российского представительства Microsoft информацию об уязвимости прокомментировали, ссылаясь на слова Джеффа Джонса (Jeff Jones), старшего директора Microsoft и специалиста по безопасности: «Мы следуем принципам скоординированного раскрытия уязвимостей (CVD) как лучшей отраслевой практики для защиты наших заказчиков от известных уязвимостей. Чтобы предотвратить ненужный риск для клиентов, исследователи и поставщики безопасности не обсуждают детали обнаруженных уязвимостей до того, как доступно обновление. Завтра в 10:00 по тихоокеанскому времени мы опубликуем обновления и техническую информацию за этот месяц в рамках нашего ежемесячного обновления безопасности во вторник».

На вопрос CNews о том, получит ли все еще весьма популярная Windows 7 исправления описанной выше уязвимости, в Microsoft указали на запись в официальном блоге Windows, посвященную окончанию поддержки Windows 7, где в частности говорится что, окончание поддержки для пользователя означает прекращение получения обновлений для Windows 7 и Office 2010, в том числе и патчей безопасности.

В 20:13 по московскому времени в пресс-службе Microsoft сообщили CNews, что уязвимость все же была устранена в ежемесячном обновлении безопасности для Windows 7.

Все версии Windows оказались уязвимы для хакерской атаки

Компания Microsoft предупредила пользователей Windows об угрозе взлома при помощи недавно обнаруженных уязвимостей, затронувших все версии операционной системы. Как оказалось, «дыры» в безопасности позволяют хакерам удалённо захватывать контроль над чужими ПК, даже если их владельцы не открывали скачанный из сети вредоносный файл.

Две уязвимости нулевого дня были обнаружены в библиотеке Windows Adobe Type Manager Library, позволяющей приложениям управлять шрифтами, выпускаемыми Adobe Systems. Примечательно, что к выполнению вредоносного кода может привести не только открытие заражённых документов в приложении, но и предварительный просмотр средствами самой Windows. Воспользовавшись спам-рассылкой, злоумышленники способны «захватить» интересующие их компьютеры после выполнения скрипта. По заявлению Microsoft, риску взлома подвержены все версии десктопной ОС, суммарная аудитория которой исчисляется миллиардами пользователей.

Сейчас компания работает над устранением уязвимостей, но выпуск соответствующего апдейта ожидается не раньше 14 апреля. При этом обновление для Windows 7 получат только корпоративные ПК с расширенной подпиской. В качестве временного способа решения проблемы пользователям рекомендуется отключение панели предпросмотра в Проводнике Windows. Ознакомиться с инструкцией по выполнению этой процедуры можно на официальном сайте разработчиков ОС.

Microsoft исправила 87 уязвимостей, включая 21 RCE-баг

Xakep #263. Кредитки в опасности

В рамках октябрьского «вторника обновлений» компания Microsoft устранила 87 уязвимостей в своих продуктах, включая 11 критических уязвимостей и 21 проблему удаленного выполнения кода (RCE). Исправленные баги затрагивали саму Windows, Office, Office Services и Web Apps, Visual Studio, Azure Functions, Azure Sphere, .NET Framework, Microsoft Dynamics, Exchange Server, Windows Codecs Library и так далее.

Сообщается, что, по данным специалистов, ни одна из уязвимостей не находилась под атаками.

Наиболее опасной проблемой этого месяца определенного стала ошибка CVE-2020-16898, которая представляет собой RCE-баг в TCP/IP стеке Windows, получившая 9,8 баллов из 10 возможных по шкале оценки уязвимостей CVSS.

Данная уязвимость может позволить злоумышленнику установить полный контроль над Windows-машиной посредством отправки вредоносных пакетов ICMPv6 Router Advertisement через сетевое соединение. Уязвимость обнаружили сами инженеры Microsoft и перед ней уязвимы, в том числе, Windows 10 и Windows Server 2019.

Если установка обновлений по каким-то причинам невозможна, настоятельно рекомендуется использовать для исправления бага хотя бы обходные пути, в том числе временное отключение поддержки ICMPv6 RDNSS.

Эксперты компании McAfee отмечают, что у такой проблемы может быть потенциал червя, то есть хакеры смогут устраивать атаки, которые будут распространяться с одного уязвимого компьютера на другой без вмешательства человека.

Исследователи из SophosLabs и вовсе опубликовали видео, демонстрирующее, как уязвимость может быть использована для провоцирования синего экрана смерти (BSoD) и дали багу имя Ping of Death.

Еще одна опасная уязвимость этого месяца, заслуживающая отдельного упоминания, это CVE-2020-16947, допускающая удаленное выполнение кода в Outlook. Microsoft заявляет, что эту ошибку можно эксплуатировать, если обманом вынудить пользователя открыть специально созданный файл в уязвимой версии Microsoft Outlook (то есть достаточно получения вредоносного письма от злоумышленников).

«Вектором атаки здесь выступает панель предварительного просмотра, поэтому можно пострадать даже не открывая письмо, — объясняет Дастин Чайлдс из Zero Day Initiative. — Уязвимость связана с парсингом HTML-содержимого в электронных письмах. Хотя Microsoft присвоила этой проблеме рейтинг XI из 2, у нас уже есть работающий proof-of-concept. Исправьте этот баг как можно быстрее».

Также упоминания заслуживает RCE-баг в составе Windows Hyper-V (CVE-2020-16891), набравший 8,8 баллов по шкале CVSS. Проблема связана с некорректной проверкой импута от аутентифицированного пользователя в гостевой операционной системе. Эксплуатируя эту проблему, злоумышленник может запустить специально созданную программу в гостевой ОС, что вынудит ОС хоста Hyper-V выполнить произвольный код.

Еще два критических RCE-недостатка (CVE-2020-16967 и CVE-2020-16968) затрагивают Windows Camera Codec Pack, позволяя злоумышленнику отправить жертве вредоносный файл, который при открытии спровоцирует выполнение произвольного кода в контексте текущего пользователь.

Уязвимость во всех версиях Windows позволяет контролировать трафик жертвы

Xakep #263. Кредитки в опасности

В реализации протокола NetBIOS, которую использует Windows, найдена серьёзная уязвимость. Ошибка, получившая название BadTunnel, присутствует во всех версиях операционной системы Microsoft, как современных, так и устаревших и не поддерживаемых. Воспользовавшись ей, злоумышленник получает возможность полностью контролировать сетевой трафик жертвы.

Речь идёт не только об отправляемых браузером запросах HTTP и HTTPS, а обо всей сетевой активности ОС. В частности, BadTunnel позволяет вмешиваться в загрузку системных обновлений и процесс получения списков отозванных сертификатов, которые необходимы криптографической подсистемы Windows.

Файрволлы или NAT — не помеха для атаки, которая проводится с применением BadTunnel. «Файрволлы не способны остановить атаку, потому что протокол UDP не устанавливает соединения, — поясняет обнаруживший уязвимость исследователь Ян Юй. — Мы используем его, чтобы создать туннель. Как раз поэтому уязвимость называется BadTunnel».

Уязвимость позволяет злоумышленнику отвечать на запросы имён NetBIOS и маскироваться под серверы WPAD, которые служат для автоматической настройки прокси, и ISATAP, нужные для передачи пакетов IPv6 через сети IPv4.

Атака начинается, когда жертва открывает специальный URL, файл или даже просто втыкает флэшку в компьютер. «К примеру, если путь к файлу в виде URI или UNC встроен в ярлык Windows, то атака BadTunnel сработает в момет, когда пользователь просматривает файл в «Проводнике», — пишет Юй. — Таким манером уязвимость может эксплуатироваться через веб-страницы, электронные письма, флэшки и другие носители информации».

Компания Microsoft распространила обновление, которое устраняет ошибку в последних версиях Windows. Уязвимость сохранилась в устаревших версиях Windows, поддержка которых уже прекращена. В частности, атакам, основанных на эксплуатации BadTunnel, по-прежнему подвержены Windows XP и Windows Server 2003. Их пользователи могут обезопасить себя, заблокировав порт UDP 137.

Уязвимости операционных систем. Часть I

Любой компьютер или сервер нуждается, для полного функционирования, не только в качественном железе, но и в не менее качественном, а главное, безопасном программном обеспечении. Сегодня мы рассмотрим некоторые статистические данные, рассказывающие какие ОС самые уязвимые, какие более безопасные, и какие именно уязвимости в каждой из них были замечены чаще всего.

Для того, чтобы избежать невероятного лонгрида данный материал будет разделен на 4 части. Каждая из которых будет описывать уязвимости 5 операционных систем. В первой, то бишь в этой, части мы рассмотрим первые 5 участников нашего рейтинга, базируясь на данных за 2017 год.

| Название ОС | Производитель | Общее число уязвимостей за 2017 год | Общее число уязвимостей за 2016 год | Общее число уязвимостей за все время ведения статистики |

|---|---|---|---|---|

| Android | 666 | 523 | 1357 | |

| Linux Kernel | Linux | 381 | 217 | 1921 |

| Iphone Os | Apple | 293 | 161 | 1277 |

| Windows 10 | Microsoft | 226 | 172 | 451 |

| Windows Server 2016 | Microsoft | 212 | 39 | 251 |

| Windows Server 2008 | Microsoft | 212 | 133 | 981 |

| Mac Os X | Apple | 210 | 215 | 1888 |

| Windows Server 2012 | Microsoft | 201 | 156 | 606 |

| Windows 7 | Microsoft | 197 | 134 | 838 |

| Windows 8.1 | Microsoft | 192 | 154 | 542 |

| Windows Rt 8.1 | Microsoft | 124 | 139 | 438 |

| Debian Linux | Debian | 95 | 327 | 1029 |

| Fedora | Fedora project | 84 | 120 | 441 |

| Ubuntu Linux | Canonical | 66 | 279 | 867 |

| Watchos | Apple | 65 | 77 | 231 |

| Windows Vista | Microsoft | 64 | 125 | 814 |

| Opensuse | Opensuse Project | 58 | 5 | 119 |

| Leap | Opensuse Project | 57 | 2 | 60 |

| Leap | Novell | 48 | 260 | 349 |

| XEN | XEN | 44 | 28 | 228 |

Прежде всего следует отметить тот факт, что данная статистика может быть интерпретирована по-разному, так как есть несколько расхождений с исходными данными участников — прежде всего это их возраст (какая-то ОС существует 5 лет, какая-то всего год), потому общие данные за весь период их существования не стоит брать в рассмотрение при сравнительном анализе, а учитывать как данные общего характера. Хотя, с другой стороны, когда у молодой ОС уязвимостей больше, чем у существующей многие годы, это наталкивает на определенные мысли.

Лидером нашего антирейтинга за 2017 и 2016 годы стал Android с результатами 666 и 523 уязвимостей соответственно. За все же время, когда собирались и обрабатывались статистические данные, лидирует ядро Linux (основа ОС семейства Linux) с 1921 уязвимостью.

Уязвимостей много, как мы видим, сотни, а то и тысячи. Вот основные виды уязвимостей, которые рассматриваются в нашем анализе:

- DoS (Denial of Service / отказ в обслуживании) ( эксплойт уязвимости приводит к DoS устройства);

- Обход чего-либо (например, пароля для входа в систему);

- Исполнение кода (возможность злоумышленником выполнить какую-то команду на устройстве жертвы);

- Повреждение памяти;

- Доступ к информации (имеется в виду секретная информация, полученная за счет уязвимости);

- Увеличение привилегий (в частности для вредоносного ПО);

- Переполнение (буфера);

Стоит рассмотреть более внимательно некоторые из уязвимостей, замеченные на той или иной ОС. Портал CVE Details выставляет баллы каждой из них. Число баллов зависит от уровня ущерба и массовости распространения. Максимальный показатель — 10 баллов. Именно о таких уязвимостях (если они есть и если они уникальны) и будет идти речь далее. Дабы эта статья не превратилась в пятитомник Ленина, будем уделять внимание только трем уязвимость из списка, который может содержать сотни пунктов.

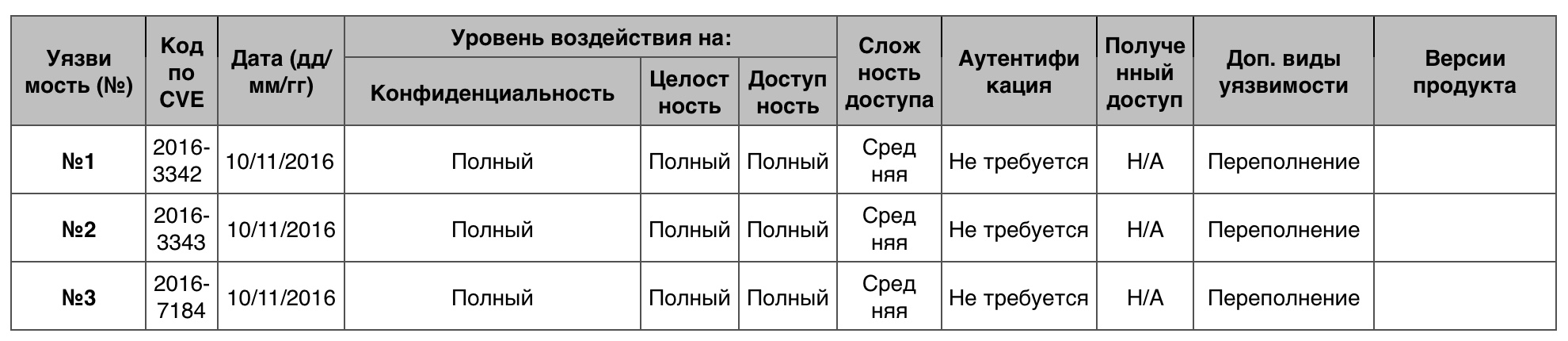

В таблицах каждого из типов уязвимостей указываются определенные дополнительные параметры, касающиеся той или иной уязвимости. Подробнее о них.

Уровень воздействия на

- Полный — уязвимость открывает злоумышленникам доступ ко всей информации на устройстве;

- Частичный — значительное раскрытие информации;

- Отсутствует — конфиденциальность не нарушается;

2) целостность:

- Полный — целостность системы полностью скомпрометирована, полная потеря защиты системы;

- Частичный — модификация некоторых системных файлов или информации возможна, но злоумышленник не имеет контроля над тем, что может быть изменено;

- Отсутствует — воздействия на целостность системы нет;

- Полный — уязвимость позволяет злоумышленнику полностью закрыть доступ к ресурсу;

- Частичный — снижение производительности или непостоянная доступность ресурсов;

- Отсутствует — воздействия на доступность системы нет;

Сложность доступа

- Низкая — особых условий для получения доступа не требуется, как и не требуется специфический знаний или навыков;

- Средняя — необходимо удовлетворение некоторых условий для получения доступа;

- Высокая — специальные условия получения доступа, ограничивающие эксплойт;

Аутентификация

- Не требуется — аутентификация не требуется для эксплойта уязвимости;

- Single system — уязвимость требует, чтобы взломщик был залогинен в систему (например, через командную строку, режим рабочего стола или через веб-интерфейс).

А теперь, после того как мы ознакомились с общими данными и разобрались что и как будет в таблицах ниже по тексту, давайте перейдем к конкретному рассмотрению каждой из пяти ОС.

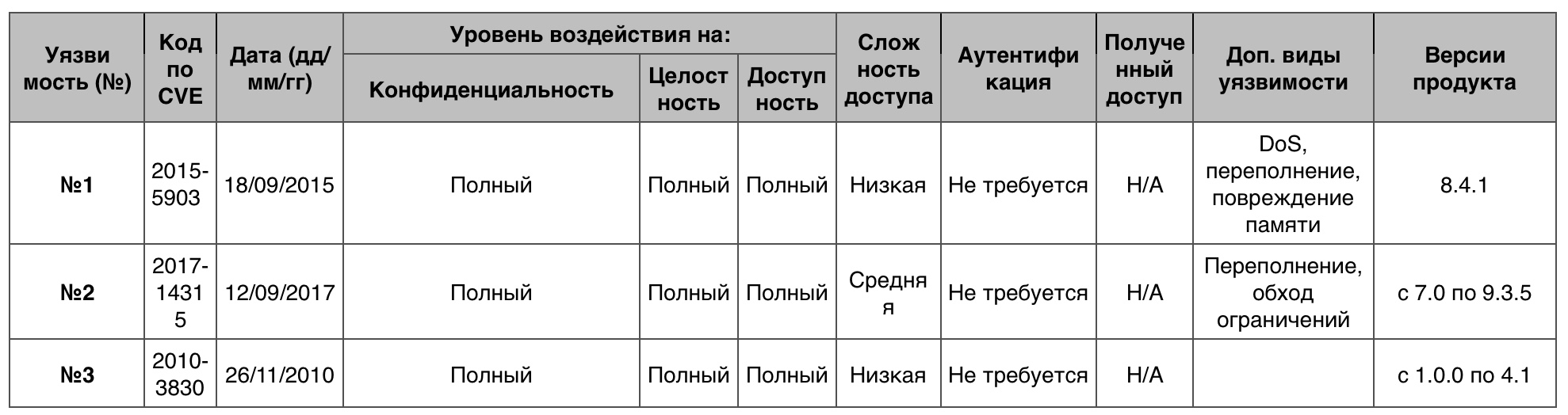

1. Android

Android — OC для смартфонов, планшетов, игровых приставок и т.д. Первое появление — 2008 год. Общее число пользователей за все время существования порядка 2 миллиардов человек. Эта цифра поражает. А как мы знаем, чем распространеннее софт, тем внимательнее злоумышленники будут изучать его недостатки и дыры для их дальнейшего использования в своих темных делишках. Дебаты на тему безопасности ОС Android длятся уже очень давно. Кто-то считает ее самой худшей, кто-то утверждает, что для обычного пользователя-обывателя данная ОС вполне подходит и ее недостатки практически не ощущаются. Однако, мнения мнениями, а цифры могут сказать гораздо больше.

10 баллов заслужила 61 уязвимость из 253.

На устройствах Samsung Galaxy S4-S7 существует программное переполнение в libomacp.so во время парсинга (синтаксического анализа) OMACP (в сообщениях WAP Push SMS), что приводит к повреждению кучи (heap), что может привести к DoS и удаленному исполнению кода.

OMACP — системное приложение для вывода на экран устройства частичного содержания сообщения (предпросмотр).

WAP Push SMS — специальный формат смс, содержащих ссылки, для их легкой активации.

Куча (heap) — структура данных типа дерево.

Множественное программное переполнение в MDSS драйвере для ядра Linux 3.x, которое используется в MSM устройствах на базе Android от Qualcomm Innovation Center (QuIC), позволяет злоумышленникам организовывать DoS и проводить другие злонамеренные действия.

DRMExtractor.cpp в библиотеке libstagefright компонента mediaserver на устройствах Android не проверяет некоторые офсет данные, что позволяет злоумышленнику провести DoS, исполнение кода или повредить память, путем добавления созданного им медиафайла.

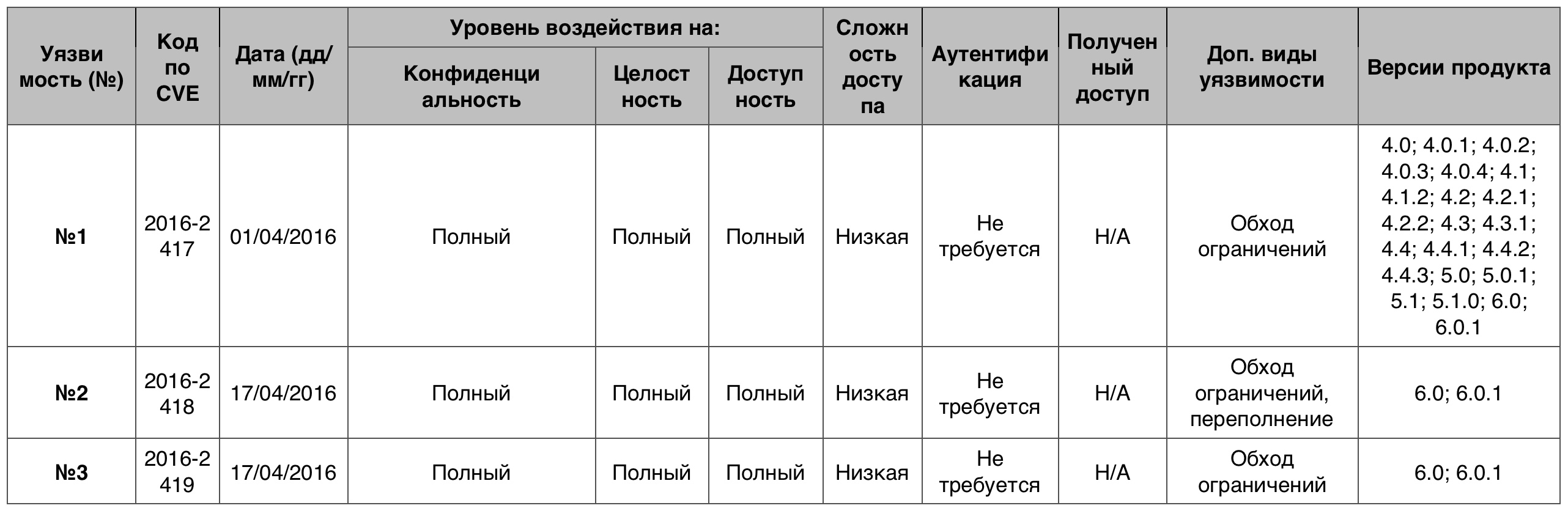

Таблица уязвимостей категории «DoS» в ОС Android

5 случаев обхода из 104 набрали 10 баллов.

app / aboot / aboot.c в компонентах Qualcomm на устройствах Nexus 5 под управлением ОС в Android неверно проверяет целостность переполнения, что позволяет злоумышленникам обойти установленные ограничения доступа с помощью созданных значений «начала» и размера.

libs / gui / BufferQueueConsumer.cpp в mediaserver в Android не проверяет разрешение android.permission.DUMP, которое позволяет злоумышленникам получать конфиденциальную информацию и, следовательно, обходить неуказанный механизм защиты, посредством запроса дампа, о чем свидетельствует получение доступа подписи или SignatureOrSystem.

media / libmedia / IOMX.cpp в mediaserver в Android не инициализирует параметр структуру данных, что позволяет злоумышленникам получать конфиденциальную информацию из памяти процесса и, как следствие, обходить неуказанный механизм защиты через неопределенные векторы, о чем свидетельствует получение доступа подписи или SignatureOrSystem.

Таблица уязвимостей категории «Обход чего-либо» в ОС Android

80 случаев из 346 набрали 10 баллов.

На устройствах Samsung Galaxy S4-S7 существует программное переполнение в libomacp.so во время парсинга (синтаксического анализа) OMACP (в сообщениях WAP Push SMS), что приводит к повреждению кучи (heap), что может привести к DoS и удаленному исполнению кода.

Уязвимость удаленного исполнения кода в Qualcomm crypto driver может привести к удаленной атаке с исполнением произвольного кода в контексте ядра.

udp.c в ядре Linux до версии 4.5 позволяет удаленно исполнить произвольный код через UDP трафик, который запускает небезопасное вычисление второй контрольной суммы во время выполнения системного вызова recv с флагом MSG_PEEK.

Таблица уязвимостей категории «Исполнение кода» в ОС Android

57 случаев из 118 — 10 баллов.

libAACdec/src/aacdec_drc.cpp в mediaserver на устройствах Android неправильно лимитировал число потоков, что позволяло удаленно исполнить произвольный код или организовать DoS, путем добавление созданного злоумышленником медиафайла.

libFLAC/stream_decoder.c в mediaserver нау стройствах Android не предотвращал свободные операции с неинициализированной памятью, что позволяло взломщику исполнить произвольный код или DoS через добавленный им медиафайл.

DRMExtractor.cpp в библиотеке libstagefright компонента mediaserver на устройствах Android не проверяет некоторые офсет данные, что позволяет злоумышленнику провести DoS, исполнение кода или повредить память, путем добавления созданного им медиафайла.

Таблица уязвимостей категории «Повреждение памяти» в ОС Android

Доступ к информации

Всего лишь 4 случая из 210 набрали 10 баллов.

media/libmedia/IOMX.cpp в mediaserver на устройствах Android не инициализирует структуру данных параметров, что позволяет взломщику получить доступ к ценной информации из памяти процесса, и, в последствии, обойти неустановленные механизмы зашиты через неопределенные векторы, о чем свидетельствует получение доступа подписи или SignatureOrSystem.

media/libmedia/IOMX.cpp в mediaserver на устройствах Android не инициализирует определенные указатели буфера метаданных, что позволяет взломщику получить доступ к ценной информации из памяти процесса, и, в последствии, обойти неустановленные механизмы зашиты через неопределенные векторы, о чем свидетельствует получение доступа подписи или SignatureOrSystem.

media/libmedia/IOMX.cpp в mediaserver на устройствах Android не инициализирует определенную структуру данных запроса ключа, что позволяет взломщику получить доступ к ценной информации из памяти процесса, и, в последствии, обойти неустановленные механизмы зашиты через неопределенные векторы, о чем свидетельствует получение доступа подписи или SignatureOrSystem.

Таблица уязвимостей категории «Доступ к информации» в ОС Android

6 случаев из 310 — 10 баллов.

Увеличение привилегий осуществлялось злоумышленниками через уязвимость в mediaserver на устройствах Android версий 4.0.3 — 5.x, до версии 5.1.

Множественное программное переполнение в функции GraphicBuffer::unflatten в platform/frameworks/native/libs/ui/GraphicBuffer.cpp позволяло злоумышленникам получать привилегии или провести DoS через вектор, активирующий большое число файловых дескрипторов или целочисленных значений.

Файловый дескриптор — неотрицательное целое число. При создании нового потока ввода-вывода, ядро возвращает процессу-автору его файловый дескриптор.

Уязвимость типа Use-after-free в venc компоненте mm-video-v4l2 в mediaserver давала злоумышленникам возможность получить привилегии через созданное ими заявление, о чем свидетельствует получение доступа подписи или SignatureOrSystem.

Use-after-free — тип уязвимости повреждения памяти. Обозначает использование памяти устройства после ее освобождение (очистки).

Таблица уязвимостей категории «Увеличение привилегий» в ОС Android

100 случаев из 289 — 10 баллов.

Во всех продуктах Qualcomm на базе Android от CAF использующих ядро Linux имелась ошибка слияния ssl с ClientHello, что приводило к утечке памяти.

Во всех продуктах Qualcomm на базе Android от CAF использующих ядро Linux имелось программное переполнение в гипервизоре.

Во всех продуктах Qualcomm на базе Android от CAF использующих ядро Linux драйвер потенциально мог привести к утечке памяти.

Таблица уязвимостей категории «Переполнение» в ОС Android

Число уязвимостей в ОС Android все же достаточно велико. Тем более, что большинство из них предоставляют злоумышленникам либо полный, либо частичный доступ к устройству и его данным. А это может привести к потере данных или даже к потере денежных средств, учитывая тот факт, что мобильные устройства часто используются для верификации входа в банковские и платежные системы.

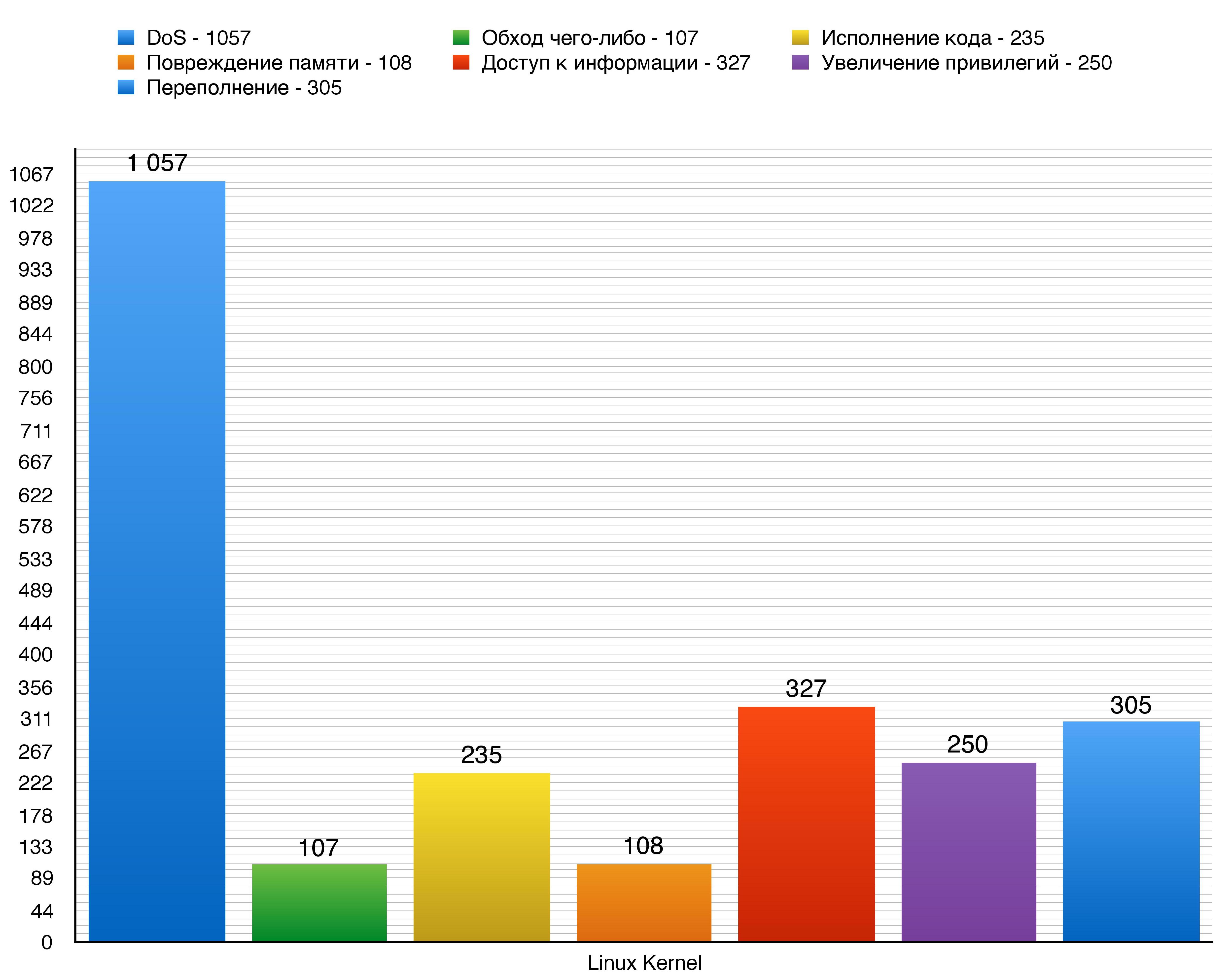

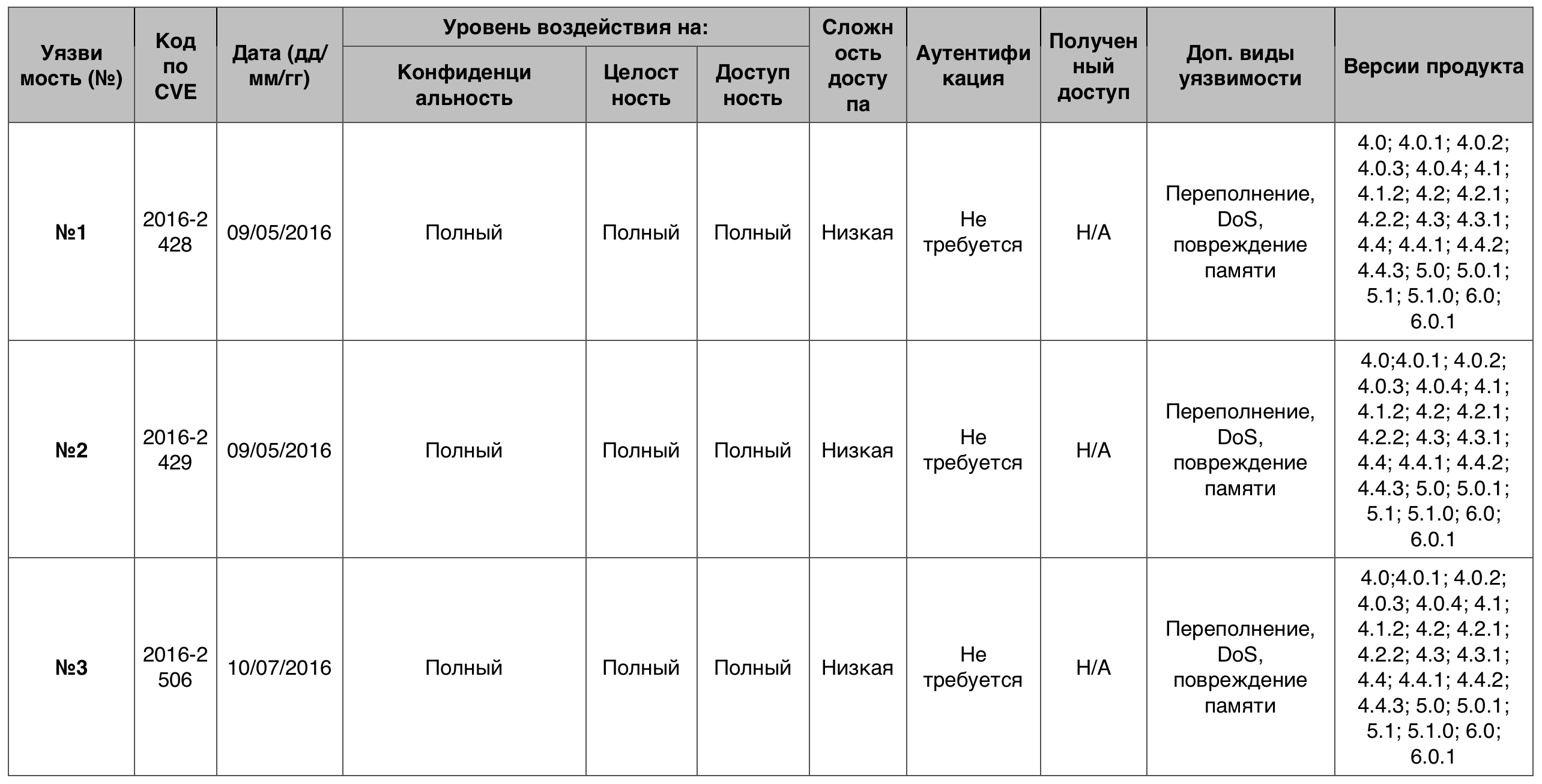

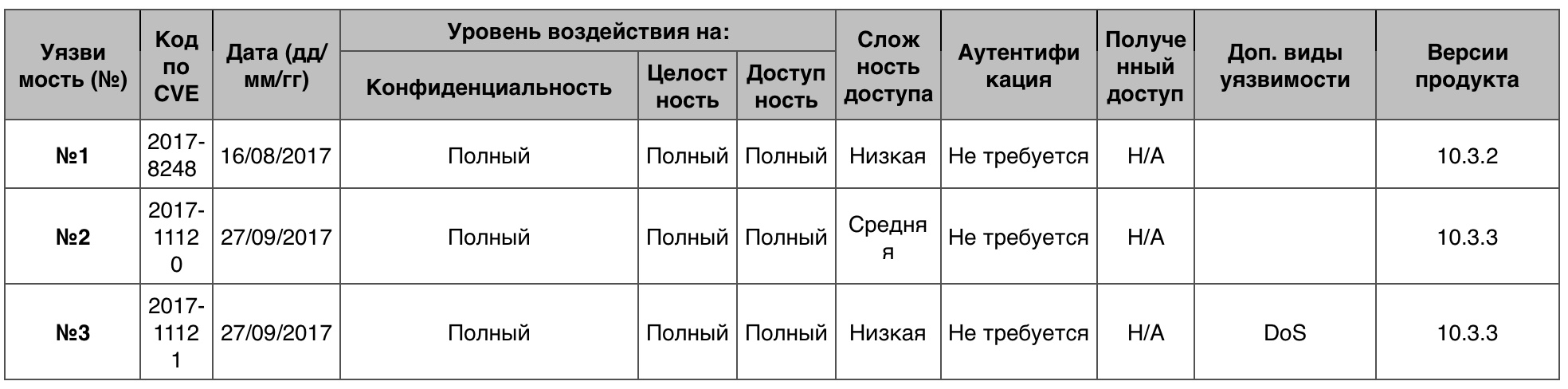

2. Linux Kernel

Linux Kernel — ядро операционной системы, основа ОС семейства Linux. Другими словами, это внутренности ОС, тогда как внешняя оболочка может быть разной. Первое появление — 1991 год. Несмотря на большое количество уязвимостей, обнаруженных за период с 1999 по 2017 год, ОС Linux не так популярна среди киберпреступников. А все связано с ее малым распространением в мире. По некоторым данным всего 1% от общего числа пользователей компьютеров используют именно эту ОС. А для получения большего профита хакерам нужно больше жертв.

23 уязвимости из 1070 набрали 10 баллов.

Функция inet_csk_clone_lock в net/ipv4/inet_connection_sock.c позволяет злоумышленникам организовать DoS посредством управления принятым системным вызовом.

Функция mq_notify в ядре Linux не устанавливает значение указателя сокета на NULL при входе в режим повторов. Во время закрытия сокета Netlink пользовательским пространством, злоумышленники могут организовать DoS.

Netlink — интерфейс ядра Linux для установки связи между пользовательскими процессами и процессами самого ядра.

Функция __skb_flow_dissect в net/core/flow_dissector.c не удостоверяется в том, что n_proto, ip_proto и thoff инициализированы, что позволяет устроить DoS или исполнить произвольный код через созданный MPLS пакет.

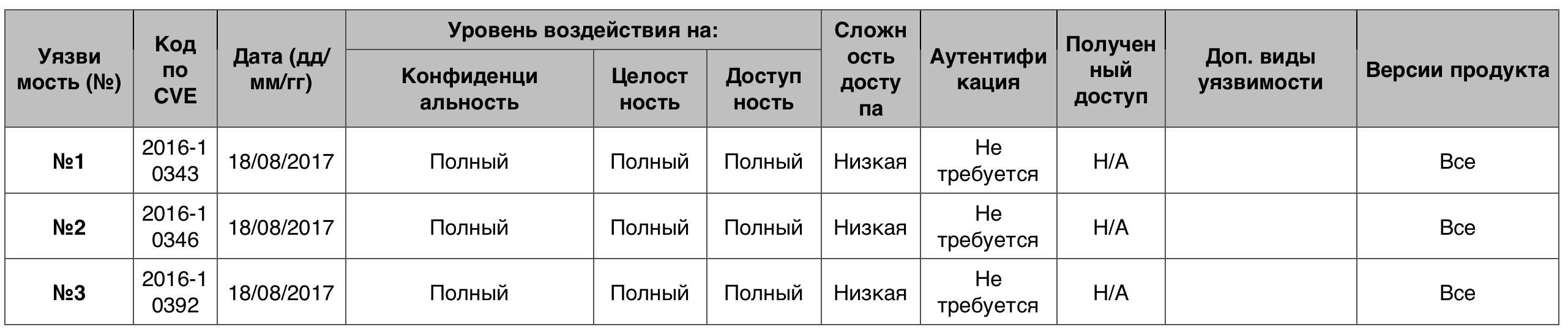

Таблица уязвимостей категории «DoS» в ядре Linux

Поскольку лишь 1 уязвимость заработала 10 баллов, мы рассмотрим (помимо нее) два случая, следующие за ней.

Уязвимость №1 (10)

Программное переполнение приводит к состоянию TOCTOU в гипервизоре PIL (Peripheral Image Loader), также вызывает состояние гонки, что может быть использовано для обхода аутентификации в PIL.

TOCTOU — Time of check to time of use — класс багов, вызванных изменениями в системе между проверкой состояния (к примеру, учетные данные входа) и использованием результатов этой проверки.

Состояние гонки — ошибка проектирования многопоточной системы или приложения, когда работа системы или приложения зависит от порядка выполнение кода.

Уязвимость №2 (9,3 балла)

arch/arm64/kernel/sys.c в ядре Linux до версии 4.0 позволяло пользователям обойти защитный механизм «strict page permissions» и модифицировать таблицу системных вызовов, в последствии получая привилегии, эксплуатируя доступ к записи.

Уязвимость №3 (9,3 балла)

Уязвимость раскрытия информации в загрузчике Qualcomm может дать локальному вредоносному ПО исполнить произвольный код в контексте загрузчика.

Таблица уязвимостей категории «Обход чего-либо» в ядре Linux

11 уязвимостей (10 баллов) из 236 всего.

udp.c в ядре Linux версий до 4.5 позволяет удаленно исполнить произвольный код через UDP трафик, который запускает небезопасное вычисление второй контрольной суммы во время выполнения системного вызова recv с флагом MSG_PEEK.

Уязвимость в прошивке Broadcom Wi-Fi давала возможность удаленно исполнить произвольный код внутри контекста Wi-Fi SoC.

Функция __skb_flow_dissect в net/core/flow_dissector.c не удостоверяется в том, что n_proto, ip_proto и thoff инициализированы, что позволяет устроить DoS или исполнить произвольный код через созданный MPLS пакет.

Таблица уязвимостей категории «Исполнение кода» в ядре Linux

3 уязвимости (10 баллов) из 109 всего.

Переполнение буфера в RNDIS имплементации USB давало возможность устроить DoS через удаленный NDIS отклик к OID_GEN_SUPPORTED_LIST, что приводило к выделению памяти на данные ответа, а не на его структуру.

Программная ошибка в функции CIFSFindNext в fs/cifs/cifssmb.c позволяла удаленным серверам CIFS создавать DoS через большое значение длины в ответе на запрос чтения директории.

sound/soc/msm/qdsp6v2/msm-audio-effects-q6-v2.c в звуковом драйвере MSM QDSP6 для ядра Linux 3.x, используемого в MSM устройствах на базе Android от Qualcomm Innovation Center (QuIC), давало возможность организовать DoS через созданное приложение, которое заставляло ioctl вызывать неправильное использование указателя параметров.

ioctl — системный вызов для операций ввода-вывода и других, которые не могут быть обработаны обычными системными вызовами.

Таблица уязвимостей категории «Повреждение памяти» в ядре Linux

Доступ к информации

На данный момент не было зафиксировано уязвимостей, которые можно было бы оценить в 10 баллов, потому рассмотрим те, что есть.

Уязвимость раскрытия информации в загрузчике Qualcomm может дать локальному вредоносному ПО исполнить произвольный код в контексте загрузчика.

OZWPAN драйвер опирается на ненадежный атрибут во время парсинга пакетов, что позволяет провести DoS и получить доступ к ценной информации из памяти ядра за счет созданного пакета.

Имплементация xfs в ядре до версии 2.6.35 не просматривает btrees структуру inode-ов перед чтением буферов inode-ов, что позволяет удаленному аутентифицированному пользователю считывать несвязанные файлы, либо считывать и перезаписывать дисковые блоки, которые на момент операции подвязаны к активному файлу, но ранее были подвязаны к несвязанному файлу, путем доступа к NFS.

inode (индексный дескриптор) — структура данных

btrees — структура данных, дерево поиска

NFS — протокол сетевого доступа к файловым системам

Таблица уязвимостей категории «Доступ к информации» в ядре Linux

3 уязвимости (10 баллов) из 250 всего.

Функция «capabilities» (возможности) в Linux до версии 2.2.16 позволяла локальным пользователям получить привилегии путем настройки capabilities для предотвращения снятия привилегий setuid программой.

setuid — установка ID пользователя во время выполнения

Множественное программное переполнение в 32-битном эмуляторе для AMD64 архитектур позволял злоумышленникам провести DoS или получить привилегии рута через неустановленные векторы, которые активировали функциональные вызовы copy_from_user с неправильными аргументами длины.

Уязвимость Use-after-free в функции kvm_ioctl_create_device в virt/kvm/kvm_main.c позволяла пользователю-хосту проводить DoS или получить привилегии через созданные ioctl вызовы на /dev/kvm устройство.

Таблица уязвимостей категории «Увеличение привилегий» в ядре Linux

Из 305 уязвимостей 17 набрали 10 баллов.

Возможное программное переполнение в системном вызове SMMU. Неверная проверка ввода в системном вызове ADSP SID2CB может привести к перезаписи памяти гипервизора.

Переполнение буфера в подсистеме хранилища. Неверные параметры как часть ответа к RPMB командам может привести к переполнению буфера.

В /drivers/isdn/i4l/isdn_net.c: буфер, контролируемый пользователем, копируется в локальный буфер в константном размере с использованием strcpy без проверки длины, что может привести к переполнению буфера.

Таблица уязвимостей категории «Переполнение» в ядре Linux

Как видно из данных выше, критических уязвимостей крайне мало. Большинство из них не имели сильного влияния на работу системы или целостность данных.

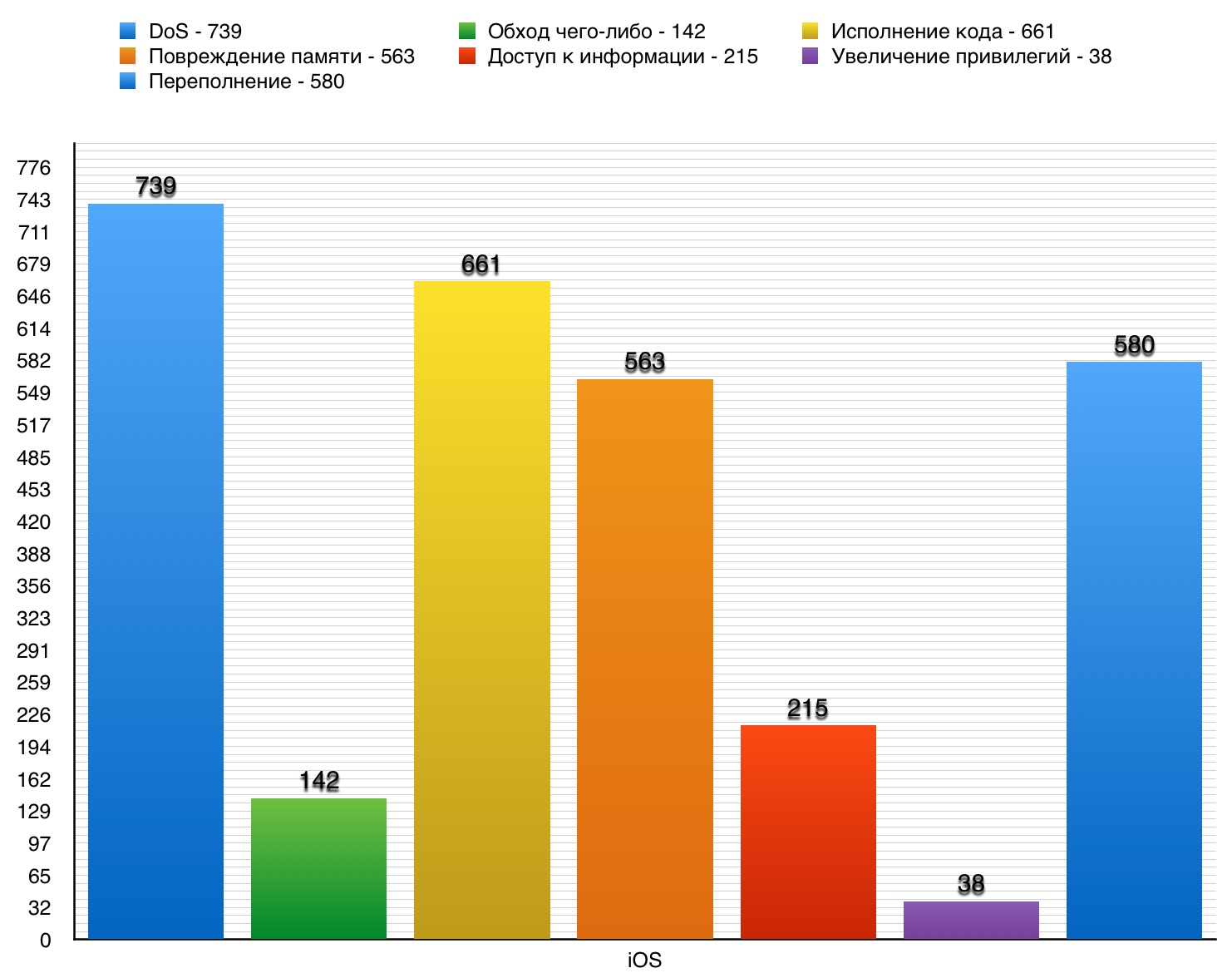

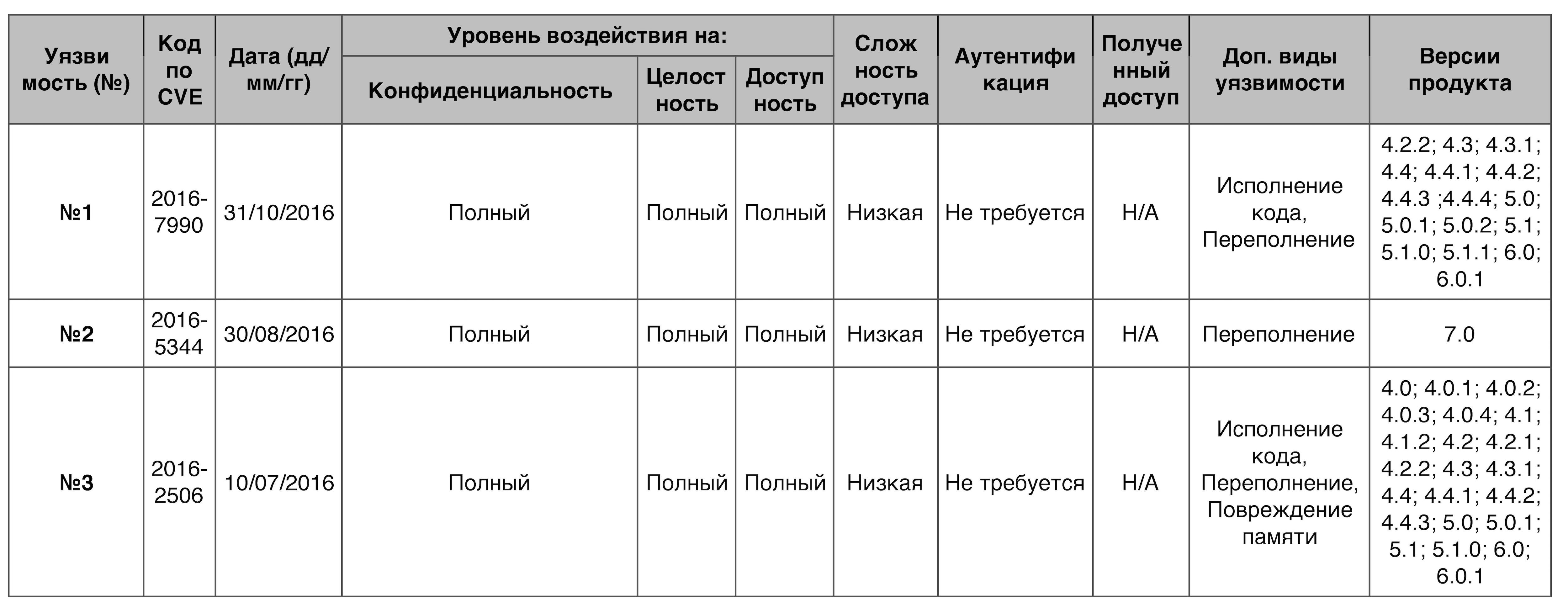

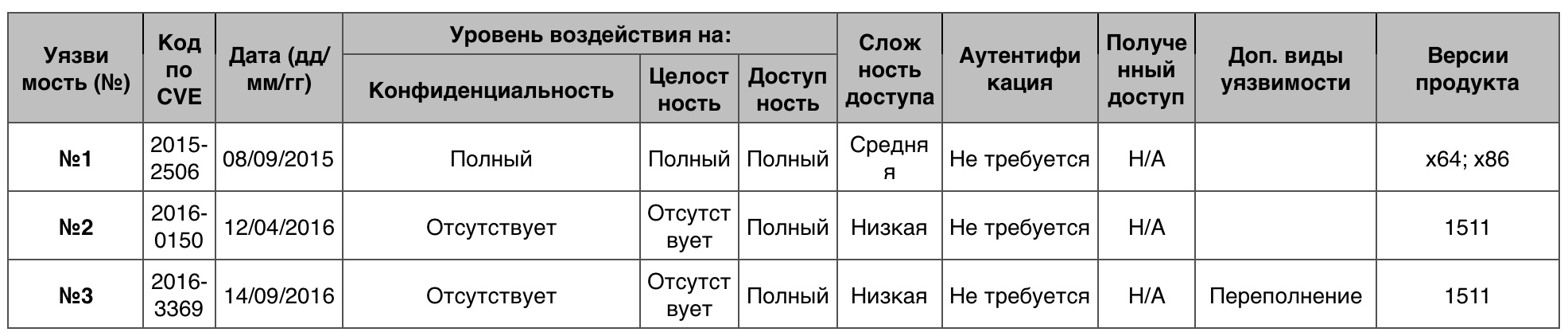

3. Iphone Os

Iphone Os — операционная система для мобильных устройств (смартфоны, планшеты и т.д.) от компании Apple. С июня 2010 года именуется просто iOS. Первое появление — 2007 год. Общее число пользователей по всему миру составляет порядка 700 миллионов человек.

iOS за все время своего существования насобирала 1328 уязвимостей, что на 624 меньше, чем Linux. Однако вся суть именно в периоде, в течение которого собирались эти статистические данные. 1328 уязвимостей за 10 лет — гораздо хуже, чем 1952 за 19 лет. А все опять таки из-за популярности данной ОС.

11 уязвимостей из 739 набрали 10 баллов.

libxml2 в iOS до 10 версии позволял злоумышленникам провести DoS или исполнить код на устройстве жертвы за счет внедрения созданного ими XML документа.

Audio в устройствах с iOS ниже 10-ой версии давал возможность организовать DoS или исполнить код по неустановленному вектору.

На Wi-Fi чипах Broadcom BCM4355C0 версия 9.44.78.27.0.1.56 и других правильно созданные фреймы over-the-air потенциально могли спровоцировать переполнение кучи прошивки Wi-Fi и/или переполнение стека. Это приводило к DoS.

over-the-air — случаи удаленного беспроводного управления злоумышленником мобильного устройства.

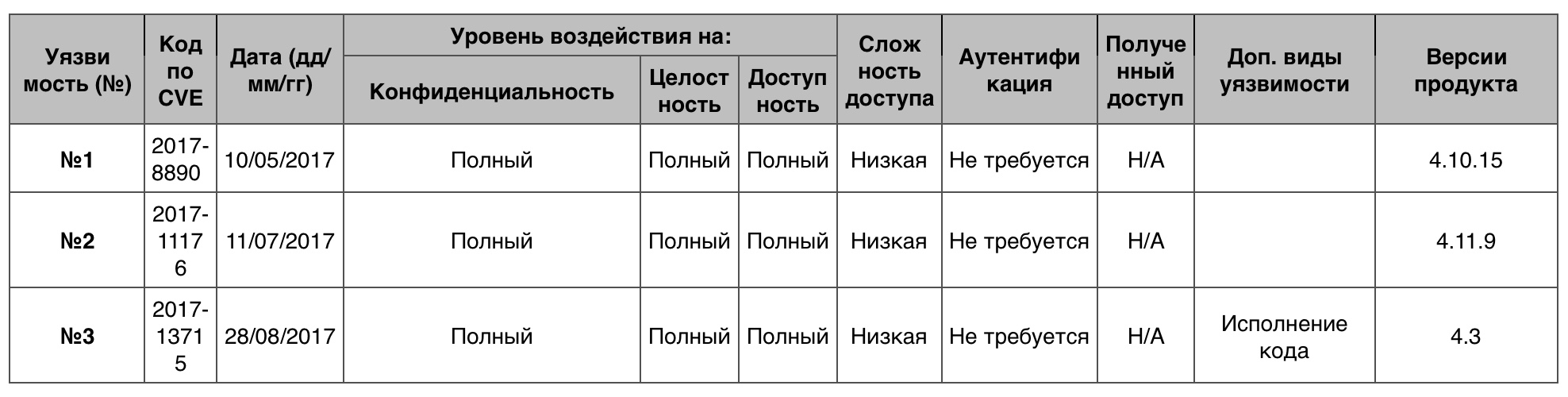

Таблица уязвимостей категории «DoS» в iOS

1 уязвимость из 142 набрала 10 баллов.

Уязвимость №1 (10)

Ядро в iOS до версии 8.1.3 не применяет атрибут «read-only» сегмента разделяемой памяти во время использования режима пользовательского кеша, что позволяет злоумышленникам обойти намеченные ограничения доступа через созданное приложение.

Ядро iOS до версии 5.1 неправильно обрабатывает отладочные системные вызовы, что позволяет злоумышленникам удаленно обходить sandbox ограничения.

Ядро iOS до версии 9.3 неправильно ограничивает исполнительные права, что позволяет злоумышленникам обойти механизм защиты подписи кода через созданное приложение.

Таблица уязвимостей категории «Обход чего-либо» в iOS

17 из 661 уязвимостей — 10 баллов.

libxml2 в iOS до версии 9.3 позволял злоумышленникам исполнить код на устройстве жертвы за счет внедрения созданного ими XML документа.

libxml2 в iOS до 10 версии позволял злоумышленникам провести DoS или исполнить код на устройстве жертвы за счет внедрения созданного ими XML документа.

Audio в устройствах с iOS ниже 10-ой версии давал возможность организовать DoS или исполнить код по неустановленному вектору.

Таблица уязвимостей категории «Исполнение кода» в iOS

6 из 563 уязвимостей набрали 10 баллов.

libxml2 в iOS до версии 9.3 позволял злоумышленникам повредить память на устройстве жертвы за счет внедрения созданного ими XML документа.

libxml2 в iOS до 10 версии позволял злоумышленникам повредить память на устройстве жертвы за счет внедрения созданного ими XML документа.

Audio в устройствах с iOS ниже 10-ой версии давал возможность повредить память или исполнить код по неустановленному вектору.

Таблица уязвимостей категории «Повреждение памяти» в iOS

Доступ к информации

Не зафиксировано уязвимостей, оцененных в 10 баллов.

На смартфонах с iPhone OS 1.0-2.1 и на iPod touch 1.1-2.1 система изменяла уровень шифрования PPTP VPN соединения на более низкий, тем самым упрощая доступ злоумышленников к ценной информации и даже позволяла перехватить соединение путем расшифровки сетевого трафика.

Ядро iOS до версии 8.3 вносило изменения в маршрутизацию в ответ на ICMP_REDIRECT сообщение, что позволяло взломщикам устроить DoS или заполучить информацию о пакете, через созданный ими ICMP пакет.

XSL реализация стилей в WebKit на устройствах с iPhone OS 1.0-2.2.1 (также и на iPod touch версий 1.1-2.2.1) неправильно обрабатывала внешние XML-объекты, что позволяло удаленно считывать пользовательские данные за счет созданного DTD.

DTD — Document Type Definition — определение типа документа.

Таблица уязвимостей категории «Доступ к информации» в iOS

Лишь 1 из 38 уязвимостей была удостоена 10 баллов.

Уязвимость №1 (10 баллов)

Ядро iOS до 9 версии позволяло локальным пользователям получить привилегии, что приводило к DoS через не идентифицированный вектор.

На iOS версий 7-9 за счет уязвимости BlueBorne в имплементации LEAP (Low Energy Audio Protocol) можно было отправлять большие аудио-команды на устройство-жертву, что приводило к переполнению кучи данными, подконтрольными злоумышленниками. Поскольку аудио-команды, которые передаются через LEAP, неправильно проверяются, взломщик может получить полный контроль над устройством через крайне высокий уровень привилегий Bluetooth стека. Атака обходит механизм контроля доступа Bluetooth, но при этом в настройках все же Bluetooth должен быть включен.

Маршрутизация в iOS до версии 4.2 получала доступ к недействительному указателю во время обработки правил фильтрации пакетов, что позволяло локальному пользователю получить привелегии через неустановленный вектор.

Таблица уязвимостей категории «Увеличение привилегий» в iOS

14 из 580 уязвимостей заслужили 10 баллов.

Переполнение буфера могло возникнуть при обработке сообщений от даунлинка NAS в Qualcomm телефонии на устройствах: iPhone 5 и старше, iPad 4-ого поколения и старше, iPod touch 6-ого поколения.

На Wi-Fi чипах Broadcom BCM4355C0 версия 9.44.78.27.0.1.56 взломщик мог создать искаженный RRM фрейм чтобы спровоцировать переполнение внутреннего буфера в прошивке Wi-Fi.

На Wi-Fi чипах Broadcom BCM4355C0 версия 9.44.78.27.0.1.56 и других правильно созданные фреймы over-the-air потенциально могли спровоцировать переполнение кучи прошивки Wi-Fi и/или переполнение стека.

Таблица уязвимостей категории «Переполнение» в iOS

Главный конкурент Android уступает ему как и в общем числе уязвимостей, так и в числе 10-бальников. Это говорит о более высоком уровне безопасности ОС, более серьезном подходе к проектированию программного обеспечения. Учитывая закрытость системы iOS и высокую степень цензурирования приложений в App Store, создание приложений под эту ОС усложняется. А далеко не все кибер-злоумышленники захотят тратить уйму времени и сил на создание вредоносного ПО. С Android все гораздо проще.

4. Windows 10

Windows 10 — операционная система для продуктов корпорации Microsoft, впервые появилась в 2014 году. Общее число пользователей по данным весны 2017 года перевалило за 500 миллионов.

Windows до сих пор многими людьми считается самой «дырявой» ОС. Как показал нам Android, это уже не так. По данным за 2017 год Windows 10 содержит 255 уязвимостей, в то время как у ее знаменитого соперника macOS — 236.

Из зафиксированных на данный момент 40 уязвимостей, которые привели к DoS, нет тех, что набрали 10 баллов, потому берем для рассмотрения те, что идут следом.

atmfd.dll в библиотеке Adobe Type Manager позволяло удаленно организовать DoS посредством созданного OpenType шрифта.

HTTP.sys позволял устроить DoS через созданные запросы HTTP 2.0.

Неустановленный вектор использования уязвимости, приводивший к DoS.

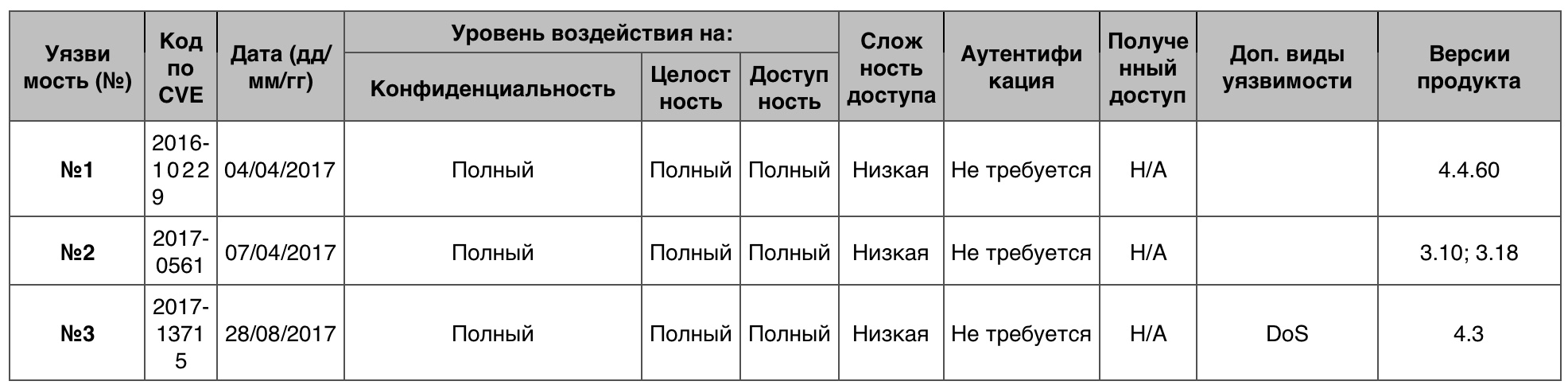

Таблица уязвимостей категории «DoS» в Windows 10

Из зафиксированных на данный момент 42 уязвимостей, которые привели к обходу, нет тех, что набрали 10 баллов, потому берем для рассмотрения те, что идут следом.

RDP позволял взломщикам обойти ограничения доступа и установить сессию для аккаунтов без пароля через модифицированный RDP клиент.

Task Scheduler (планировщик задач) позволял локальному пользователю обойти ограничения системных файлов и удалить любой их них. Вектор не установлен.

CSRSS не могу правильно управлять маркерами процесса, что позволяло локальному пользователю получить привилегии через созданное приложение.

CSRSS — Процесс исполнения клиент-сервер.

Таблица уязвимостей категории «Обход чего-либо» в Windows 10

4 уязвимости из 110 набрали 10 баллов.

ОС позволяла злоумышленникам получить контроль над системой, когда Windows Search не удавалось обработать объекты в памяти.

ОС позволяла взломщику удаленно исполнить команду на машине жертвы посредством того, как Windows Search обрабатывал объекты памяти.

ОС позволяла удаленное исполнение кода, когда ей не удавалось правильным образом обработать DNS ответы.

Таблица уязвимостей категории «Исполнение кода» в Windows 10

Из 14 уязвимостей повреждения памяти нет таковых, что заслужили 10 баллов. Рассмотрим тех, что идут следом.

The Imaging Component позволял злоумышленнику повредить память через созданный им документ.

Animation Manager позволял исполнить код за счет созданного веб-сайта.

Media Foundation позволял исполнить код за счет созданного веб-сайта.

Таблица уязвимостей категории «Повреждение памяти» в Windows 10

Доступ к информации

Среди 140 уязвимостей не было критичных. Максимальный балл — 7.2.

Драйверы в режима ядра могли дать аутентифицированному злоумышленнику возможность исполнить созданное им приложение для получения информации или даже DoS.

GDI (Graphics Device Interface) позволял обойти механизм защиты ASLR через неустановленный вектор.

ActiveSyncProvider позволял взломщику обнаружить учетные данные жертвы, используя неудачную попытку Universal Outlook установить безопасное соединение.

Таблица уязвимостей категории «Доступ к информации» в Windows 10

Из 127 только 2 уязвимости набрали 10 баллов.

Уязвимость №1 (10)

Драйверы в режима ядра давали пользователю возможность получить привелегии через созданное им приложение.

Уязвимость №2 (10)

Графические компоненты в ядре позволяли локальному пользователю получить привелегии через созданное им приложение.

Драйвер CLFS позволяли локальному пользователю получить привилегии через созданное им приложение.

CLFS — Common Log File System, подсистема, доступная как в режиме пользователя, так и в режиме ядра, необходимая для создания транзакционных логов.

Таблица уязвимостей категории «Увеличение привилегий» в Windows 10

Максимальный балл в данной категории для данной ОС составил 9.3.

Уязвимость №1 ( 9.3)

Компонент Windows Uniscribe предоставлял возможность удаленно исполнить код за счет неудачной попытки обработать объекты памяти.

Уязвимость №2 ( 9.3)

Microsoft JET Database Engine давал взломщику полный контроль над системой, за счет определенного способа обработки им объектов памяти.

Уязвимость №3 ( 9.3)

Microsoft JET Database Engine давал взломщику полный контроль над системой, за счет определенного способа обработки им объектов памяти.

Таблица уязвимостей категории «Переполнение» в Windows 10

На данный момент самой большой проблемой в ОС Windows 10 является безопасность данных. Как мы видим по вышеуказанным данным именно уязвимостей, дающих доступ к информации и увеличивающих привилегии, зафиксировано больше всего. Вокруг десятки кружится целый вихрь споров, скандалов и судебных исков, по большей степени связанных с обновлениями, которые не страшивают разрешения у пользователя. Также серьезные опасения вызывает факт сбора практически любой пользовательской информации с целью «улучшения работы». Многим это нарушение конфиденциальности не понравилось.

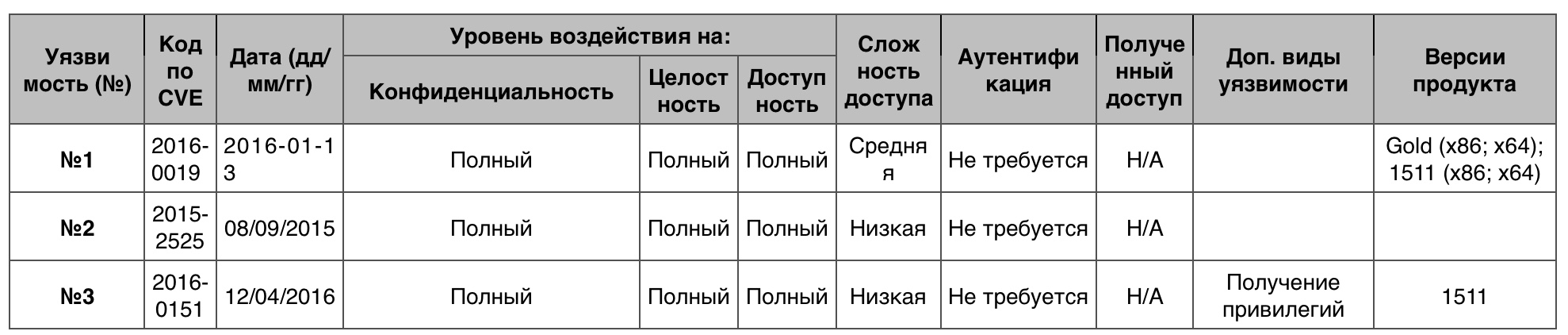

5. Windows Server 2016

Windows Server 2016 — серверная операционная система последнего поколения от Microsoft, появившаяся в 2016 году. Учитывая юный возраст данной ОС, пока сложно объективно оценить ее безопасность и устойчивость к воздействию злоумышленников. Как и с Windows 10, самой яркой проблемой остается защита информации.

Уязвимостей, которые были использованы для DoS, было зафиксировано не так много, всего 29. Из них никто не набрал 10 баллов.

Уязвимость в SMB давала возможность организовать DoS за счет созданного запроса к серверу.

SMB — Server Block Message — сетевой протокол, обеспечивающий связь между сетью и пользователем, который дает удаленный доступ к файлам, сетевым ресурсам и т.д.

API ядра не мог верным образом соблюдать права доступа, что позволяло локальному пользователю подделывать процессы, межпроцессорные коммуникации и приводить к DoS через специально созданное приложение.

Драйверы режима ядра имеет уязвимость, что приводила к DoS, посредством запуска созданного аутентифицированным пользователем специального приложения. Также давало возможность завладеть информацией.

Таблица уязвимостей категории «DoS» в Windows Server 2016

15 — всего. Максимальный балл — 6.0.

ОС позволяла обойти расширенную защиту аутентификации, когда Kerberos не мог предотвратить манипуляции с полем SNAME во время обмена «билетами».

Kerberos — сетевой протокол аутентификации, механизм предварительной аутентификации сервера и клиента, до установления связи между ними.

«Билет» — Ticket — необходим для подтверждения идентичности пользователя

ОС позволяла обойти механизм защиты Secure Boot за счет созданного boot протокола.

Имплементация безопасного режима ядра в ОС позволяла локальным пользователям обойти механизм защиты VTL с помощью созданного приложения.

VTL — virtual trust level.

Таблица уязвимостей категории «Обход чего-либо» в Windows Server 2016

3 уязвимости из 53 набрали 10 баллов.

ОС позволяла взять систему под контроль, когда Windows Search не справлялся с обработкой объектов памяти.

ОС позволяла взять систему под контроль, когда Windows Search не справлялся с обработкой объектов памяти.

ОС позволяла удаленное исполнение кода, когда не могла должным образом обработать DNS ответы.

Таблица уязвимостей категории «Исполнение кода» в Windows Server 2016

Всего лишь 5 зафиксированных уязвимостей. Максимальный балл — 9.3.

Animation Manager позволял использовать созданный веб-сайт для удаленного исполнения кода.

Media Foundation позволял использовать созданный веб-сайт для удаленного исполнения кода.

Служба iSNS Server позволяла создавать вредоносные запросы через программное переполнение.

iSNS Server — Internet Storage Name Service — сетевой протокол автоматизации процесса открытия, конфигурирования и управления ISCSI устройств и оптоволоконного канала в сетях TCP/IP.

Таблица уязвимостей категории «Повреждение памяти» в Windows Server 2016

Доступ к информации

Из 97 уязвимостей нет 10-бальных, максимальный балл — 7.2.

Драйверы режима ядра позволяли локальному аутентифицированному пользователю запустить специально созданное приложение для получения информации.

Компонент Windows Search позволял обнаружить информацию, когда не справлялся с обработкой объектов памяти.

atmfd.dll давал возможность удаленному злоумышленнику получить ценную информацию из памяти процесса через созданный Open Type шрифт на веб-сайте.

Таблица уязвимостей категории «Доступ к информации» в Windows Server 2016

36 уязвимостей всего (максимальный балл 9.3).

CLFS обеспечивал локальных пользователей возможностью получить привилегии через созданное приложение.

CLFS — Common Log File System — подсистема, доступная как в режиме пользователя, так и в режиме ядра, необходимая для создания транзакционных логов.

CLFS обеспечивал локальных пользователей возможностью получить привилегии через созданное приложение.

CLFS обеспечивал локальных пользователей возможностью получить привилегии через созданное приложение.

Таблица уязвимостей категории «Увеличение привилегий» в Windows Server 2016

24 уязвимости всего. 10 баллов набрали 0 из них.

Компонент Uniscribe при неудавшейся попытке верно обработать объекты памяти приводил к появлению возможности исполнения кода.

JET Database Engine давал контроль над всей системой, в виду того как он обрабатывал объекты памяти.

JET Database Engine давал контроль над всей системой, в виду того как он обрабатывал объекты памяти.

Таблица уязвимостей категории «Переполнение» в Windows Server 2016

Критических уязвимостей в Windows Server 2016 крайне мало. Не факт, конечно, что такая тенденция сохранится и дальше. Но будем надеяться. Учитывая довольно низкий уровень распространения данной ОС среди пользователей, можно смело заявить, что эксплойт многих из багов пока не вызывает паники и желания быстренько сменить ОС на другую. Однако, учитывая то, что данная операционная система предназначена для серверов, которые в свою очередь являются, по факту, хранилищем данных, большое опасение вызывает столь большое число уязвимостей, которые могут привести к потере этих данных.

На этом мы заканчиваем первую часть разбора уязвимостей различных ОС. В следующей части мы рассмотрим macOS и несколько ОС Windows предыдущего поколения (как пользовательские, так и серверные). И помните, что нет идеальной ОС для всех, есть идеальная ОС для вас. Любой продукт, любое ПО имеет свои плюсы и минусы, свои преимущества и недостатки. Важно сопоставлять их и понимать для себя чем стоит пожертвовать и ради чего. Приятного всем дня и поменьше багов в ваших ОС.

На правах рекламы.Это не просто виртуальные серверы! Это VPS (KVM) с выделенными накопителями, которые могут быть не хуже выделенных серверов, а в большинстве случаев — лучше! Мы сделали VPS (KVM) c выделенными накопителями в Нидерландах и США (конфигурации от VPS (KVM) — E5-2650v4 (6 Cores) / 10GB DDR4 / 240GB SSD или 4TB HDD / 1Gbps 10TB доступными по уникально низкой цене — от $29 / месяц, доступны варианты с RAID1 и RAID10), не упустите шанс оформить заказ на новый тип виртуального сервера, где все ресурсы принадлежат Вам, как на выделенном, а цена значительно ниже, при гораздо более производительном «железе»!