Включение, настройка и отключение User Account Control (UAC)

В современных версиях Windows существует много инструментов, которые предназначены для обеспечения безопасности. Один из них — User Account Control, что в переводе означает «Контроль учётных записей». Он выдаёт окно с предупреждением, если какая-то программа или процесс пытается внести несанкционированные изменения в систему. И надо либо разрешить запуск утилиты, либо отменить его. Разберитесь, для чего нужен UAC Windows 7, как отключить его, как активировать и как настроить.

В этой статье мы расскажем, как включить UAC в Виндовс

Что такое UAC и зачем он нужен?

Многих пользователей раздражают такие уведомления. Ведь приходится каждый раз подтверждать, что вы согласны на установку нового приложения. Но контроль учётных записей служит для защиты от вредоносного ПО: вирусов, шпионов, рекламщиков. Он не заменит антивирус, сетевой экран или firewall. Но без этой функции Windows будет уязвима.

Если отключить UAC, компьютер окажется под угрозой. Не стоит деактивировать Account Control без причин. Иначе абсолютно любая программа сможет менять настройки системы, устанавливать свои дистрибутивы и запускать их. И всё это без ведома пользователя.

Контроль учётных записей можно настроить, чтобы он не был таким «надоедливым», и оповещение не выскакивало при запуске любой программы. Но рекомендуется оставить эту функцию в активном состоянии, чтобы защитить ПК.

Панель управления

Отключение UAC Windows 7 выглядит так:

- Пуск — Панель управления.

- «Учётные записи пользователей».

- «Изменение параметров учётных записей».

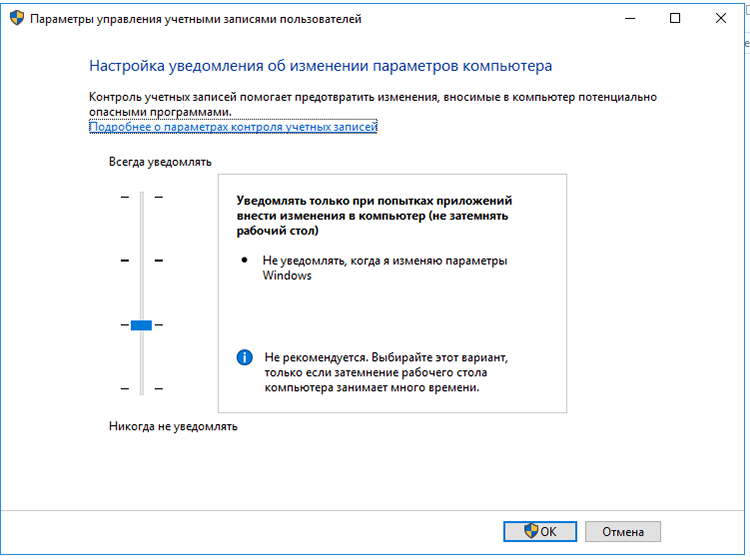

- Откроется окно с описаниями и ползунком. Передвигайте его, чтобы задать желаемые настройки. С правой стороны будет пояснение к выбранной опции.

- Там есть четыре отметки. Верхняя «Всегда уведомлять» означает, что диалоговое окно-предупреждение будет всплывать при запуске абсолютно любой программы.

- Если вам нужно полностью отключить UAC, передвиньте «каретку» на нижнее деление «Никогда не уведомлять». Но тогда риск заражения вирусными программами увеличится, и Windows будет под угрозой.

- Лучше оставить ползунок где-то посередине. Чтобы контроль учётных записей уведомлял вас, только когда приложение пытается что-то поменять в системе. Если поставите прямоугольник на третью позицию, при появлении сообщения картинка на мониторе будет темнеть. Если поставите на второе деление, дисплей темнеть не будет.

Настройте, в каких случаях показывать уведомления

Войти в это меню и отключить UAC можно и быстрее.

- Нажмите «Пуск».

- Кликните на изображение вашей учётной записи наверху.

В Windows Vista такого ползунка нет. Соответственно, детальная настройка функции невозможна. Доступно только включение и отключение режима.

Групповые политики

Ещё один метод взаимодействия с Account Control — редактор групповой политики. Этот способ подойдёт не для всех версий операционной системы. Только для Профессиональной, Максимальной и Корпоративной Windows.

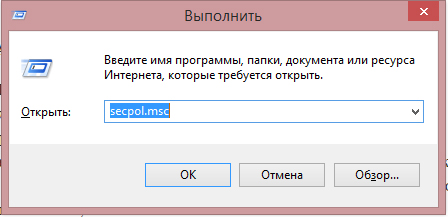

Чтобы отключить UAC:

- Перейдите в «Пуск — Выполнить» или нажмите Win+R.

- Напишите в поле для ввода «secpol.msc» без кавычек и кликните на «OK».

- Раскройте иерархию «Локальные политики — Параметры безопасности».

- В списке справа найдите пункты «Контроль учётных записей». Там их несколько.

- Вам нужен тот, который заканчивается словами «Все администраторы работают в режиме одобрения». Дважды щёлкните по нему.

- На вкладке «Параметры безопасности» поставьте маркер рядом с пунктом «Отключение».

- Нажмите «Применить», закройте редактор и перезагрузите компьютер.

Запустите редактор групповой политики

Снова включить Account Control можно в том же меню.

Редактор реестра

Перед тем как что-то менять в реестре, надо сделать его резервную копию. Чтобы в случае возникновения неполадок его быстро восстановить.

- Перейдите в «Пуск — Выполнить» или нажмите Win+R.

- Введите «regedit» и нажмите «OK».

- В появившемся окне откройте «Файл — Экспорт».

- Укажите путь к папке, в которой надо сохранить бэкап.

Вот как в Windows 7 отключить контроль учётных записей UAC:

- В редакторе реестра откройте «Правка — Найти».

- Запустите поиск по запросу «EnableLUA».

- В результатах выберите строчку с таким же названием. Дважды кликните по ней.

- В поле «Значение» напишите цифру «0» (ноль), чтобы остановить работу службы.

- Чтобы снова включить UAC, поменяйте «0» на «1» (единицу).

- Нажмите «OK» и перезапустите ПК.

Командная строка

Отключение Account Control при помощи команд:

- Пуск — Программы — Стандартные.

- Кликните правой кнопкой мыши по «Командная строка».

- Выберите «От имени администратора». Откроется окно с чёрным фоном и белым шрифтом.

- Скопируйте в него команду «%windir%\System32\cmd.exe /k %windir%\System32\reg.exe ADD HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System /v EnableLUA /t REG_DWORD /d 0 /f» и нажмите

- Она меняет параметры реестра. Через него можно вновь активировать режим.

Account Control — это необходимая мера безопасности. Отключайте её только в крайнем случае.

Расскажите, а у вас работает UAC, или вы обходитесь без него?

Отключение контроля учетных записей (UAC) в Windows Server

В этой статье вводится, как отключить контроль учетных записей пользователей (UAC) в Windows Server.

Исходная версия продукта: Windows Server 2012 R2

Исходный номер КБ: 2526083

Аннотация

При определенных ограниченных обстоятельствах отключение UAC в Windows Server может быть приемлемой и рекомендуемой практикой. Эти обстоятельства возникают только в следующих случаях:

- Только администраторы могут в интерактивном режиме войти на сервер Windows на консоли или с помощью служб удаленных рабочих стола.

- Администраторы выполняют вход на сервер под windows только для того, чтобы выполнять на сервере законные системные административные функции.

Если ни один из этих условий не является истинным, UAC должен оставаться включенным. Например, сервер включает роль служб удаленных рабочих стола, чтобы неадминистративные пользователи могли войти на сервер для запуска приложений. В этой ситуации UAC должен оставаться включенным. Аналогичным образом, UAC должен оставаться включенным в следующих ситуациях:

- Администраторы запускают рискованные приложения на сервере. Например, веб-браузеры, почтовые клиенты или клиенты обмена мгновенными сообщениями.

- Администраторы делают другие операции, которые должны быть сделаны из клиентской операционной системы, например Windows 7.

- Это руководство применимо только к операционным системам Windows Server.

- UAC всегда отключен в выпусках основных серверных Windows Server 2008 R2 и более поздних версиях.

Дополнительные сведения

UAC был разработан, чтобы помочь пользователям Windows перейти к использованию стандартных прав пользователей по умолчанию. UAC включает несколько технологий для достижения этой цели. К числу таких технологий относится следующее:

Виртуализация файлов и реестра: когда устаревшее приложение пытается записать данные в защищенные области файловой системы или реестра, Windows автоматически и прозрачно перенаправляет доступ к части файловой системы или реестру, которую пользователь может изменить. Это позволяет многим приложениям, которые требовали прав администратора в более ранних версиях Windows, успешно работать только со стандартными правами пользователя в Windows Server 2008 и более поздних версиях.

Повышение прав на одном рабочем столе: когда авторизованный пользователь запускает и повышает уровень программы, итоговая процедура получает более мощные права, чем права пользователя интерактивного рабочего стола. Объединяя повышение прав с функцией фильтрованного маркера UAC (см. следующий пункт), администраторы могут запускать программы со стандартными правами пользователя. Кроме того, они могут повысить уровень только тех программ, которые требуют прав администратора с одной и той же учетной записью пользователя. Эта функция повышения прав пользователей также называется режимом утверждения администратором. Программы также могут быть запущены с повышенными правами с помощью другой учетной записи пользователя, чтобы администраторы могли выполнять административные задачи на рабочем столе обычного пользователя.

Отфильтрованный маркер: когда пользователь с административными или другими мощными привилегиями или членством в группах входит в систему, Windows создает два маркера доступа для представления учетной записи пользователя. Неотвеченный маркер имеет все права и членство пользователя в группах. Отфильтрованный маркер представляет пользователя с эквивалентом стандартных прав пользователя. По умолчанию этот отфильтрованный маркер используется для запуска программ пользователя. Неотрисованный маркер связан только с программами с повышенными уровнями. Учетная запись называется защищенной учетной записью администратора при следующих условиях:

- Она входит в группу «Администраторы».

- Он получает отфильтрованный маркер, когда пользователь входит в систему

UIPI: UIPI не позволяет программе с низкими привилегиями управлять процессом с высокими привилегиями следующим образом:

Отправка оконных сообщений, таких как искусственные события мыши или клавиатуры, в окно, которое относится к процессу с высокими привилегиями

Защищенный режим Internet Explorer (PMIE): PMIE — это функция глубокой защиты. Windows Internet Explorer работает в режиме защищенного с низким уровнем привилегий и не может выполнять записи в большинстве областей файловой системы или реестра. По умолчанию защищенный режим включен, когда пользователь просматривает сайты в зонах Интернета или ограниченных сайтов. PMIE затрудняет для вредоносных программ, которые заражают запущенный экземпляр Internet Explorer, изменение параметров пользователя. Например, он настраивается на запуск при каждом входе пользователя в систему. PMIE на самом деле не является частью UAC. Но это зависит от функций UAC, таких как UIPI.

Обнаружение установщика: когда новый процесс будет запущен без прав администратора, Windows применяет сюристичные процедуры, чтобы определить, является ли новый процесс устаревшей программой установки. Windows предполагает, что устаревшие программы установки, скорее всего, не будут выполняться без прав администратора. Таким образом, Windows заблаговременно запросит у интерактивного пользователя повышение прав. Если у пользователя нет административных учетных данных, он не сможет запустить программу.

Если вы отключите контроль учетных записей пользователей: запустите всех администраторов в параметре политики режима утверждения администратором. Он отключает все функции UAC, описанные в этом разделе. Этот параметр политики доступен в локальной политике безопасности компьютера, параметрах безопасности, локальных политиках, а затем в параметрах безопасности. Устаревшие приложения, которые имеют стандартные права пользователя, которые ожидают записи в защищенные папки или ключи реестра, не будут работать. Отфильтрованные маркеры не создаются. Все программы запускаются с полными правами пользователя, который вошел в систему на компьютере. Он включает Internet Explorer, так как защищенный режим отключен для всех зон безопасности.

Одно из распространенных представлений об UAC и повышение прав на один рабочий стол, в частности, состоит в том, что оно предотвращает установку вредоносных программ или получение прав администратора. Во-первых, вредоносную программу можно написать, чтобы права администратора не требовали. Кроме того, вредоносные программы можно записывать только в области профиля пользователя. Более того, повышение прав на одном компьютере в UAC не является границей безопасности. Его может перехватить неприносимая программа, которая работает на одном компьютере. Повышение прав на одном и том же рабочем столе следует считать удобной функцией. С точки зрения безопасности защищенный администратор должен считаться эквивалентом администратора. Напротив, использование быстрого переключения пользователей для входов в другой сеанс с использованием учетной записи администратора подразумевает границу безопасности между учетной записью администратора и стандартным сеансом пользователя.

Для сервера под управлением Windows, на котором единственная причина интерактивного иноалога заключается в администрировании системы, цель меньшего количество подсказок повышения прав нецелесообразны или желаема. Системным средствам администрирования по законному характеру требуются права администратора. Когда всем задачам администратора требуются права администратора, и каждая задача может инициировать запрос повышения прав, эти запросы являются лишь помехой для повышения производительности. В этом контексте такие запросы не могут или не могут способствовать разработке приложений, которые требуют стандартных прав пользователя. Такие запросы не улучшают уровень безопасности. Эти запросы просто побуждают пользователей щелкнуть диалоговое окно, не считывая их.

Это руководство применимо только к хорошо управляемым серверам. Это означает, что только администраторы могут входить в систему в интерактивном режиме или через службы удаленного рабочего стола. Кроме того, они могут выполнять только законные административные функции. Сервер должен считаться эквивалентным клиентской системе в следующих ситуациях:

- Администраторы запускают рискованные приложения, такие как веб-браузеры, почтовые клиенты или клиенты обмена мгновенными сообщениями.

- Администраторы выполняют другие операции, которые должны выполняться из клиентской операционной системы.

В этом случае UAC должен оставаться включенным в качестве меры глубокой защиты.

Кроме того, если стандартные пользователи вошел на сервер на консоли или через службы удаленного рабочего стола для запуска приложений, особенно веб-браузеров, UAC должен оставаться включенным для поддержки виртуализации файлов и реестра, а также защищенный режим Internet Explorer.

Еще один способ избежать запроса на повышение прав без отключения UAC — установить для администраторов в политике безопасности «Повышение прав» контроль учетных записей пользователей: поведение запроса на повышение прав для администраторов в политике безопасности «Повышение прав» без запроса. С помощью этого параметра запросы на повышение прав утверждаться автоматически, если пользователь входит в группу администраторов. Этот параметр также оставляет включенными PMIE и другие функции UAC. Однако не все операции, которые требуют повышения прав администратора. Использование этого параметра может привести к повышению уровня некоторых программ пользователя, а к некоторым нет, без какого-либо различия между ними. Например, большинство консольных программ, которые требуют прав администратора, должны быть запущены в командной консоли или в другой программе с повышенными правами. Такие utilities just fail when they’re started at a command prompt that isn’t elevated.