Тонкая настройка windows максимум анонимности

Конфигурация PC:

CPU: Nano L2200

MB: VIA VB8001

ОЗУ: 1024 Mb DDR2-667

HDD/SSD: Maxtor D740X-6L 40Gb

Video: Radeon X600Pro 128Mb

Sound: C-media CMI8738-LX

АC: Genius 2.0 SP-U115

DVD/CD: Acer 652P-072 CD-RW

Корпус: AirTone IC-601

БП: FSP HH-300ATX(PF)

Cooler: CoolerMaster DK9-9GD4A-0L-GP

Модем: DSL-2520U ADSL2+

Монитор: Samsung SyncMaster 673MB

OS: Windows 2000 Pro

Keyboard: DEXP KB0801

Mouse\other: DEXP MC0801

cptmiller,

Смотря сколько Вы готовы потратить на такие забавы.

Самый недорогой путь, описал James D

Если Вы готовы расстаться с суммой порядка 170-200 евро — то путь Ваш лежит к покупке виртуальной машины где-нибудь в странах третьего мира и шифрованного канала к этой машине.

Но Вы должны понимать простую вещь — если можно использовать средство изобретённое человеком, для того, чтобы спрятаться, то также можно использовать средство, для того, чтобы найти спрятавшегося.

Конфигурация PC:

CPU: Phenom II X6 1090T

MB: MSI 890GXM-G85

ОЗУ: 12GB

HDD/SSD: Cruical M550 240GB + WD Green 1TB

Video: ASUS STRIX GeForce GTX 980Ti

АC: Genius 5.1 SW-HF5.1

Корпус: Fractal Design Define R4

Cooler: Zalman CNPS10X Performa

Монитор: Большая дура от Гнусмаса

OS: Windows 8.1

Keyboard: Logitech K800

Mouse\other: Logitech G700

Windows 7 нужно ставить не с нуля, а с SP1, а потом выключить обновления, интернет, доступ к ненужным разделам на диске, ну и вообще использовать её только для игрушек.

А работать в линуксе, браузер обвешать кастрирующими дополнениями: AdBlock, Ghostery, NoScript, ну и поисковик duckduckgo, хотя походу это тот же Yahoo

__________________

я пчелка, у мене в попке жалко

Все да не все параноики рассказали 😉

1) анонимный поиск startpage.com. Он же ixquick. (Выдача у них, кстати, разная, что интересно).

Мало того, что этот поиск тоже анонимный, так он еще и позволяет переходить на нужный сайт через их бесплатный прокси — просто нажатием на нужную ссылку в выдаче.

2) анонимизатор для Firefox

JonDoFox — это заранее настроенный профиль для Фокса (умеет добавляться в уже установленный на вашем ПК браузер), дающий наибольшую из мне известных степеней анонимности в Сети. Максимальный эффект получается вместе с использованием JonDo — локального прокси-конфигуратора.

3) E-mail . Хороший сервер mail.com, но там, чтобы зарегиться, надо зайти с немецким IP. Однако для наших целей это даже хорошо.

Также можно попробовать (7 дней всего, правда) SmartMail от того же Ixquick’a

4) Замена соцсетям. Для начала я рекомендую поставить мультимессенджер Trillian. Он позволяет работать с разными системами общения — ICQ, FB, Jabber, IRC, AIM, GoogleTalk, Verizon Messages. С определенными ухищрениями умеет работать со Скайпом (только голосовая связь) чуть более конфиденциально, чем сам Скайп (на руборде можно почитать в теме про Триллиан).

Вышеописанный Jabber — отличная замена Аське, но далеко не у всех есть.

Полная замена Скайпу — либо OOvOO (местами превосходит функционально Скайп, кроме того, связь там всегда была качественнее) либо (спасибо хабравчанам за статью наконец-то!) — Retroshare — это такой децентрализованный анонимный «Скайп».

5) Антивирус вообще не советую — предпочитаю защиту за счет конфигурации софта и донастроек.

Но если очень надо, то на сегодня топ таков:

— Kaspersky Free (в принципе, всем хорош, но это Касперский — для тех кому это критично)

— Bitdefender Free (легкий и не требующий настройки, с отличной защитой, но интерфейс только английский; пусть не пугает то, что сама оболочка не обновляется третий год — там все компоненты все равно скачиваются по новой при установке, а потом автообновляются)

— Forticlient (малоизвестен, но это разработка серьезной компании, занимающейся корпоративной веб-безопасностью; имеет хороший детект, хотя и похуже первых двух; имеет встроенный веб-фильтр — очень полезная штука; мало нагружает систему — впрочем, и предыдущие два тоже легковесы по нынешним временам. Интерфейс русский есть, хотя перевод и кривоват местами.)

Ссылки даю на comss.ru потому что и удобно, и описание по-русски, и комменты там толковые можно почитать.

6) Службы и хосты? Текст батника для отключения телеметрии и прочего встроенного шпионажа в Windows 7-8-10, а также базовый список хостов для hosts лежат открыто в одном из последних комментов вот к этому материалу.

Кроме того, компания Sordum пишет отличные системные софтинки, одна из которых Easy Service Optimizer, позволяет быстро включать готовые конфигурации служб Винды (безопасная, быстрая, экстрим или существующая). Причем все наборы полностью настраиваемы.

Также, если не лень, можно почитать все о том, что в какой системе стоит/не стоит отключать в каких случаях на сайте чела, который на этом собаку съел — BlackViper (по-английски). Быстро применять эти конфиги можно утилитой Smart2

Еще одна утилита от Sordum — DNS Jumper — позволяет быстро, одной кнопкой менять DNS-сервисы, выбирая для себя те или иные варианты фильтрации трафика или просто ускорения работы.

Добавлено через 7 минут

и мне кажется, что теперь эту тему вполне можно и закрепить в Важном

Конкурс Настройки минимальной анонимности в Windows-10

На написание этой статьи меня спровоцировали несколько опубликованных статей на данном форуме. Автор первой провокационной статьи описал возможный способ скрыть свою личность в сети Интернет, находясь в «полевых условиях». Согласитесь, это анонимно, но неуютно, неудобно. Каждому человеку свойственно находиться в зоне комфорта: сидеть в уютном кресле перед компьютерным столом с чашкой ароматного кофе.

Автор другой статьи начал описывать минимальную анонимность в ОС Windows, но почему-то не закончил. По каким-то причинам вторая его статья посвящена уже анонимности не в Windows, а в Linux. Такое положение вещей я считаю немного нелогичным и попытаюсь продолжить начинания Vertigo. Эта статья является неким аналогом действий, которые описаны автором во второй части, но применимы НЕ в КaliLinux, а в Windows 10.

Для того, чтобы читатель осознавал, что я тут буду описывать, считаю необходимым описать план. Учитывая тот факт, что Windows 10 по-сути является одним большим трояном, который постоянно что-то отстукивает на сервера Microsoft, я предлагаю хоть немного усложнить жизнь всем тем парням, кто заинтересован в идентификации Вашей личности и содержании передаваемой вами информации. С этой целью, предлагаю:

- установить в систему всё тот-же ТОР-сервис,

- тарифицировать интернет-трафик,

- настроить шифрование DNS,

- установить клиент OpenVPN.

Установка сервиса Expert Bundle (не браузера) TOR производится из распакованного предварительно скачанного из официального источника архива. На мой взгляд, архив предпочтительнее всего распаковать в корень диска «С».

Вот как это выглядит на моей машине.

Перед запуском службы я всегда удаляю прежде установленный тор (сказывается моё неуемное стремление что-то улучшить). sc delete “tor”

Вероятно, вам это и не нужно ))

Проверим, не содержит ли файл настроек ошибок.

C:\TOR\tor.exe -f C:\TOR\torrc

Запуск TOR как службы производится командой:

C:\TOR\tor.exe —service install

Для тарификации трафика системы я использую программу Proxifier. Тридцатидневный бесплатный период легко продлевается благородно выложенными в сети заботливыми соотечественниками. Установка программы не должна представлять каких-то трудностей — всего лишь двойной щелчок правой кнопкой мыши по скачанному исполняемому файлу. Для тарификации трафика необходимо произвести простую настройку: настроить программу на работу с локальным soskc5.

После таких нехитрых настроек можно зайти по адресу Извините. В данный момент вы не используете Tor. и дополнительно убедиться в успехе проделанной работы.

Общеизвестным является тот факт. что TOR неохотно «работает» с ДНС-запросами. Поэтому. для шифрования DNS-трафика предлагаю воспользоваться кроссплатформенной утилитой dnscrypt-proxy. Не так давно упомянутая программа была переписана и на просторах рунета встречаются совершенно разные инструкции, которые могут ввести в заблуждение неопытных пользователей.

Скачиваем архив с исполняемым файлом отсюда, распаковываем по адресу c:\Program Files\dnscrypt\. Вот как это выглядит на моей машине.

Все настройки программы находятся в файле dnscrypt-proxy.toml, который является отредактированной версией файла example-dnscrypt-proxy.toml.

Те пользователи, которые не планируют вдаваться в «дебри» содержимого настроек программы, могут скачать готовый и рабочий вариант, предлагаемый разработчиками по адресу https://dl.comss.ru/download/dnscrypt-proxy.toml Настройки файла по предыдущей ссылке направят обращения ДНС к какому-то австралийскому серверу (резолверу) , который указан вот в первой строчке server_names = [«d0wn-se-ns2», «d0wn-tz-ns1»] Желающие сменить сервер (резолвер), должны выбрать подходящий для себя и сменить название в указанной строчке. Список резолверов находится по этой ссылке https://download.dnscrypt.info/resolvers-list/v2/public-resolvers.md Установка программы предельно проста: нужно запустить bat-файл service-install.bat После этого, можно проверить результат работы программы на страничке DNS leak test

Осталась лишь установка и запуск клиента OpenVPN^

Скачиваем программу из официального источника. Установка программы представляет собою процесс нажатия на кнопку «далее» в интерфейсе инсталлятора не нуждается в комментариях. Готовые конфигурационные и БЕСПЛАТНЫЕ (на 7 дней) файлы можно скачать по адресу VPN Monster — это VPN сервис для смены IP и DNS. Указанный сервис выдаёт *.ovpn файлы после предоставления почтового ящика, на который приходит код активации. Но этот факт не должен насторожить кого-либо из читателей: совсем кстати yandex.ru предоставляет ящик без подтверждения по телефону.

Точнее, подтверждение нужно при повторном посещении Яндекса — но нам-то это зачем ? Для получения кодов активации достаточно только один раз зарегистрироваться, получить на неделю бесплатный доступ к OpenVPN- серверу с зверской криптографией: использованием 256 битного AES, с обновлением SSL ключей раз в 30 секунд и TLS подписью каждого (. ) пакета.

Вот как это выглядит на моей машине:

Упомянутый OpenVPN сервис «подхватывает» DNS-запросы. Поэтому, при тестах ДНС, картинка изменится.

Статья Минимальная анонимность часть первая. Подготовка основной ОС.

Приветствую Друзей и Уважаемых Жителей Форума.

По немногочисленным просьбам из ЛС решил описать небольшой способ по анонимности.

Мануал будет разделён на несколько частей и больше написан для новичков,т.к. опытные ребята вряд ли почерпнут для себя что-то новое.

Сразу скажу,что он отличается от курса Paranoid нашего форума и касается вопроса минимальной анонимности в сети.

Это сделано специально,чтобы решения не пересекались и не были похожими.

Курс Paranoid гибок и подстраиваем под современные реалии.Он крут на самом деле,и его стоит изучать и практиковать.

Не претендую на высшие баллы,но моменты некоторые готов обговорить с вами.

Я поделюсь как можно выходить в сеть и каким образом ,чтобы быть защищённым в это самое время.

Это ничего общего не имеет с обходом систем антифрода,так что критика здравая приветствуется,но без этого всего,лишнего,как говорится.

Дополнениям буду рад также и вашим собственным наблюдениям с замечаниями.

Условия,с которыми будем работать следующие:

1) Стационарный компьютер или ноут с ОС Windows 7 или 8 64-х разрядной версии.

2) Установленная гостевая ОС Linux на Virtual Box,которая настроена с типом соединения NAT.

3) Соединение кабельное от провайдера с интерфейсом eth0 соответственно (под роутеры также схема подойдёт).

4) Провайдер жёстко контролирует абонентов и фильтрует их по Mac-адресам и не позволяет нам соединение в виде моста.

Я рассмотрю в качестве гостевой Kali Linux,но при этом,может быть установлен какой угодно дистрибутив Linux.

Итак,приступим к доработке основной ОС Windows.

Кстати,самые лучшие ОС Windows на мой взгляд-это 7 -я и 8 -я версии,а не 10-ка.

А Linux ,на будущее , стоит настроить как тут : Как настроить Kali Linux в плане безопасности и анонимности

Я обойду этот момент.

На папке Администратора должен быть установлен пароль,но работать мы будем конечно же не под ним,а под обычным пользователем.

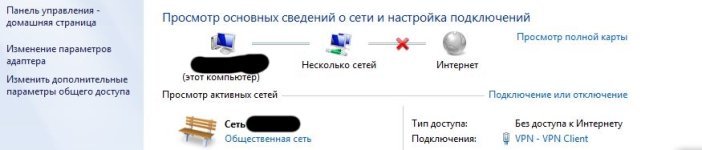

Заходим в центр управления сетями и общим доступом-дополнительные параметры общего доступа.

Ставим галку на отключение сетевого обнаружения,отключаем общий доступ к общим папкам и файлам,принтерам и т.п.

Затем,никаких удалённых помощников,поэтому идём в настройку удалённого доступа и отрубаем там его.

Не лишним будет и забежать в свойства интернета и перевести бегунки во вкладках безопасность и конфиденциальность на отметки выше среднего и средний уровни соответственно.

Не забудьте снять галки как здесь в свойствах в обеих вкладках сети и доступа.

Отключать ли индексацию данных,файл подкачки, режим гибернации-вопрос часто спорный,можно обойтись и без этого,да и система будет работать без критических сбоев.

Обязательно надо иметь при себе утилиты для чистки системы,такие как CCleaner,Wipe или другие им подобным.

Далее,отключаем следующие службы:Messenger,RemoteRegistry,Alerter,Shedule,SSDPSRV,mnmsrvc,Remote Desktop Help Session Manager,Telnet.

Не стану изобретать велосипед ,брал когда-то этот материал отсюда

Всё,с доработкой понятно,но имейте в виду,что теперь некоторые программы могут тормозить,лагать и т.д.

Если те проги,о которых буду говорить позже,станут вести себя некорректно- перезагружайте комп, т.к это самое верное решение при аналогичных инцидентах.

В блокнотик себе бумажный пишем настоящие данные Mac-адресов и т.д.на память,т.к. если проги дадут сбой,то надо будет вручную восстановить данные.

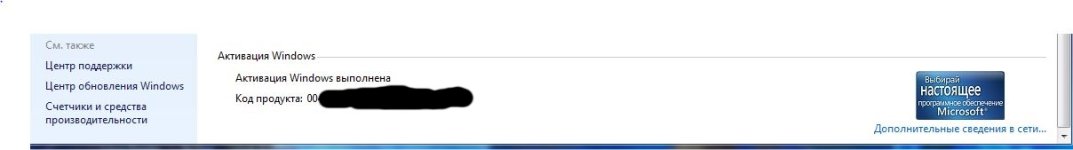

Многие конечно не переживают даже по этому поводу, но если установлена лицензионка,то всё же советую настоящие данные записать.

И к тому же,при обычном режиме работы,вы точно будете знать,что данные чистые и никто вас по ним искать не станет.

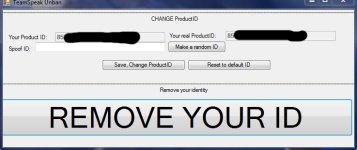

Теперь,нам надо скачать такие программы, как Softethervpnсlient,Tmacv6 и TS Unban.

Где вы будете их качать,каким образом-не моё дело и не забивайте мне этим голову пожалуйста.

Вместо TS Unban можно поискать другие программы,которые ,самое главное,меняют ID железа.

К тому же, её сейчас сложно найти и работает она только с 64-х разрядной версией Windows.

Установку сами также проведёте,не маленькие,особенно Softethervpn Client.

Пожалуй,это самое сложное,но в интернете много мануалов по установке этого японского чуда.

Статический IP и многие другие задачи для этого софта не проблема.

Это единственный серьёзный софт,известный мне,который всё завернёт в трафик vpn,будь то TCP, или UDP.

Даже скайп и сам чёрт будет ходить через vpn, а именно: всё то,что выходит в интернет с вашего компьютера.

Есть там и сервер,но нам надо устанавливать не его,а именно клиент.

Вопросы характера:а вот если у вас основная ОС Linux-это всё есть в инете,Softethervpn также ставится (сложно правда ) и на Linux.

Мы будем подсовывать фальшивые данные с самого начала для выхода в интернет.

Шаг первый:с помощью TS Unban изменим ID железа.

Было так:

Меняем этот параметр (проги все не выключать,свернув в фоновом режиме для статуса кво после завершения работы)

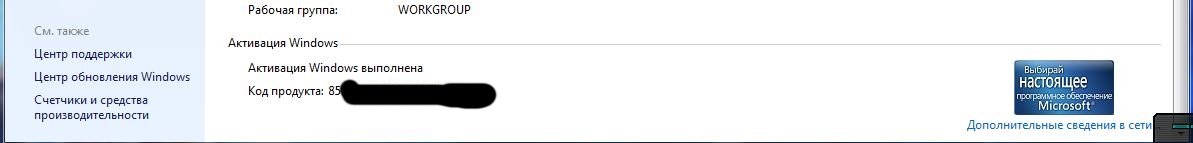

А теперь вот так. ID Железа ,надо менять обязательно.

Какой здесь вариант промежуточный может быть?

Есть один,который стоит обговорить,но не в коем случае,не использовать его дома.

Об этом надо знать просто и забыть.

Вариант этот чёрный абсолютно и коварный.Хорош для ноутов, когда вы там подъехали на машине,подключились к бесплатному инету..

Вот ваш провайдер фильтрует по mac-адресам абонентов,раздаёт IP-адреса и не терпит чужаков в своей сети.

Мосты исключены,подмена MAC исключена практически для кабельного соединения без неудобных последствий.

У кого роутер, всё намного проще,но если инет действительно кабельный,то сложности с этим опишу далее в этом примере.

А кто сказал,что нельзя воспользоваться компами ,к которым нет доступа в сети провайдера?

Я имею в виду те компы,которые выключены.А они как раз-то нам и нужны.

А что для этого надо? Верно-сканер,который может расшарить подсеть провайдера.

Зная диапазон,мы можем установить свой,чтобы не сканировать всё.

И выбираем компьютер,который выключен,копируем его IP и Mac-адрес

IP ставим ,переведя галку на «использовать следующий IP-адрес» в дополнительных свойствах протокола IPv4

А MAC,отключив данный основной сетевой адаптер ,вставляем здесь же, во вкладке «настроить» и затем идём в «дополнительно» и ищем такой параметр.

Переводим галку в значение вместо установленного «отсутствует» и вставляем Mac без двоеточий и пробелов.

Теперь,включаем наш сетевой адаптер и можем видеть изменения как IP,так и Mac-адреса.

Разновидностью этого способа есть только копирование Mac-дреса,а IP может измениться при этом автоматически на тот,к которому Mac-адресу он был привязан.

Сразу скажу что,при возврате на круги свои данных при кабельном соединении,у провайдера может забиться канал ,а у вас исчезнуть интернет навечно практически.

Приходится звонить в службу поддержки и побыть актёром ,что мол пришли друзья со своим ноутом,а вот теперь нет инета.

Либо,сказка о том,что немного вышел из строя ваш компьютер,а вы позаимствовали другой на время у знакомых.

Что знакомые вам подсказали (у них была якобы такая же проблема) и им просто выполнили сброс на шлюзе.

(Девушки там не понимают в чём дело и надо им подсказать сразу решение о сбросе шлюза чтобы съэкономить их же время).

Дело-то секундное ,на самом деле.

Нотации о том,что в следующий раз,вы обязательно позвоните когда придут друзья,их ноут зарегистрируют,внесут в базу данных и не будет таких проблем,уж потерпите.

С другой стороны,этот способ есть не что иное,как уголовно наказуемая кража чужого интернета-это для тех,кто не понял,чем при этом рискуете по факту.

Пара таких фокусов с домашнего компа превращает вас в потенциального подозреваемого и врага вашего поставщика интернета.

А с поставщиком надо дружить,не позволяя себе сканирований и прочих нехороших выходок,это если с точки зрения,неписаного кодекса чести.

Потому и настаиваю его не использовать когда вы дома и дело касается подсети вашего поставщика услуг.

Плюс здесь только один,но весьма конечно весомый-в дверь,в случае форс-мажора,постучат к тому,чьими данными вы воспользовались.

Шаг второй: меняем Mac-адреса.

Нам пригодится утилита TMACv6,либо иная,которая умеет изменять Mac.

Она видит все адаптеры,в том числе и принадлежащих виртуальным машинам,а также адаптер для Softethervpn.

Если вы работаете с VMware,то меняем mac-адреса для неё,а если это VBox,то генерируем новый мак до запуска гостевой ОС в её настройках.

Здесь мы изменим Mac адаптера для VPN-Client от Softethervpnclient и на этом всё.

Менять MAC адаптера для основной ОС мы не будем, потому что поставщик услуг нам этого не позволит сделать нормально.

Он конечно измениться,но при возврате дефолтного значения ,скорее всего ,пропадёт интернет-соединение и будет такая же история со звонком в службу техподдержки.

Кому поставщик услуг позволяет это делать-вам повезло.

К сожалению,утилита TMACv6 не отличается стабильной работой и часто может дать сбой при изменении,или возврате значений.

Как и говорил ранее,не надо ничего трогать в таком случае,а просто закрыть всё и перезагрузиться .

Для этого мы и записали все данные в письменный блокнот.

В моём случае ,данная утилита не возвращает обратно значение mac адаптера Softethervpnclient кнопкой Restore Original.

Поэтому,возвращать приходится вручную-вбить в поле change mac address значение,нажать Random Mac address и он встанет на место.

При этом вверху,в колонке changed ,параметр Yes поменяется на No ,как и должно быть при возврате.

Шаг третий:подключаемся к VPN.

Для этого мы запускаем Softethervpnclient.

Если всё вы установили корректно,то нас ожидает вот такое окно

Затем надо нажать vpn gate и выбрать тот адрес,к которому хотим подконнектиться.

Адреса преимущественно данный софт предоставляет азиатские,но могут быть и другие.

О каждом есть сведения о продолжительности действия,скорости соединения и стране,ну и количество уже соединившихся клиентов на данном адресе.

Кнопкой Refresh list можно обновить список адресов.

Хорошим тоном и качественным vpn-адресом при этом считается тот,который выдаёт в сведениях о соединении вот такую картину.

В реальности,соединение конечно же есть и если запустить браузер,то можно будет видеть иностранный ютуб и т.д.

Но это не принципиально в данном случае,т.к.такое качество редко будет вам встречаться.

Наиболее успешно подбираются адреса c использованием UDP-протокола, что не уменьшает,как ни странно,надёжность.

Самое неприятное что может произойти-это разрыв VPN-соединения, но спасает то,что рабочая часть у нас всё-таки начинается с гостевой ОС.

Ещё одна особенность данного софта в том,что если не произошло соединения в течении 15-20 секунд,или прога начинает делать повторную попытку.

То время не стоит тратить, это бесполезно и необходимо пытаться подключиться к другому адресу.

Обратный процесс отключения стоит начинать при завершении работы с гостевой ОС и виртуальной машиной.

Затем,отключаем соединение в Softethervpn и завершаем работу с этим софтом.

Далее,меняем на дефолтные значения в TMACv6 адреса и также выходим из интерфейса утилиты и в конце возвращаем ID железа с помощью соотв.программы.

В следующей части мы начнём работать с гостевой ОС Linux на виртуальной машине непосредственно,а пока на этом всё.

Всех благодарю за внимание и до новой встречи.