- Установка Proxy-сервера в Ubuntu

- Устанавливаем Proxy-сервер в Ubuntu

- Способ 1: Squid

- Способ 2: Стандартная команда gsettings

- Использование прокси

- Содержание

- Глобальные настройки

- Firefox

- Chromium-browser

- apt-add-repository

- Установка и использование 3proxy на Ubuntu

- Настройка брандмауэра

- Установка и запуск 3proxy

- Настройка браузера

- Настройка автозапуска

- Настройка аутентификации

- SOCKS

- Настройка анонимности

- Дополнительные настройки

- Настройка портов и прокси-интерфейсов

- Ограничение пропускной способности

- Ограничения доступа

Установка Proxy-сервера в Ubuntu

Некоторые пользователи операционной системы Ubuntu нуждаются в установке промежуточного сервера под названием Proxy. Передача данных между цепями в таком случае становится более защищенной и анонимной. В упомянутой ОС уже есть встроенное средство, позволяющее наладить такое подключение, но иногда более оптимальным вариантом будет установка дополнительной утилиты. Сегодня мы бы хотели рассказать сразу о двух способах наладки Proxy-соединения на этой платформе.

Устанавливаем Proxy-сервер в Ubuntu

Конечно, первоочередно нужно самостоятельно отыскать открытые серверы либо купить подписку на специальном ресурсе. Вам будут предоставлены данные для заполнения — порт, сетевой адрес и хост. Через указание этой информации в системе и производится проброс соединения. Если вы желаете детально ознакомиться с технологией прокси-сервера, советуем прочесть нашу отдельную статью по этой теме, перейдя по следующей ссылке, а мы переходим к разбору способов.

Способ 1: Squid

Squid — встраиваемая в консоль утилита кэширующего прокси-сервера. Она работает со всеми популярными протоколами, без проблем взаимодействует с результатами поиска DNS и проксированием SSL. Рекомендуется устанавливать такое приложение только на те компьютеры, в которых присутствует запас оперативной памяти, ведь Squid поддерживает сохранение кэша в ОЗУ для увеличения производительности.

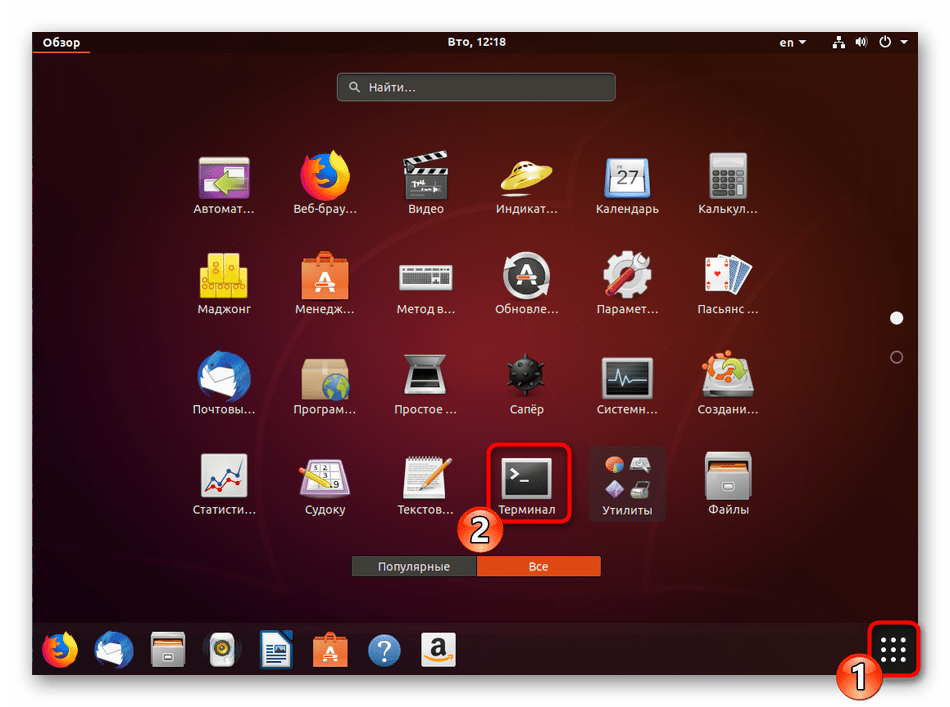

- Поскольку Squid — терминальная утилита, сначала запускается консоль. Сделайте это через меню или путем зажатия горячей клавиши Ctrl + Alt + T.

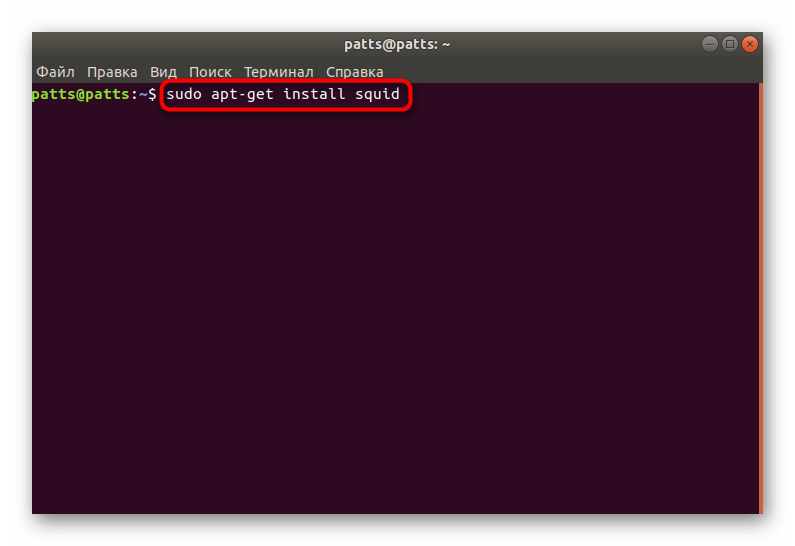

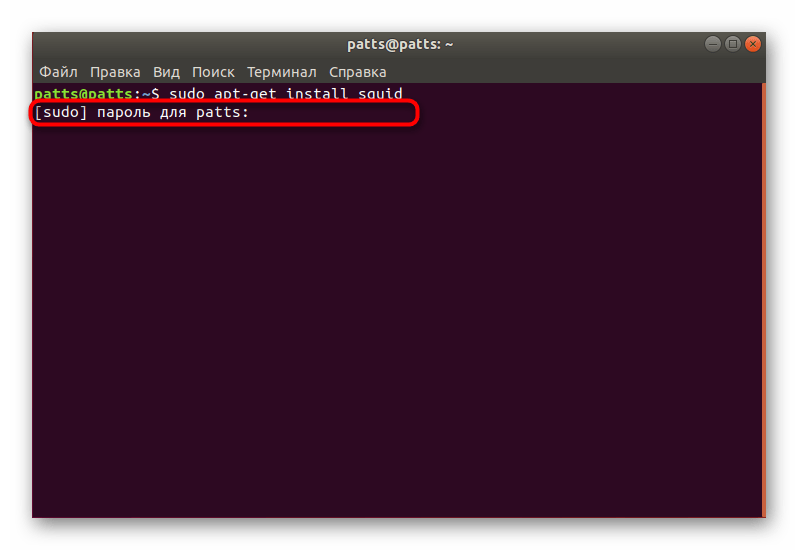

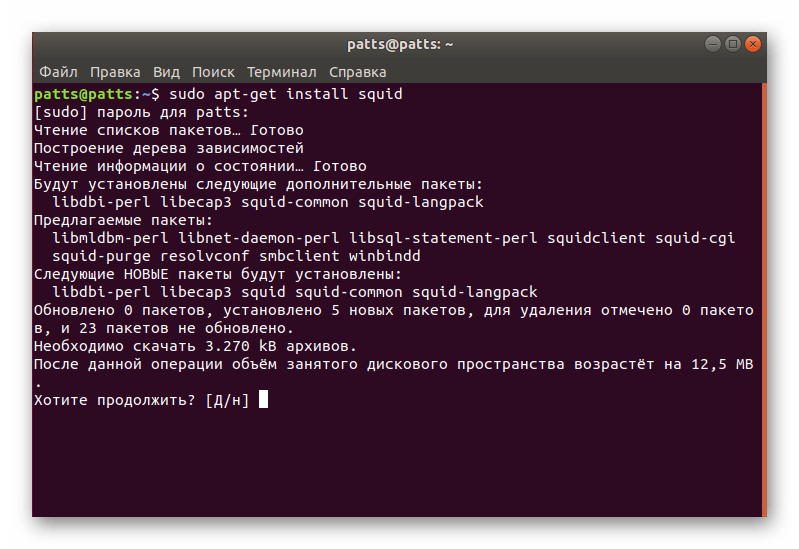

Пропишите стандартную команду sudo apt-get install squid для добавления пакетов программного обеспечения в систему.

Подтвердите добавление новых компонентов в систему, выбрав вариант Д.

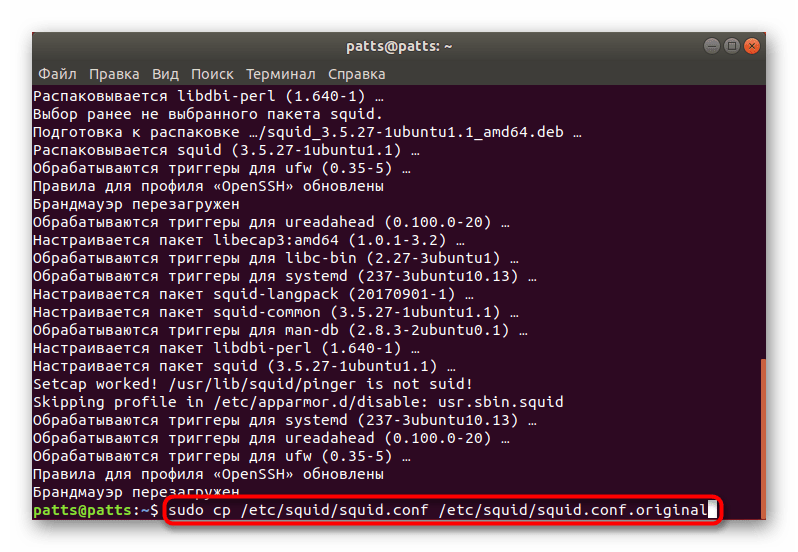

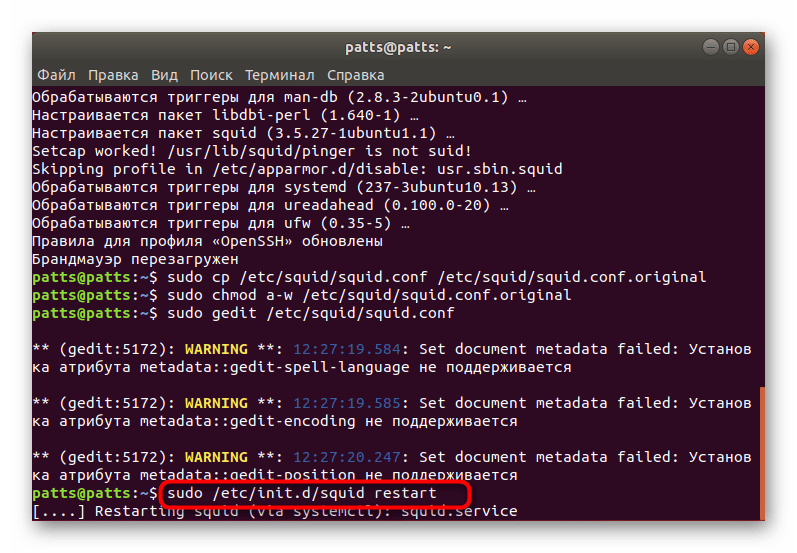

Далее будет изменяться конфигурационный файл, поэтому мы советуем перестраховаться, создать его оригинальную копию и защитить ее от записи, чтобы в дальнейшем можно было произвести восстановление настрое. Вставьте в поле команду sudo cp /etc/squid/squid.conf /etc/squid/squid.conf.original , она создаст копию в этой же папке.

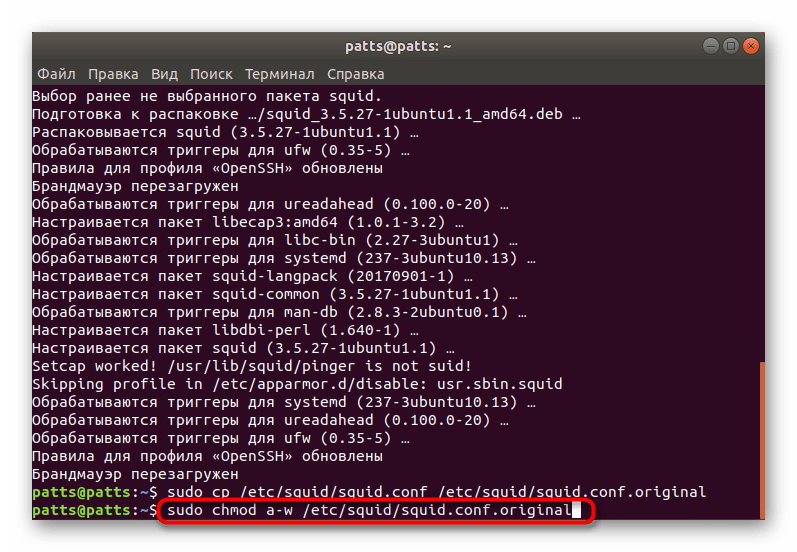

sudo chmod a-w /etc/squid/squid.conf.original изменит права доступа на файл, запретив запись для всех пользователей.

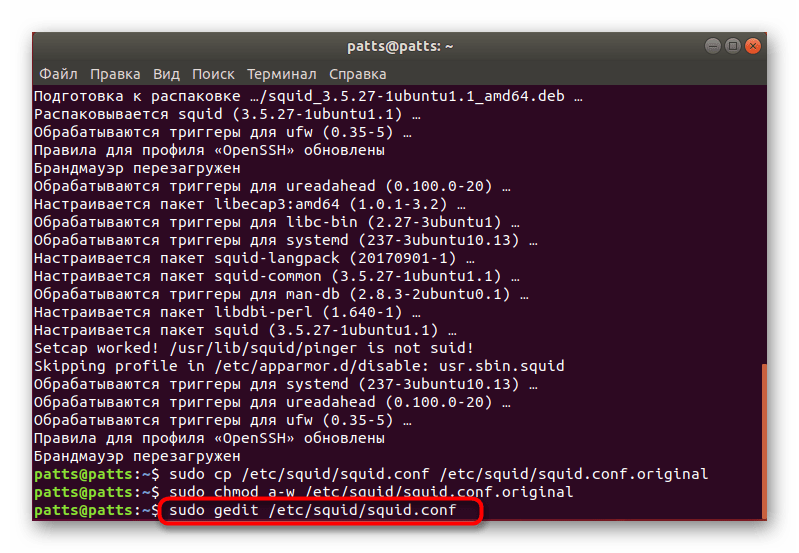

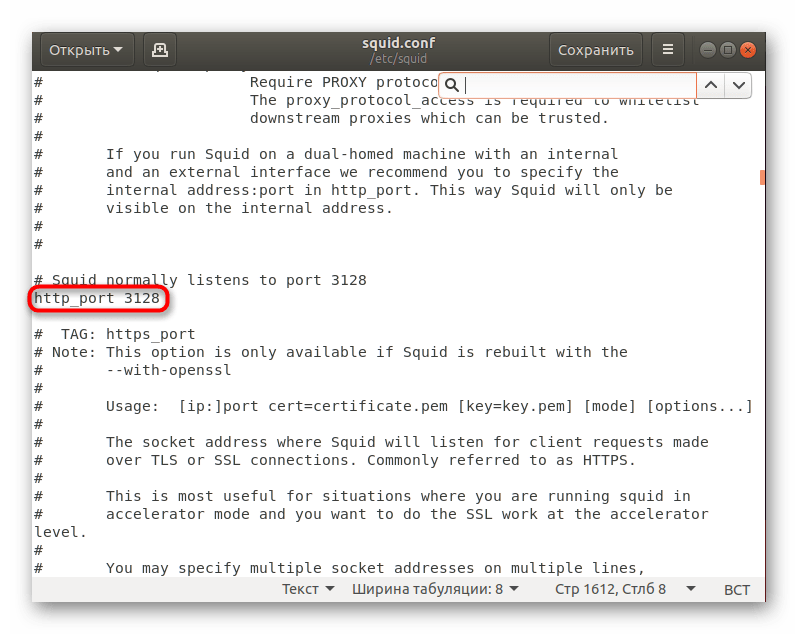

Первоочередно рекомендуем отыскать строку с портом и изменить ее, например, конечный итог будет «http_port 8000». Изменения напрямую связаны с используемым прокси-сервером. Для поиска выражений внутри файла используйте горячую клавишу Ctrl + F и в открывшемся поле вводите запрос.

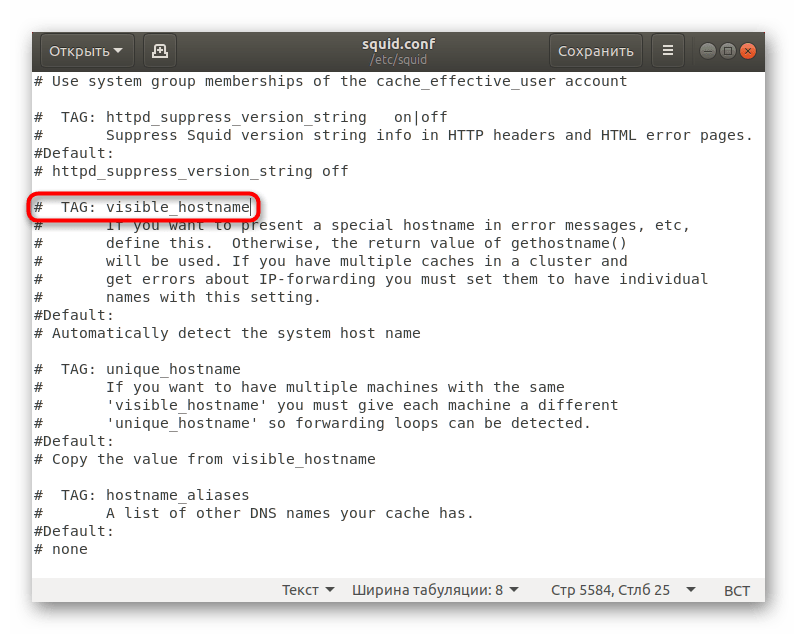

Далее указывается имя хота. Для этого убирается комментирование со строки «visible_hostname» и в конец добавляется имя.

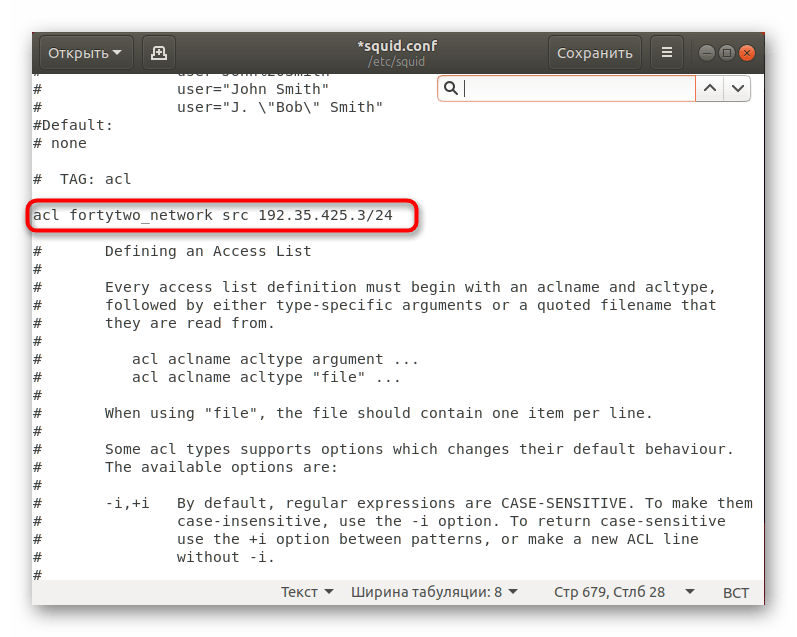

Далее отыщите начало секции «ACL» и добавьте туда строки:

acl fortytwo_network src 192.168.42.0/24 (где 192.168.42.0/24 — необходимый сетевой адрес)

acl biz_network src 10.1.42.0/24

acl biz_hours time M T W T F 9:00-17:00

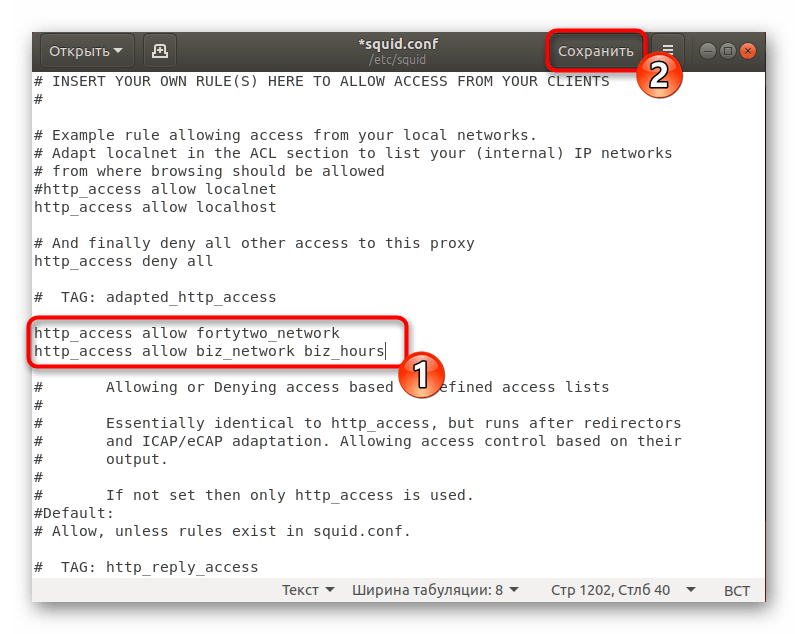

Осталось только отредактировать секцию «http_access», добавив туда http_access allow fortytwo_network и http_access allow biz_network biz_hours . После этого можно сохранить изменения и закрыть редактор.

Внесенные настройки будут активированы только после рестарта утилиты, а делается это через команду sudo /etc/init.d/squid restart .

Если у вас возникли проблемы с подключением после изменения конфигурационного файла, внимательно ознакомьтесь с его содержимым и убедитесь в правильности ввода параметров. Кроме этого, можно обратиться в поддержку используемого прокси и рассказать о своей проблеме для того, чтобы специалисты предоставили доступные варианты ее решения.

Способ 2: Стандартная команда gsettings

Настройки прокси-сервера доступны и в среде рабочего стола с использованием графического интерфейса или встроенных команд. Утилита gsettings вполне подойдет для выполнения сегодняшней поставленной задачи, а все действия, как и в предыдущем методе, будут выполняться через стандартный «Терминал».

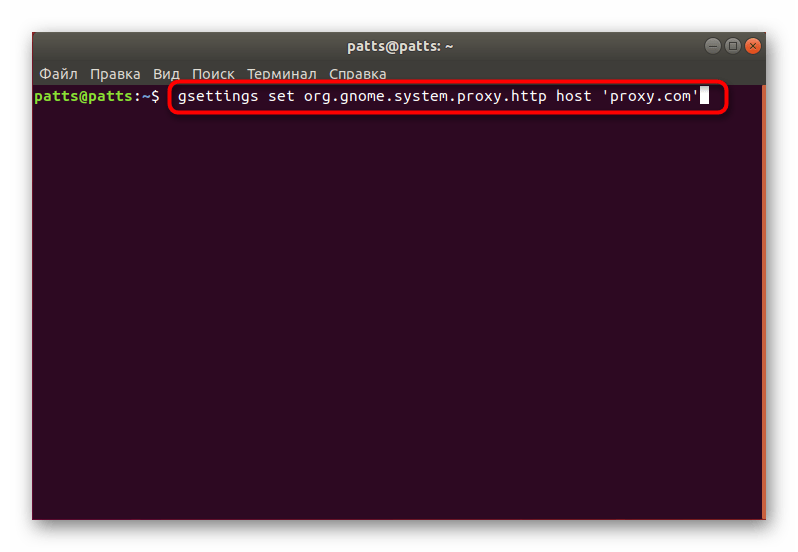

- Для начала зададим хост на примере протокола http. В строку ввода вставьте команду gsettings set org.gnome.system.proxy.http host ‘proxy.com’ , где proxy.com — имя хоста, а затем нажмите на Enter.

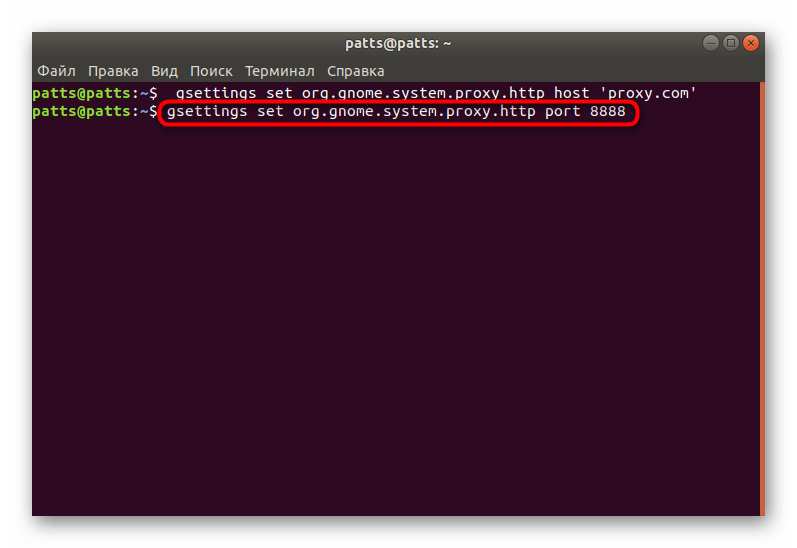

Задайте используемый порт через gsettings set org.gnome.system.proxy.http port 8000 .

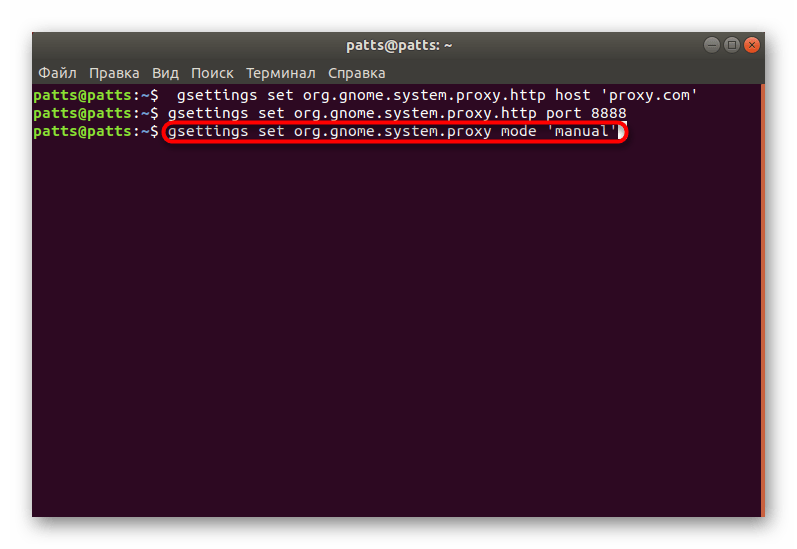

По завершении ввода предыдущих команд запустите выполнение соединения с помощью gsettings set org.gnome.system.proxy mode ‘manual’ .

Если вы используете протоколы HTTPS или FTP для настройки подключения, вид команд немного изменится и будет следующим:

gsettings set org.gnome.system.proxy.https host ‘proxy.com’

gsettings set org.gnome.system.proxy.https port 8000

gsettings set org.gnome.system.proxy.ftp host ‘proxy.com’

gsettings set org.gnome.system.proxy.ftp port 8000

В случае с протоколом SOCKS используйте:

gsettings set org.gnome.system.proxy.socks host ‘proxy.com’

gsettings set org.gnome.system.proxy.socks port 8000

Введенные таким образом настройки будут применяться только для текущего пользователя. Если появилась надобность применить их для всех юзеров, перед началом каждой команды потребуется дописать sudo .

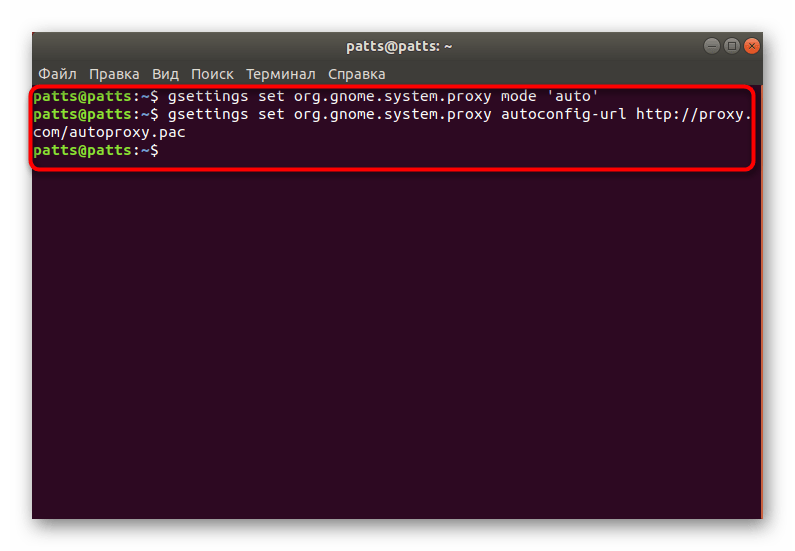

Некоторые сайты предоставляют файл для автоматической настройки прокси-сервера, что значительно упрощает процедуру соединения. Тогда в консоли нужно ввести поочередно всего две команды:

gsettings set org.gnome.system.proxy mode ‘auto’

gsettings set org.gnome.system.proxy autoconfig-url http://proxy.com/autoproxy.pac

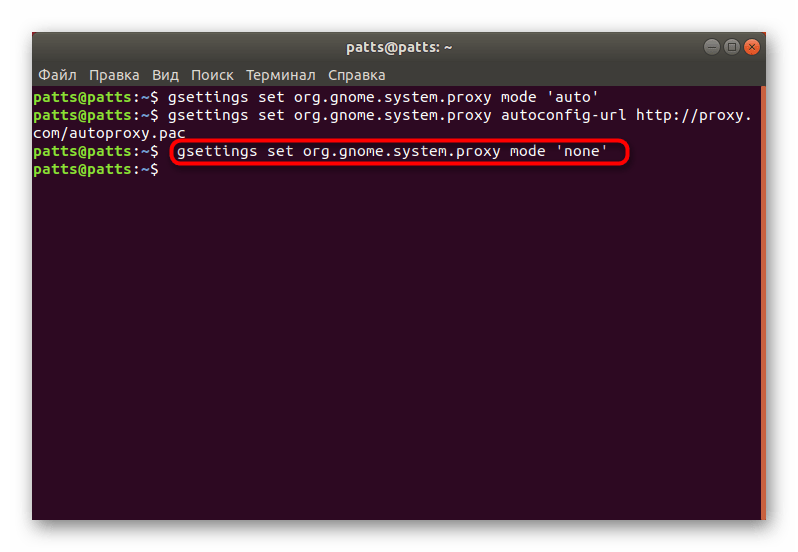

При ненадобности использования установленных ранее настроек, они очищаются с помощью одной команды gsettings set org.gnome.system.proxy mode ‘none’ , после активации которой соединение будет разорвано.

Благодаря приведенным выше инструкциям вы сможете с легкостью организовать на компьютере под управлением Ubuntu защищенное прокси-соединение. Однако следует понимать, что оно не всегда гарантирует полную безопасность и анонимность, а также в некоторых аспектах уступает приватному серверу. Если вас заинтересовала тема VPN, инструкции по настройке этой технологии в Убунту вы найдете по следующей ссылке.

Помимо этой статьи, на сайте еще 12315 инструкций.

Добавьте сайт Lumpics.ru в закладки (CTRL+D) и мы точно еще пригодимся вам.

Отблагодарите автора, поделитесь статьей в социальных сетях.

Источник

Использование прокси

Содержание

В этой статье содержится описание настроек прокси-соединений для различных программ.

Глобальные настройки

Для того, чтобы настроить прокси в Ubuntu откройте Системные параметры, перейдите в пункт Сеть. Выберите пункт Сетевая прокси-служба. Смените метод на Вручную и введите ваши настройки прокси. Минус такой настройки в том, что в случае, если у Вас прокси с авторизацией по логину и паролю, то указать эти данные невозможно, и прокси не будет работать.

Настроить прокси на системном уровне можно и через конфигурационные файлы (True UNIX-way). Для этого нужно открыть на редактирования с правами root файл /etc/environment (например sudo nano /etc/environment). В конец файла добавим строки:

Если прокси без авторизации, то строки должны быть вида:

Для применения настроек придется пере-загрузиться, изменения в файле /etc/environment вступили в силу при запуске процесса init — родителя всех процессов в системе и именно от него все дочерние процессы унаследуют настройки прокси в переменных окружения.

Как правила глобальной насторойки прокси достаточно для того что бы все остальные приложения работали через прокси без необходимости настраивать прокси внутри приложения. Однако некоторые приложения не умеют работать с глобальными настройками или им нужны особенные настройки.

Firefox

Firefox умеет использовать как глобальные настройки, так и свои собственные. Для того чтобы назначить ему прокси, откройте его окно настроек, перейдите на вкладку Дополнительно, далее на вкладку Сеть и нажмите на кнопку Настроить напротив надписи Настройка параметров соединения Firefox с Интернетом. Важное отличие от других программ — он умеет использовать NTLM аутентификацию (используется на Microsoft Internet Security and Acceleration Server).

Chromium-browser

Также может использовать глобальные настройки и имеет свои. Для того чтобы назначить ему прокси персонально, откройте файл /etc/chromium-browser/default и допишите следующие строки:

И перезапустите браузер

В новых версиях умеет работать с глобальными настройками, но в более старых мог работать только с персональными настройками. Сообщенные настройки: в файле /etc/apt/apt.conf нужно указать:

Если сервер без авторизации, то логин:пароль@ нужно убрать.

Само собой настройка через /etc/environment (описано выше в разделе глобальных настроек) будет работать для всех программ запущенных из терминала. Если вы хотите указать настройки персонально для запускаемой программы, то перед ее запуском нужно выполнить:

Дописываем в файл /etc/wgetrc :

Если прокси без авторизации, то proxy-user и proxy-password нужно убрать

apt-add-repository

Многие компании и университеты блокируют все неизвестные порты наружу. Обычно блокируется и порт 11371, используемый утилитой apt-add-repository для добавления репозиториев. Есть простое решение, как получать ключи репозиториев через 80-ый порт, который используется для доступа к web-страницам и чаще всего не блокируется.

Редактируем файл /usr/lib/python2.6/dist-packages/softwareproperties/ppa.py (нужны привилегии root, вместо /usr/lib/python2.6 может быть версия 2.7). Ищем фразу keyserver.ubuntu.com , заменяем

В версии 16.04 достаточно иметь настроенной переменную окружения

© 2012 Ubuntu-ru — Русскоязычное сообщество Ubuntu Linux.

© 2012 Canonical Ltd. Ubuntu и Canonical являются зарегистрированными торговыми знаками Canonical Ltd.

Источник

Установка и использование 3proxy на Ubuntu

Настройка брандмауэра

По умолчанию, в Ubuntu брандмауэр разрешает все подключения. Однако, если у нас настроен фаервол для запрета лишних соединений, необходимо открыть порт для прокси.

а) если используем Iptables.

iptables -I INPUT 1 -p tcp —dport 3128 -j ACCEPT

* если система вернет ошибку при вводе команды для сохранения правил, устанавливаем пакет командой apt-get install iptables-persistent.

б) если у нас firewalld.

firewall-cmd —permanent —add-port=3128/tcp

* 3128 — порт по умолчанию, по которому работает 3proxy в режиме прокси;

Установка и запуск 3proxy

3proxy отсутствует в репозиториях Ubuntu, поэтому для установки сначала необходимо скачать его исходник.

Для начала устанавливаем пакет программ для компиляции пакетов:

apt-get install build-essential

Переходим на официальную страницу загрузки 3proxy и копируем ссылку на версию пакета для Linux:

. используя ссылку, скачиваем пакет:

* в моем случае будет скачена версия 0.9.3.

Распакуем скачанный архив:

tar xzf 0.9.3.tar.gz

Переходим в распакованный каталог:

Запускаем компиляцию 3proxy:

make -f Makefile.Linux

Создаем системную учетную запись:

adduser —system —disabled-login —no-create-home —group proxy3

Создаем каталоги и копируем файл 3proxy в /usr/bin:

mkdir -p /var/log/3proxy

cp bin/3proxy /usr/bin/

Задаем права на созданные каталоги:

chown proxy3:proxy3 -R /etc/3proxy

chown proxy3:proxy3 /usr/bin/3proxy

chown proxy3:proxy3 /var/log/3proxy

Смотрим uid и gid созданной учетной записи:

Получим, примерно, такой результат:

uid=109(proxy3) gid=113(proxy3) groups=113(proxy3)

* где 109 — идентификатор пользователя; 113 — идентификатор для группы.

Создаем конфигурационный файл:

setuid 109

setgid 113

nserver 77.88.8.8

nserver 8.8.8.8

nscache 65536

timeouts 1 5 30 60 180 1800 15 60

external 111.111.111.111

internal 111.111.111.111

log /var/log/3proxy/3proxy.log D

logformat «- +_L%t.%. %N.%p %E %U %C:%c %R:%r %O %I %h %T»

rotate 30

allow * * * 80-88,8080-8088 HTTP

allow * * * 443,8443 HTTPS

* необходимо обратить внимание на настройки setuid и setgid — это должны быть значения для созданной нами учетной записи; external и internal — внешний и внутренний интерфейсы (если наш прокси работает на одном адресе, то IP-адреса должны совпадать).

Настройка браузера

Проверяем работоспособность нашего 3proxy. Для этого настраиваем браузер для работы через прокси-сервер, например, Mozilla Firefox:

. пробуем открыть сайты.

Настройка автозапуска

Для автозагрузки 3proxy настроим его как сервис. Создаем файл в systemd:

[Unit]

Description=3proxy Proxy Server

[Service]

Type=simple

ExecStart=/usr/bin/3proxy /etc/3proxy/3proxy.cfg

ExecStop=/bin/kill `/usr/bin/pgrep -u proxy3`

RemainAfterExit=yes

Restart=on-failure

Обновляем конфигурацию systemd:

Разрешаем запуск сервиса и стартуем его:

systemctl enable 3proxy

systemctl start 3proxy

Настройка аутентификации

Для редактирования настроек открываем конфигурационный файл:

Добавляем опции users и добавляем пользователей:

users 3APA3A:CL:3apa3a «test:CR:$1$qwer$CHFTUFGqkjue9HyhcMHEe1»

users dmosk1:CL:password

users «dmosk2:CR:$1$UsbY5l$ufEATFfFVL3xZieuMtmqC0»

* в данном примере мы добавили 3-х пользователей: 3APA3A с паролем 3apa3a, dmosk1 с открытым паролем password и dmosk2 с паролем dmosk2 в виде md5 и солью UsbY5l (Для получения хэша пароля можно воспользоваться командой openssl passwd -1 -salt UsbY5l, где в качестве соли можно использовать любую комбинацию).

* обратите внимание, при использовании знака $, строчка пишется в кавычках.

* возможные типы паролей:

- CL — текстовый пароль

- CR — зашифрованный пароль (md5)

- NT — пароль в формате NT.

Чтобы включить запрос логина, необходимо поменять значение для опции auth на strong:

* возможные варианты для auth:

- none — без авторизации.

- iponly — авторизация по IP-адресу клиента.

- nbname — по Netbios имени.

- strong — по логину и паролю.

Также можно использовать двойную авторизацию, например:

auth nbname strong

После внесения изменений, перезапускаем службу:

systemctl restart 3proxy

SOCKS

Для прозрачного прохождения пакетов через прокси можно настроить SOCKS5. В конфигурационном файле добавляем:

* запускаем socks на порту 1080.

socks -p8083 -i192.168.1.23 -e111.111.111.111

* запускаем socks на порту 8083; внутренний интерфейс — 192.168.1.23, внешний — 111.111.111.111.

После перезапускаем сервис:

systemctl restart 3proxy

Настройка анонимности

Для обеспечения полной анонимности при использовании прокси-сервера, делаем дополнительные настройки.

1. Меняем порты, которые используются по умолчанию — 3128, 1080. Данные порты известны, как порты для прокси. Открываем конфигурационный файл 3proxy:

socks -p1088

proxy -n -p3111

* в данном примере мы укажем серверу работать на портах 3111 и 1088.

После перезапускаем сервис:

systemctl restart 3proxy

2. Необходимо, чтобы время на сервере совпадало с временем на компьютере.

На стороне сервера необходимо задать часовой пояс, например, если наш прокси находится в Германии, вводим:

timedatectl set-timezone Europe/Berlin

На стороне клиента либо меняем часовой пояс в системе, либо устанавливаем плагин для браузера, например, для Mozilla Firefox и меняем часовой пояс уже в нем.

3. Отключение icmp. По времени ответа на ping можно определить отдаленноесть клиента от прокси. Чтобы проверку нельзя было выполнить, отключаем на сервере icmp. Для этого создаем файл:

И применяем настройки:

sysctl -p /etc/sysctl.d/icmp.conf

4. Проверяем настройки.

Открываем браузер, который работает через прокси и переходим на страницу 2ip.ru/privacy — кликаем по Проверить:

Будет выполнена проверка анонимности нашего сервера.

Дополнительные настройки

Настройки, которые могут не понадобиться. Но они позволят настроить дополнительные возможности прокси-сервера.

Настройка портов и прокси-интерфейсов

При необходимости, можно настроить 3proxy на использование разных интерфейсов на разных портах:

proxy -n -a -p3128 -i192.168.0.23 -e222.222.222.222

proxy -n -a -p8080 -i192.168.1.23 -e111.111.111.111

* 3proxy будет слушать на порту 3128 с внутреннего интерфейса 192.168.0.23 и направлять пакеты в сеть Интернет через внешний интерфейс 222.222.222.222, а также, на порту 8080 для внутреннего и внешнего интерфейсов 192.168.1.23 и 111.111.111.111 соответственно.

* не забываем также настраивать брандмауэр (вначале инструкции мы открывали только 3128 порт).

systemctl restart 3proxy

Ограничение пропускной способности

При необходимости, можно ограничить скорость.

bandlimin 1000000 user1,user3

bandlimin 5000000 user2,user4

* в данном примере пользователям user1 и user3 установлено ограничение в 1000000 бит/сек (1 мбит); для user2 и user4 — 5 мбит/сек.

systemctl restart 3proxy

Ограничения доступа

Можно ограничить доступ и разрешить только для определенных портов, сетей и пользователей.

- userlist — список пользователей через запятую.

- sourcelist — сети клиентов через запятую.

- targetlist — сети назначения через запятую.

- targetportlist — порты назначения через запятую.

- commandlist — команды, к которым применяется правило.

- weekdays — в какие дни недели работает правило. 0 — 6 — Пн — Вс, 7 — тоже Вс.

- timeperiodslist — время, когда работает правило. Указываются диапазоны.

allow * * * 80 HTTP

allow * * * 443,8443 HTTPS

allow * * * 21 FTP

* в данном примере пользователям user1 и user3 установлено ограничение в 1000000 бит/сек (1 мбит); для user2 и user4 — 5 мбит/сек.

Также, ограничить доступ можно по количеству одновременных соединений для каждой службы:

maxconn 700

proxy -n -a -p3128 -i192.168.0.23 -e222.222.222.222

proxy -n -a -p8080 -i192.168.1.23 -e111.111.111.111

* таким образом, мы установим 700 максимальных соединений для прокси на порту 3128 и 700 — для proxy на порту 8080.

Источник