- Настройка тунеля под windows

- Настройка утилиты plink

- Настройка прокси в FireFox

- Проверка

- Настройка прокси в Internet Explorer

- Настройка прокси в QIP

- Другие программы

- Что делать, если нет своего сайта (хостинга)?

- Привет Биллу Гейтсу

- Настройка сервера (необязательно)

- Безопасный ввод пароля (необязательно)

- RTFM

- Абсолютной анонимности не бывает

- Настройка туннелей VPN-устройств в Windows 10 Configure VPN device tunnels in Windows 10

- Требования и функции туннеля для устройства Device Tunnel Requirements and Features

- Конфигурация туннеля VPN-устройства VPN Device Tunnel Configuration

- Пример VPN-Профилексмл Sample VPN profileXML

- Развертывание и тестирование Deployment and Testing

- Пример сценария Windows PowerShell Example Windows PowerShell Script

- Дополнительные ресурсы Additional Resources

- Ресурсы конфигурации VPN-клиента VPN client configuration resources

- Ресурсы шлюза сервера удаленного доступа Remote Access Server Gateway resources

Настройка тунеля под windows

Каждый пользователь Интернета хотя бы раз задумывался об анонимности в Сети. В этой заметке я расскажу об одном из самых простых способов настройки собственного прокси-сервера, который скроет ваш IP-адрес и зашифрует передаваемую информацию.

Я не претендую на оригинальность, всё изложенное ниже многим известно, но наверняка найдутся люди, которым эта информация будет полезна.

Для скрытия IP-адреса, шифрования и сжатия трафика мы настроим SSH-туннель с помощью утилиты plink. Скачать эту утилиту можно с официального сайта

Обязательное условие – у вас должен быть хостинг с поддержкой SSH. Это может быть виртуальный хостинг, VPS/VDS или выделенный сервер. Если у Вас есть собственный сайт (как, у вас нет собственного сайта?), то уточните в службе технической поддержки логин, пароль и адрес SSH-сервера (иногда они совпадают с FTP).

Настройка утилиты plink

Создайте файл plink.bat (например, в Блокноте) и поместите в него текст

plink -ssh адрес_SSH_сервера -C -N -l логин -pw пароль -D 127.0.0.1:8081

pause

(заменив «логин», «пароль» и «адрес_SSH_сервера» на настоящие значения логина, пароля и адреса SSH-сервера).

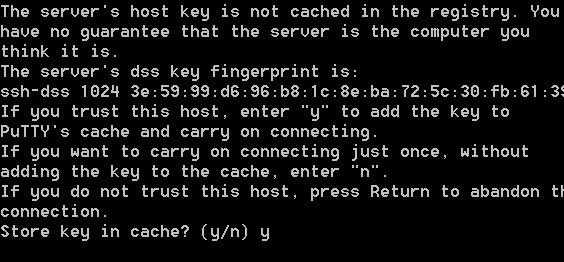

Сохраните файл plink.bat в ту же папку, в которой находится утилита plink.exe и запустите его (двойной клик мышкой). Если всё сделано правильно, то появится черное окно с примерно таким текстом:

Нажмите клавиши «y» (латинскую) и «Enter».

Поздравляю, SSH-туннель создан. Это окно нельзя закрывать, иначе соединение с сервером закроется.

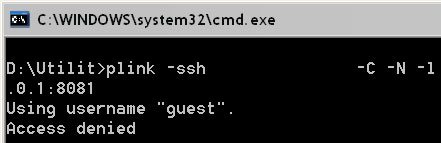

Если вы указали неправильный логин или пароль, то увидите соответствующую ошибку:

Настройка прокси в FireFox

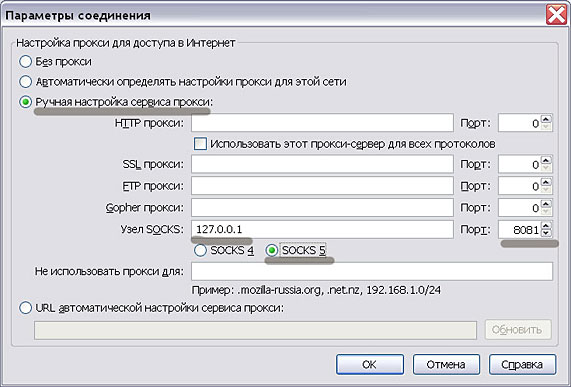

Для того чтобы FireFox использовал созданный SSH-туннель, зайдите в меню Инструменты -> Настройки -> Дополнительно -> Сеть -> Настроить. Поставьте галочку «Ручная настойка сервиса прокси», в графу «Узел SOCKS» укажите адрес 127.0.0.1, порт 8081, поставьте галочку «SOCKS5». Остальные графы оставьте пустыми.

Проверка

Для проверки откройте сайт 2ip.ru. Если всё сделано правильно, то вместо своего IP-адреса вы увидите адрес SSH-сервера.

Ваш IP-адрес скрыт, трафик шифруется и сжимается.

Настройка прокси в Internet Explorer

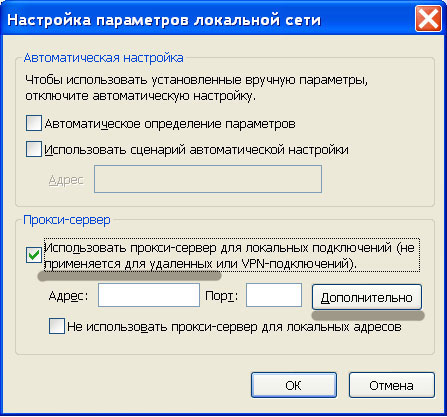

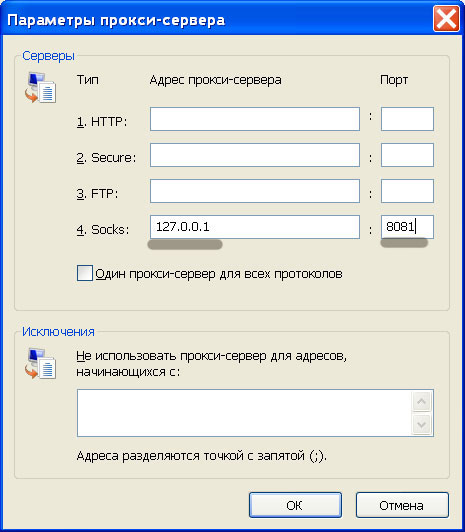

Если Вы до сих пор используете Interner Explorer, то зайдите в меню Сервис –> Свойства обозревателя –> Подключения – > Настройки сети. Поставьте галочку «Использовать прокси-сервер для локальных подключений» и нажмите кнопку «Дополнительно», в графе «Socks» укажите адрес 127.0.0.1, порт 8081.

Настройка прокси в QIP

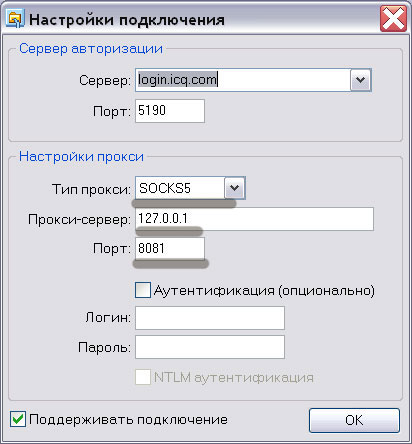

Меню Настройки подключения. В списке «Тип прокси» выберите SOCKS5, в графе «Прокси-сервер» укажите 127.0.0.1, порт 8081.

Другие программы

Для настройки прокси в программах, которые не поддерживают SOCKS или отказываются напрямую работать через SSH-туннель, вы можете воспользоваться программой FreeCap или аналогичными продуктами. Не буду подробно описывать настройки этой программы, скажу лишь, что в параметрах соединения нужно будет указать адрес 127.0.0.1 и порт 8081

Что делать, если нет своего сайта (хостинга)?

Теоретически для SSH-туннеля можно использовать бесплатные хостинги с поддержкой SSH, но я не знаю ни один качественный бесплатный хостинг.

Привет Биллу Гейтсу

Описанный способ протестирован в Windows XP и Windows Vista. В Windows 7 теоретически он также должен работать, но проверить нет возможности.

В *nix-подобных операционных системах вместо утилиты plink можно использовать ssh.

Настройка сервера (необязательно)

Если у Вас VPS/VDS или выделенный сервер, то рекомендую для подключения по ssh создать специального пользователя без прав.

Безопасный ввод пароля (необязательно)

Если вы хотите при каждой запуске SSH-туннеля указывать пароль вручную, то уберите из кода запуска «–pw пароль»

plink -ssh адрес_SSH_сервера -C -N -l логин -D 127.0.0.1:8081

Это менее удобно, но более безопасно.

RTFM

Информацию о других возможностях утилиты plink вы можете найти в официальной документации

Абсолютной анонимности не бывает

Не вдаваясь в технические детали, скажу, что данный способ не дает Вам абсолютной анонимности. Не делайте глупостей, за которые Вас будут искать.

Настройка туннелей VPN-устройств в Windows 10 Configure VPN device tunnels in Windows 10

Область применения: Windows 10 версии 1709 Applies to: Windows 10 version 1709

Always On VPN предоставляет возможность создания выделенного профиля VPN для устройства или компьютера. Always On VPN gives you the ability to create a dedicated VPN profile for device or machine. Always On VPN-подключения включают два типа туннелей: Always On VPN connections include two types of tunnels:

Туннель устройства подключается к указанным VPN-серверам, прежде чем пользователи смогут войти на устройство. Device tunnel connects to specified VPN servers before users log on to the device. Сценарии подключения до входа в систему и в целях управления устройствами используют туннель устройства. Pre-login connectivity scenarios and device management purposes use device tunnel.

Туннель пользователя подключается только после входа пользователя на устройство. User tunnel connects only after a user logs on to the device. Пользовательский туннель позволяет пользователям получать доступ к ресурсам Организации через VPN-серверы. User tunnel allows users to access organization resources through VPN servers.

В отличие от пользовательского туннеля, которое подключается только после входа пользователя на устройство или компьютер, туннель устройства позволяет VPN устанавливать подключение до входа пользователя в систему. Unlike user tunnel, which only connects after a user logs on to the device or machine, device tunnel allows the VPN to establish connectivity before the user logs on. Туннель туннеля устройства и пользователь взаимодействуют независимо с их профилями VPN. они могут быть подключены одновременно и могут использовать разные методы проверки подлинности и другие параметры конфигурации VPN. Both device tunnel and user tunnel operate independently with their VPN profiles, can be connected at the same time, and can use different authentication methods and other VPN configuration settings as appropriate. Туннель пользователя поддерживает протоколы SSTP и IKEv2, а туннель устройства поддерживает IKEv2 только без поддержки отката SSTP. User tunnel supports SSTP and IKEv2, and device tunnel supports IKEv2 only with no support for SSTP fallback.

Пользовательский туннель поддерживается на устройствах, присоединенных к домену, не присоединенных к домену (Рабочей группе) или в составе устройств, присоединенных к Azure AD, чтобы разрешить сценарии как для предприятия, так и для BYOD. User tunnel is supported on domain-joined, nondomain-joined (workgroup), or Azure AD–joined devices to allow for both enterprise and BYOD scenarios. Он доступен во всех выпусках Windows, а функции платформы доступны третьим сторонам посредством поддержки подключаемого модуля VPN UWP. It is available in all Windows editions, and the platform features are available to third parties by way of UWP VPN plug-in support.

Туннель устройства можно настроить только на устройствах, присоединенных к домену, под управлением Windows 10 Корпоративная или для образовательных версий 1709 или более поздней версии. Device tunnel can only be configured on domain-joined devices running Windows 10 Enterprise or Education version 1709 or later. Сторонние средства управления туннелем устройства не поддерживаются. There is no support for third-party control of the device tunnel. Туннель устройства не поддерживает использование таблицы политики разрешения имен (NRPT). Device tunnel does not support using the Name Resolution Policy table (NRPT). Туннель устройства не поддерживает принудительный туннель. Device tunnel does not support Force tunnel. Его необходимо настроить как разделенный туннель. You must configure it as Split tunnel.

Требования и функции туннеля для устройства Device Tunnel Requirements and Features

Необходимо включить проверку подлинности сертификата компьютера для VPN-подключений и определить корневой центр сертификации для проверки подлинности входящих VPN-подключений. You must enable machine certificate authentication for VPN connections and define a root certification authority for authenticating incoming VPN connections.

Конфигурация туннеля VPN-устройства VPN Device Tunnel Configuration

Приведенный ниже пример XML-кода профиля предоставляет хорошее руководство для сценариев, в которых для туннеля устройства требуются только инициированные клиентом опросы. The sample profile XML below provides good guidance for scenarios where only client initiated pulls are required over the device tunnel. Фильтры трафика используются, чтобы ограничить туннель устройства только трафиком управления. Traffic filters are leveraged to restrict the device tunnel to management traffic only. Эта конфигурация хорошо подходит для Центр обновления Windows, типичных групповая политика (GP) и Microsoft Endpoint Configuration Manager обновления, а также VPN-подключения для первого входа без кэшированных учетных данных или сценариев сброса пароля. This configuration works well for Windows Update, typical Group Policy (GP) and Microsoft Endpoint Configuration Manager update scenarios, as well as VPN connectivity for first logon without cached credentials, or password reset scenarios.

Для инициированных сервером вариантов push-уведомлений, таких как служба удаленного управления Windows (WinRM), Remote GPUpdate и Remote Configuration Manager Update, необходимо разрешить входящий трафик в туннеле устройства, чтобы не использовать фильтры трафика. For server-initiated push cases, like Windows Remote Management (WinRM), Remote GPUpdate, and remote Configuration Manager update scenarios – you must allow inbound traffic on the device tunnel, so traffic filters cannot be used. Если в профиле туннеля устройства вы включите фильтры трафика, то туннель устройства отклоняет входящий трафик. If in the device tunnel profile you turn on traffic filters, then the Device Tunnel denies inbound traffic. Это ограничение будет удалено в будущих выпусках. This limitation is going to be removed in future releases.

Пример VPN-Профилексмл Sample VPN profileXML

Ниже приведен пример VPN-Профилексмл. Following is the sample VPN profileXML.

В зависимости от потребностей каждого конкретного сценария развертывания другой компонент VPN, который можно настроить с помощью туннеля устройства, — это Обнаружение доверенных сетей. Depending on the needs of each particular deployment scenario, another VPN feature that can be configured with the device tunnel is Trusted Network Detection.

Развертывание и тестирование Deployment and Testing

Туннели устройств можно настроить с помощью сценария Windows PowerShell и моста инструментарий управления Windows (WMI) (WMI). You can configure device tunnels by using a Windows PowerShell script and using the Windows Management Instrumentation (WMI) bridge. Туннель VPN-устройства Always On должен быть настроен в контексте локальной системной учетной записи. The Always On VPN device tunnel must be configured in the context of the LOCAL SYSTEM account. Для этого потребуется использовать PsExec, один из комплекта PsTools , входящий в комплект служебных программ Sysinternals Suite. To accomplish this, it will be necessary to use PsExec, one of the PsTools included in the Sysinternals suite of utilities.

Рекомендации по развертыванию для каждого устройства (.\Device) и профиля каждого пользователя (.\User) см. в статье Использование сценариев PowerShell с поставщиком моста WMI. For guidelines on how to deploy a per device (.\Device) vs. a per user (.\User) profile, see Using PowerShell scripting with the WMI Bridge Provider.

Выполните следующую команду Windows PowerShell, чтобы убедиться, что профиль устройства успешно развернут. Run the following Windows PowerShell command to verify that you have successfully deployed a device profile:

В выходных данных отображается список — профилей VPN для всех устройств, развернутых на устройстве. The output displays a list of the device-wide VPN profiles that are deployed on the device.

Пример сценария Windows PowerShell Example Windows PowerShell Script

Для создания собственного скрипта для создания профиля можно использовать следующий сценарий Windows PowerShell. You can use the following Windows PowerShell script to assist in creating your own script for profile creation.

Дополнительные ресурсы Additional Resources

Ниже приведены дополнительные ресурсы для помощи при развертывании VPN. The following are additional resources to assist with your VPN deployment.

Ресурсы конфигурации VPN-клиента VPN client configuration resources

Ниже приведены ресурсы конфигурации VPN-клиента. The following are VPN client configuration resources.

Ресурсы шлюза сервера удаленного доступа Remote Access Server Gateway resources

Ниже приведены ресурсы шлюза сервера удаленного доступа (RAS). The following are Remote Access Server (RAS) Gateway resources.

При использовании туннеля устройства с шлюзом Microsoft RAS необходимо настроить сервер RRAS для поддержки проверки подлинности сертификата компьютера по протоколу IKEv2, включив параметр Разрешить проверку подлинности на основе сертификата компьютера для проверки подлинности IKEv2, как описано здесь. When using Device Tunnel with a Microsoft RAS gateway, you will need to configure the RRAS server to support IKEv2 machine certificate authentication by enabling the Allow machine certificate authentication for IKEv2 authentication method as described here. После включения этого параметра настоятельно рекомендуется использовать командлет PowerShell Set-впнауспротокол вместе с необязательным параметром рутцертификатенаметоакцепт , чтобы убедиться, что подключения RRAS по протоколу IKEv2 разрешены только для сертификатов VPN-клиентов, которые связаны с явно определенным внутренним или частным корневым центром сертификации. Once this setting is enabled, it is strongly recommended that the Set-VpnAuthProtocol PowerShell cmdlet, along with the RootCertificateNameToAccept optional parameter, is used to ensure that RRAS IKEv2 connections are only permitted for VPN client certificates that chain to an explicitly defined internal/private Root Certification Authority. Кроме того, необходимо внести изменения в хранилище доверенных корневых центров сертификации на сервере RRAS, чтобы убедиться, что он не содержит общедоступных центров сертификации, как описано здесь. Alternatively, the Trusted Root Certification Authorities store on the RRAS server should be amended to ensure that it does not contain public certification authorities as discussed here. Аналогичные методы также могут быть рассмотрены для других VPN-шлюзов. Similar methods may also need to be considered for other VPN gateways.