- Добавить пользователя домена AD в sudoers из командной строки

- 6 ответов

- ОБЪЯВЛЕНИЕ

- Добавить пользователя AD домена в sudoers из командной строки

- ОБЪЯВЛЕНИЕ

- unixforum.org

- [Решено] Как включить доменного пользователя в локальные группы Линукс

- [Решено] Как включить доменного пользователя в локальные группы Линукс

- Re: [Решено] Как включить доменного пользователя в локальные группы Линукс

- Re: [Решено] Как включить доменного пользователя в локальные группы Линукс

- Re: [Решено] Как включить доменного пользователя в локальные группы Линукс

- Re: [Решено] Как включить доменного пользователя в локальные группы Линукс

- Создание пользователя в Linux. Команды adduser и useradd

- В чем отличия adduser и useradd?

- Команда adduser

- Создание пользователя командой adduser

- Команда useradd

- Синтаксис команды useradd

- Создание нового пользователя

- Создание нового пользователя с домашней директорией в /home

- Создание нового пользователя с произвольной домашней директорией

- Создание нового пользователя с произвольными UID, GID

- Создание пользователя с указанием оболочки (shell)

- Создать пользователя и добавить его в группы

- Заключение

Добавить пользователя домена AD в sudoers из командной строки

Я настраиваю виртуальную машину сервера Ubuntu 11.04 для использования в качестве сервера базы данных. Это сделало бы жизнь каждого человека проще, если бы у нас была возможность войти в систему с использованием учетных данных Windows и, возможно, даже заставить машину работать с текущей безопасностью на основе AD, которую мы получили в другом месте.

Первый этап этого было действительно легко выполнить — apt-get install likewise-open и я был в значительной степени в бизнесе. Проблема, которую я имею, состоит в том, чтобы включить наших администраторов в группы sudoers — мне кажется, я ничего не могу взять. Я пробовал:

а) usermod -aG sudoers [username]

б) добавление имен пользователей в нескольких форматах (DOMAIN\user, [email protected]) в файл sudoers.

Ничего из этого, казалось бы, не заняло, но я все еще получаю сообщение «DOMAIN\user отсутствует в файле sudoers. Об этом инциденте будет сообщено».

Итак, как мне добавить нелокальных пользователей в sudoers?

6 ответов

Я столкнулся с этой проблемой, и вот мое решение:

редактировать /etc/sudoers : со следующими записями

Сначала проверьте aduser, используя идентификатор команды

Результаты на моем:

getent passwd а также gid NUMBERS не работает для меня DOMAIN\\domain^users работает для меня

как мы все знаем, индивидуальный пользователь AD работает также

У нас длинное доменное имя с суффиксом.local,

%domainname\\group ALL=(ALL) ALL

%domainname.local\\group ALL=(ALL) ALL

но если я использую только имя группы, как это:

%Domain^Admins ALL=(ALL) ALL

Проблема с другими предложениями заключается в том, что

- они работают только тогда, когда у вас есть доступ к корпоративной локальной сети (или VPN)

- вы должны постоянно поддерживать файл sudoers на каждом компьютере

- в качестве бонуса, они не работали на меня — вообще

Вместо этого я хотел что-то

- кэширует как учетные данные, так и доступ sudo

- централизованно управляется

Фактическим решением является использование SSSD и расширение схемы AD. Таким образом, SSSD периодически выбирает параметры sudo и учетные данные пользователя из AD и поддерживает их локальный кеш. Правила sudo затем сохраняются в объектах AD, где вы можете ограничить правила даже компьютерами, пользователями и командами — и все это, даже не затрагивая файл sudoers на рабочих станциях.

Точное руководство слишком длинное для объяснения здесь, но вы можете найти пошаговое руководство и некоторые сценарии, которые помогут с автоматизацией:

ОБЪЯВЛЕНИЕ

Возьмите последнюю версию sudo, получите файл doc/schema.ActiveDirectory, затем импортируйте его (не забудьте изменить путь к домену в соответствии с вашим доменным именем):

Проверьте это с помощью ADSI Edit: откройте контекст именования Схемы и найдите класс sudoRole.

Теперь создайте подразделение sudoers в корневом каталоге вашего домена. Это подразделение будет содержать все настройки sudo для всех ваших рабочих станций Linux. Под этим подразделением создайте объект sudoRole. Чтобы создать объект sudoRole, вы должны использовать ADSI Edit, но после его создания вы можете использовать Active Directory Users and Computers для его изменения.

Предположим, у меня есть компьютер с именем foo32linux, пользователь с именем stewie.griffin, и я хочу позволить ему запускать все команды с sudo на этом компе. В этом случае я создаю объект sudoRole в подразделении sudoers. Для sudoRole вы можете использовать любое имя, какое захотите — я придерживаюсь имени компьютера, так как я использую правила для каждого компьютера. Теперь установите его атрибуты следующим образом:

- sudoHost: foo32linux

- sudoCommand: ALL

- sudoUser: stewie.griffin

Для команд вы также можете использовать определенные записи, такие как /bin/less или что угодно.

Добавьте в ваш /etc/sssd/sssd.conf хотя бы:

SSSD обновляет свой локальный кеш обновленными правилами каждые несколько часов, но самый простой способ проверить это — просто перезагрузить компьютер. Затем войдите с пользователем AD и проверьте:

В нем должны быть перечислены все связанные записи, которые вы добавили к этому пользователю и компьютеру. Очень просто!

Источник

Добавить пользователя AD домена в sudoers из командной строки

Я настраиваю виртуальную машину сервера Ubuntu 11.04 для использования в качестве сервера базы данных. Это сделало бы жизнь каждого человека проще, если бы мы могли войти в систему, используя учетные данные Windows, и, возможно, даже заставить машину работать с текущей безопасностью на основе AD, которую мы получили в другом месте.

Первую часть этого было действительно легко выполнить — apt-get install likewise-open и я был в значительной степени в бизнесе. Проблема, с которой я сталкиваюсь, — это включение наших администраторов в группы sudoers — кажется, я не могу ничего взять. Я пробовал:

а) usermod -aG sudoers [username]

б) добавление имен пользователей в нескольких форматах (DOMAIN \ user, user @ domain) в файл sudoers.

Ничего из этого, казалось бы, не заняло, но я все равно получаю сообщение «DOMAIN \ user отсутствует в файле sudoers. Об этом инциденте будет сообщено».

Итак, как мне добавить нелокальных пользователей в sudoers?

Я столкнулся с этой проблемой, и вот мое решение:

Изменить /etc/sudoers : со следующими записями

Сначала проверьте aduser, используя идентификатор команды

Результаты на моем:

getent passwd и gid NUMBERS не работает для меня. DOMAIN\\domain^users работает для меня

как мы все знаем, индивидуальный пользователь AD работает также

у нас есть длинное доменное имя с суффиксом .local,

%domainname\\group ALL=(ALL) ALL

%domainname.local\\group ALL=(ALL) ALL

но если я использую только имя группы, как это:

%Domain^Admins ALL=(ALL) ALL

Проблема с другими предложениями заключается в том, что

- они работают только тогда, когда у вас есть доступ к корпоративной локальной сети (или VPN)

- вы должны постоянно поддерживать файл sudoers на каждом компьютере

- в качестве бонуса, они не работали на меня — вообще

Вместо этого я хотел что-то

- кэширует как учетные данные, так и доступ sudo

- централизованно управляется

Фактическим решением является использование SSSD и расширение схемы AD. Таким образом, SSSD периодически выбирает настройки sudo и учетные данные пользователя из AD и поддерживает их локальный кеш. Затем правила sudo хранятся в объектах AD, где вы можете ограничить правила даже компьютерами, пользователями и командами — и все это, даже не затрагивая файл sudoers на рабочих станциях.

Точное руководство слишком длинное для объяснения здесь, но вы можете найти пошаговое руководство и некоторые сценарии, которые помогут с автоматизацией:

ОБЪЯВЛЕНИЕ

Возьмите последнюю версию sudo , получите файл doc / schema.ActiveDirectory , затем импортируйте его (не забудьте изменить путь к домену в соответствии с именем вашего домена):

Проверьте это с помощью ADSI Edit: открыть схему именования контекста и внешнего вида для sudoRole класса.

Теперь создайте подразделение sudoers в корневом каталоге вашего домена. Это подразделение будет содержать все настройки sudo для всех ваших рабочих станций Linux. Под этим OU создайте объект sudoRole. Чтобы создать объект sudoRole, вы должны использовать ADSI Edit, но после его создания вы можете использовать Active Directory Users and Computers для его изменения.

Предположим, у меня есть компьютер с именем foo32linux , пользователь с именем stewie.griffin, и я хочу позволить ему запускать все команды с sudo на этом компе. В этом случае я создаю объект sudoRole под подразделом sudoers . Для sudoRole вы можете использовать любое имя, какое хотите — я придерживаюсь имени компьютера, так как я использую правила для каждого компьютера. Теперь установите его атрибуты следующим образом:

- sudoHost : foo32linux

- sudoCommand : ALL

- sudoUser : stewie.griffin

Для команд вы также можете использовать определенные записи, такие как / bin / less или что угодно.

Добавьте в ваш /etc/sssd/sssd.conf хотя бы:

SSSD обновляет свой локальный кеш обновленными правилами каждые несколько часов, но самый простой способ проверить это — просто перезагрузить компьютер. Затем войдите в систему с пользователем AD и проверьте:

В нем должны быть перечислены все связанные записи, которые вы добавили к этому пользователю и компьютеру. Очень просто!

Источник

unixforum.org

Форум для пользователей UNIX-подобных систем

- Темы без ответов

- Активные темы

- Поиск

- Статус форума

[Решено] Как включить доменного пользователя в локальные группы Линукс

Модератор: SLEDopit

[Решено] Как включить доменного пользователя в локальные группы Линукс

Сообщение Equilibrium » 23.10.2008 10:31

Re: [Решено] Как включить доменного пользователя в локальные группы Линукс

Сообщение Ariasp » 23.10.2008 11:34

Re: [Решено] Как включить доменного пользователя в локальные группы Линукс

Сообщение Equilibrium » 24.10.2008 03:35

Re: [Решено] Как включить доменного пользователя в локальные группы Линукс

Сообщение Ariasp » 24.10.2008 12:30

Re: [Решено] Как включить доменного пользователя в локальные группы Линукс

Сообщение Equilibrium » 24.10.2008 13:11

pam_winbind, pam_mkhomedir прописаны, домашняя директория создаётся, но getent group выводит только содержимое файла /etc/group, доменных групп в ней нет. Команды wbinfo -g и wbinfo -u выводят доменные группы и доменных пользователей соответственно.

Я в предыдущем посте немного ошибся, написал «Я вручную добавил доменного пользователя в файлы /etc/group, /etc/gshadow, /etc/gshadow», а надо было «Я вручную добавил доменного пользователя в файлы /etc/group, /etc/gshadow, /etc/passwd», т.е. я вручную прописал пользователя и в /etc/passwd.

Спасибо, вроде помогло! А в остальные группы типа cdrom, scanner, radio и им подобных тоже пользователя тоже надо вручную добавлять?

Удалил я внесённого вручную пользователя из /etc/group, /etc/gshadow, /etc/passwd, соответственно, в окне менеджера входа в систему (KDM) из списка он пропал. А можно ли сделать так, чтобы он там остался?

Источник

Создание пользователя в Linux. Команды adduser и useradd

Для создания пользователей в Linux можно использовать графические утилиты, предоставляемые дистрибутивом, или воспользоваться командной строкой.

Для создания пользователей из командной строки обычно используют утилиты adduser или useradd. Рассмотрим, использование данных утилит.

В чем отличия adduser и useradd?

useradd — это низкоуровневая утилита для создания пользователей в Linux.

adduser — представляет собой более простое решение для создания пользователей и по факту является надстройкой над useradd, groupadd и usermod.

Утилита adduser доступна не во всех дистрибутивах Linux. Реализация adduser также может отличаться. Если в дистрибутиве присутствует утилита adduser, то для создания пользователей рекомендуется использовать именно ее.

Команда adduser

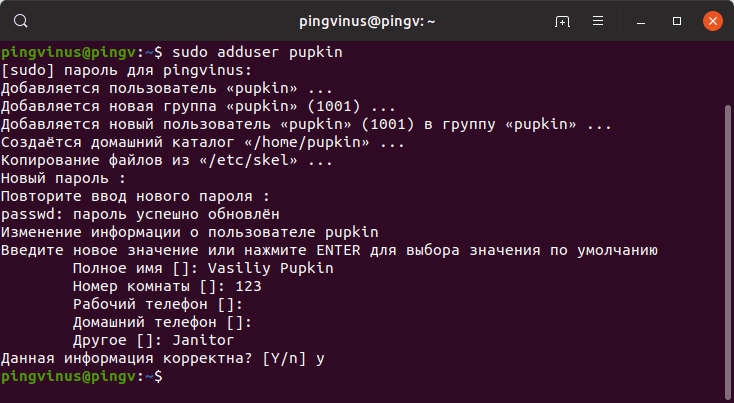

Создание пользователя командой adduser

Рассмотрим, как создать обычного пользователя командой adduser

Чтобы создать нового пользователя, выполняем команду adduser и указываем имя пользователя (вместо pupkin укажите имя пользователя, которого вы создаете):

После запуска данной команды, вы должны ввести пароль для нового пользователя. Затем будет предложено ввести дополнительную информацию о пользователе: имя, номер комнаты (кабинета), телефоны и комментарий. Вводить эту информацию необязательно. Просто нажимайте Enter , чтобы пропустить ввод данных.

В результате выполнения команды adduser будут выполнены следующие действия:

- Создается новый пользователь с именем, которое вы указали при выполнении команды.

- Создается группа с тем же именем.

- Создается домашний каталог пользователя в директории /home/имяпользователя

- В домашний каталог копируются файлы из директории /etc/skel

В данной директории хранятся файлы, которые копируются в домашний каталог всех новых пользователей.

Команда useradd

Синтаксис команды useradd

Команда useradd принимает в качестве аргумента имя пользователя, а также различные опции.

Синтаксис команды следующий:

Создание нового пользователя

Чтобы просто создать пользователя используется команда useradd без каких-либо опций. Указывается только имя пользователя.

Данная команда создает нового пользователя с системными параметрами по умолчанию, которые прописаны в файле /etc/default/useradd

Чтобы пользователь мог войти в систему, необходимо задать для него пароль. Для этого используем команду:

Создание нового пользователя с домашней директорией в /home

Создадим пользователя и его домашнюю директорию.

Домашняя директория создается по умолчанию в каталоге /home . Имя директории совпадает с именем пользователя.

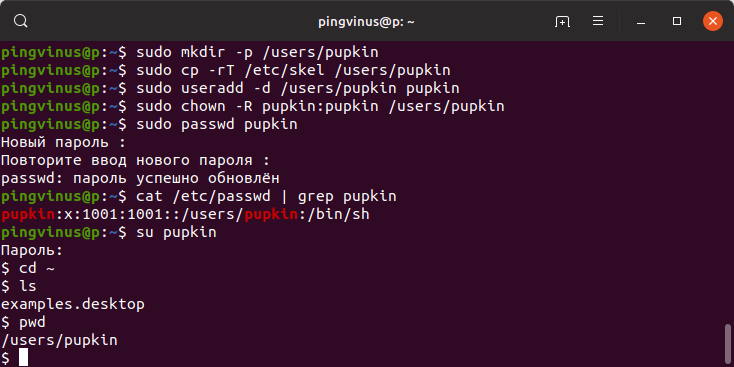

Создание нового пользователя с произвольной домашней директорией

Чтобы создать пользователя с домашней директорией, расположенной в произвольном месте, используется опция -d , после которой указывается путь до директории. Директорию необходимо создать заранее.

Создаем домашнюю директорию для будущего пользователя:

Копируем файлы и директории, которые по умолчанию создаются в домашней директории пользователя в данной системе. Данные файлы находятся в директории /etc/skel

Создаем пользователя и указываем домашнюю директорию:

Меняем права доступа у домашней директории:

Задаем пароль для пользователя:

Можно просмотреть информацию о пользователе, которая сохранена в файле /etc/passwd

Создание нового пользователя с произвольными UID, GID

Каждый пользователь в Linux имеет свой числовой идентификатор — UID, а также идентификатор основной группы пользователя — GID.

При создании пользователя можно задать произвольные номера UID и/или GID. При указании номера группы, группа с этим номером должна быть создана заранее.

Создание пользователя с указанием оболочки (shell)

По умолчанию новые пользователи создаются с оболочкой /bin/sh Чтобы задать другую оболочку, используется опция -s /путь/до/оболочки

Создать пользователя и добавить его в группы

Обычно пользователи в Linux принадлежат нескольким группам. Чтобы при создании нового пользователя задать группы, к которым он будет принадлежать, используется опция -G список,групп

Заключение

Мы рассмотрели примеры создания нового пользователя в Linux с использованием команд adduser и useradd . Команда adduser более простая и в большинстве случаев рекомендуется использовать именно ее.

Источник