- Как посмотреть исходящие соединения windows

- TCPView v4.0

- Introduction

- Using TCPView

- Using Tcpvcon

- Microsoft TCPView KB Article

- Как контролировать сетевые подключения в Windows 10

- NETSTAT

- Как открыть NETSTAT

- Все варианты

- Полный мониторинг

- Другие Команды

- PathPing

- ЬгасегЬ

- TCPView — Мониторим TCP/IP подключения

- Читают сейчас

- Редакторский дайджест

- Похожие публикации

- Как протоколы ARPANET повлияли на развитие TCP/IP

- Сетевая подсистема в ОС

- Кроссплатформенный многопоточный TCP/IP сервер на C++

- Вакансии

- Минуточку внимания

- Комментарии 20

Как посмотреть исходящие соединения windows

Это бывает нужно, например, если вы хотите посмотреть, нет ли «левой» активности от непонятных приложений.

Сначала запустите командную строку командой cmd . В не-инновационных версиях Windows просто делаем Пуск, Выполнить, cmd (или уродливый аналог в Windows 8; а лучше запустить из нормального файл-менеджера с командной строкой).

Затем выполнить в командной строке вот это:

Команда сбросит список активных подключений в файл с именем 1.txt , который создастся в текущей папке.

Возможно, это выполнится быстро, а возможно, при большой загруженности компьютера и множестве активных подключений, ждать придётся долго, несколько минут, и винчестер будет активно «шуршать».

Увидеть, что получилось, можно, открыв файл в любом текстовом редакторе. Если в первых строках файла вместо символов кириллицы — «кракозябры», не унывайте, просто ваша консоль создала текстовый файл в кодировке DOS. Попробуйте открыть его, например, с помощью Notepad++, предварительно выбрав в его меню Кодировки — Кириллица — OEM 866.

Потом спокойно анализируем файл, все подключения как на ладони. Увидели, скажем, такое:

— насторожитесь. Может, это просто неподписанное расширение браузера, а может, лезет Ванька Полонский, в любом случае, обратитесь за разъяснениями на толковый форум.

Кстати, прилагаю список некоторых полезных консольных команд Windows, которые можно выполнить так же, как мы выполнили эту.

set Показать список системных переменных, в их числе будут и имя пользователя или компьютера

nbtstat -a Отображение всех подключений и ожидающих портов

net localgroup group user /add Добавить в группу group пользователя user

net localgroup group user /delete Удалить пользователя из группы

net send pc «текст» Отправить сообщение пользователю компьютера pc

net sessions Список пользователей

net session /delete Закрыть все сетевые сессии

net use t: \\имя_компютера\папка\ Подключить сетевым диском t: папку на удаленном компьютере

net user имя /active:no Заблокировать пользователя

net user имя /active:yes Разблокировать пользователя

net user имя /domain Информация о пользователе домена

net user Имя /add Добавить пользователя

net user Имя /delete Удалить пользователя

reg add Добавить параметр в реестр (нужны дополнительные параметры, как и командам ниже)

reg compare Сравнивать части реестра

reg copy Копировать из одного раздела в другой

reg delete Удалить указанный параметр или раздел

reg export Экспортировать часть реестра

reg import Импортировать часть реестра

reg load Загрузить выбранную часть реестра

reg query Вывести значения заданной ветки реестра

reg restore Восстановить выбранную часть реестра из файла

reg save Сохранить выбранную часть реестра

reg unload Выгрузить выбранную часть реестра

shutdown -s Выключить компьютер

shutdown -r Перезагрузить компьютер

systeminfo Вывести системную информацию о вашей машине

systeminfo /s machine Вывести системную информацию об удаленной машине

И т.д., не забывайте про «волшебный» параметр /? у команд — это справка о команде. Например, командная строка

покажет все варианты синтаксиса этой команды, а затем

детализирует информацию по команде net send .

Конечно, всё это имеет смысл делать с правами администратора.

Как определить, какое приложение занимает конкретный порт — в этой заметке, а здесь — основные команды Windows, открывающие окна системных приложений настройки.

23.10.2014, 10:31; рейтинг: 10167

TCPView v4.0

By Mark Russinovich

Published: March 23, 2021

Run now from Sysinternals Live.

Introduction

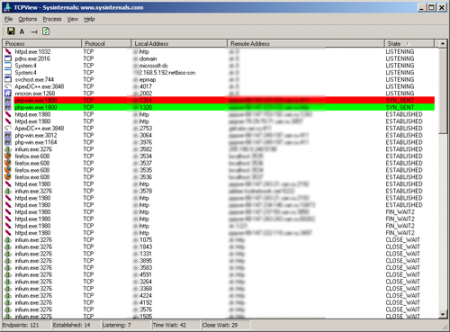

TCPView is a Windows program that will show you detailed listings of all TCP and UDP endpoints on your system, including the local and remote addresses and state of TCP connections. On Windows Server 2008, Vista, and XP, TCPView also reports the name of the process that owns the endpoint. TCPView provides a more informative and conveniently presented subset of the Netstat program that ships with Windows. The TCPView download includes Tcpvcon, a command-line version with the same functionality.

Using TCPView

When you start TCPView it will enumerate all active TCP and UDP endpoints, resolving all IP addresses to their domain name versions. You can use a toolbar button or menu item to toggle the display of resolved names. On Windows XP systems, TCPView shows the name of the process that owns each endpoint.

By default, TCPView updates every second, but you can use the Options|Refresh Rate menu item to change the rate. Endpoints that change state from one update to the next are highlighted in yellow; those that are deleted are shown in red, and new endpoints are shown in green.

You can close established TCP/IP connections (those labeled with a state of ESTABLISHED) by selecting File|Close Connections, or by right-clicking on a connection and choosing Close Connections from the resulting context menu.

You can save TCPView’s output window to a file using the Save menu item.

Using Tcpvcon

Tcpvcon usage is similar to that of the built-in Windows netstat utility:

Usage:

| Parameter | Description |

|---|---|

| -a | Show all endpoints (default is to show established TCP connections). |

| -c | Print output as CSV. |

| -n | Don’t resolve addresses. |

Microsoft TCPView KB Article

This Microsoft KB article references TCPView:

Run now from Sysinternals Live.

Runs on:

- Client: Windows 8.1 and higher.

- Server: Windows Server 2012 and higher.

—>

Как контролировать сетевые подключения в Windows 10

Сегодня мы очень редко используем компьютер в автономном режиме. Каждый раз, когда мы включаем компьютер, самое обычное, что он автоматически подключается к Интернету. И с момента включения будет много подключений, видимых или скрытых, которые сделает компьютер. Просмотр, игра в игры, отправка электронных писем или загрузка файлов являются одними из наиболее распространенных задач и требуют, чтобы мы выполняли так или иначе подключение к Интернету. Так что вы можете контролировать сетевые подключения в Windows 10 без приложений, чтобы узнать, что происходит.

Вы можете контролировать все соединения, производимые нашим компьютером, что даст нам возможность получить всю информацию о том, к каким сайтам подключается наше оборудование, заранее обнаружить любой возможный сбой или выяснить, почему соединение вызывает проблемы или медленнее, чем обычно.

Либо из-за количества соединений, потому что некоторые, которые мы не контролировали, используют большую полосу пропускания, либо из-за того, что кто-то пиратски подключается к нашей команде, бывают ситуации, когда все идет не так, как должно. Мониторинг наших связей от нашего собственного компьютера даст нам возможность предвидеть проблемы и своевременно обнаруживать их.

NETSTAT

И нам не придется устанавливать на свой компьютер что-то необычное, мы не будем использовать внешнее приложение или загружать какую-либо программу, которая будет занимать больше места. Мы собираемся использовать простую команду, с которой каждый сможет справиться без особых сложностей и которая мало известна некоторым пользователям, но очень полезна: NETSTAT. Эта программа, название которой происходит от комбинации Cеть Плюс Статистика доступна в командной строке нашего компьютера, знаменитом cmd.exe или «Командной строке», если у нас Windows 10. Таким образом, мы можем отслеживать подключения к сети в Windows.

Это малоизвестный инструмент для некоторых пользователей, но очень проста в использовании Хотя это командная консоль, которую не все осмеливаются трогать. Если вы никогда не решались открыть одно из этих окон, не волнуйтесь. Мы дадим вам все указания и шаги, которые необходимо выполнить, чтобы у вас не было проблем при мониторинге ваших подключений.

Как открыть NETSTAT

Первое, что нам нужно сделать, это найти «Командная строка» в Windows 10. Мы найдем его, введя его имя в области поиска или перейдя в меню «Пуск» и отобразив системную папку Windows. Для самых простых вариантов нам не понадобится разрешения администратора , но если вы хотите использовать некоторые из наиболее полных инструментов, ваша команда может потребовать от вас быть администратором и ввести «Командная строка» как таковую.

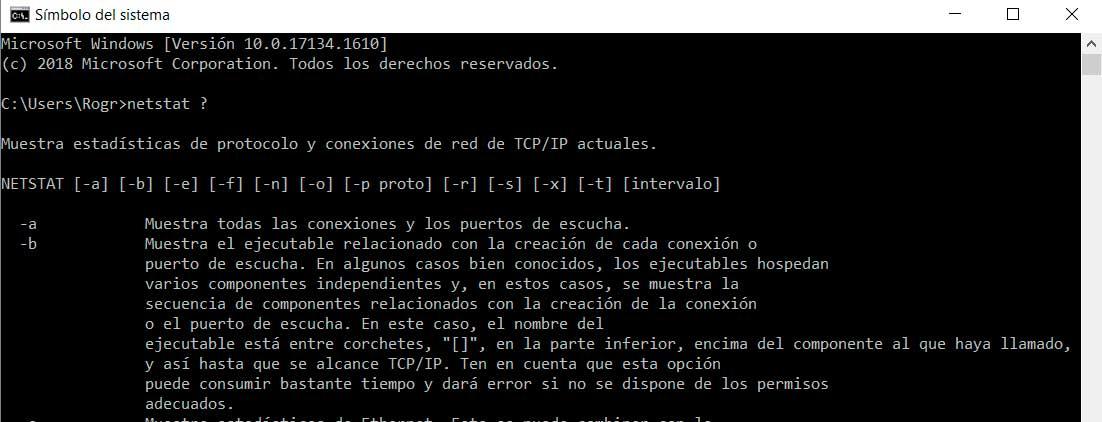

Как только мы войдем в командную консоль, мы напишем netstat, и, когда мы нажмем Enter, в ответ мы получим список соединений, запущенных на нашем компьютере в данный момент, в режиме реального времени. Но мы можем расширить эту информацию дальше, добавив больше команд в консоли при выполнении поиска. Если мы введем NetStat? в командной консоли мы найдем список добавленных опций, как описано ниже. Существуют всевозможные варианты, и вам нужно будет выбрать тот, который лучше всего подходит для мониторинга сетевых подключений в Windows.

Все варианты

- -a: Показывает все соединения и порты прослушивания.

- -b: показывает исполняемый файл, связанный с созданием каждого соединения или порта прослушивания. В некоторых известных случаях исполняемые файлы содержат несколько отдельных компонентов, и в этих случаях отображается последовательность компонентов, связанных с созданием соединения или порта прослушивания. В этом случае имя исполняемого файла заключено в квадратные скобки, «[]» внизу, над компонентом, который вы вызвали, и так далее, пока не будет достигнут TCP / IP. Обратите внимание, что эта опция может занимать много времени и не удастся, если у вас нет соответствующих разрешений.

- -e: Показать статистику Ethernet. Это можно комбинировать с опцией -s.

- -f: Показать полные доменные имена (FQDN) для внешних адресов.

- -n: отображать адреса и номера портов в числовом формате.

- -o: отображает идентификатор процесса владения, связанного с каждым соединением.

- -p proto: показать соединения для протокола, указанного в proto; Прото может быть любым из следующих: TCP, UDP, TCPv6 или UDPv6. Если используется с параметром -s для отображения статистики по протоколу, proto может быть любым из следующих: IP, IPv6, ICMP, ICMPv6, TCP, TCPv6, UDP или UDPv6.

- -q: Показывает все соединения, прослушивающие порты и не прослушивающие порты привязки TCP. Не прослушивающие порты могут или не могут быть связаны с активным соединением.

- -r: Показать таблицу маршрутизации.

- -s: показывает статистику по протоколу. По умолчанию статистика отображается для IP, IPv6, ICMP, ICMPv6, TCP, TCPv6, UDP и UDPv6; опция -p может использоваться для указания подмножества значений по умолчанию.

- -t: показывает состояние загрузки текущего соединения.

- -x: отображает соединения NetworkDirect, прослушиватели и конечные точки.

- -y: Показать шаблон TCP-соединения для всех соединений. Не может сочетаться с другими вариантами.

- Интервал: повторное отображение выбранной статистики и паузы с интервалами в несколько секунд между каждым отображением. Нажмите Ctrl + c, чтобы остановить отображение статистики снова. Если опущено, netstat покажет информацию о конфигурации один раз.

Полный мониторинг

Другими словами, если мы напишем, например, netstat -n в командной консоли, список соединений, которые мы найдем, будет более подробным, поскольку он покажет нам полное имя связанного домена.

Со всеми этими опциями и их возможными комбинациями мы будем отслеживать все наши соединения в Windows 10, чтобы регулярно проверять их и проверять, все ли работает как надо, и нет ли проблем, которые влияют на наше обычное использование компьютера. Обладая этой обширной информацией, мы также гарантируем, что нет иностранного программного обеспечения наносит ущерб нашему соединению и нашему компьютеру, так как мы сможем обнаружить нежелательные соединения или соединения, которые не являются нашими. Также рекомендуется регулярно проверять с помощью netstat какие порты открыты, поскольку они являются шлюзом для нашего компьютера для возможных инфекций.

Другие Команды

Есть и другие сетевые команды, которые вы можете использовать, чтобы проверить, все ли правильно, скорость и качество и т. Д.

Например, пинг. Ping — это одна из самых основных и используемых команд, которая выполняет диагностику состояния, скорости и качества определенной сети. Еще одна из наиболее интересных функций заключается в том, что она способна выявлять проблемы. Чтобы это работало, мы должны пропинговать консоль, а затем IP-адрес или URL, который нас интересует.

пинг [-t] [-a] [-n count] [-l размер] [-f] [-i TTL] [-v TOS] [-r count] [-s count] [[-j host-list] | [-k host-list]] [-w таймаут] [-R] [-S srcaddr] [-c купе] [-p] [-4] [-6] имя_ назначения

PathPing

Pathping также поможет контролировать сеть из Windows 10, чтобы предоставить нам информацию о задержке сети или потере сети. Он периодически отправляет «ping» различным маршрутизаторам и вычисляет статистику для каждого из них.

PathPing [-g host_list] [-h hops_max] [-i адрес] [-n] [-p период] [-q число_запросов] [-w wait_time] [-4] [-6] имя_ назначения

ЬгасегЬ

Конечно, вы когда-либо использовали его, и это помогает нам определить или узнать маршрут IP-адреса для достижения пункта назначения.

ЬгасегЬ [-d] [-h hops_maximum] [-j list_of_hosts] [-w wait_time] [-R] [-S srcaddr] [-4] [-6] имя_ назначения

TCPView — Мониторим TCP/IP подключения

TCPView — это маленькая бесплатная программа для мониторинга TCP/IP подключений в Windows, написанная Марком Руссиновичем, известным специалистом по безопасности, работающем сейчас в Microsoft.

Она показывает в реальном времени процессы на вашем компьютере использующие TCP протокол.

Можно увидеть кто слушает порты, к кому вы и кто к вам подключен.

Использую её давно и часто. Программа очень удобна для отлавливания вирусов, выявления сетевой активности разных программ, да и просто для того чтобы выяснить кто куда и зачем к вам подключился. Прямо из её интерфейса можно убивать нехорошие процессы, а можно просто закрывать их подключения.

Читают сейчас

Редакторский дайджест

Присылаем лучшие статьи раз в месяц

Скоро на этот адрес придет письмо. Подтвердите подписку, если всё в силе.

Похожие публикации

Как протоколы ARPANET повлияли на развитие TCP/IP

Сетевая подсистема в ОС

Кроссплатформенный многопоточный TCP/IP сервер на C++

Вакансии

AdBlock похитил этот баннер, но баннеры не зубы — отрастут

Минуточку внимания

Комментарии 20

какой-то странный сегодня день — нормальные темы минусуют.

автору плюс в карму, чтобы не так обидно было =)

$ netstat -ab

netstat: invalid option b

🙂

В *никсах по-другому, наверное 🙂

Под виндой все ок)

Отображение статистики протокола и текущих сетевых подключений TCP/IP.

NETSTAT [-a] [-b] [-e] [-n] [-o] [-p протокол] [-r] [-s] [-v] [интервал]

-a Отображение всех подключений и ожидающих портов.

-b Отображение исполняемого файла, участвующего в создании каждого

подключения, или ожидающего порта. Иногда известные исполняемые

файлы содержат множественные независимые компоненты. Тогда

отображается последовательность компонентов, участвующих в

создании подключения, либо ожидающий порт. В этом случае имя

исполняемого файла находится снизу в скобках [], сверху —

компонент, который им вызывается, и так до тех пор, пока не

достигается TCP/IP. Заметьте, что такой подход может занять

много времени и требует достаточных разрешений.

-e Отображение статистики Ethernet. Он может применяться вместе

с параметром -s.

-n Отображение адресов и номеров портов в числовом формате.

-o Отображение кода (ID) процесса каждого подключения.

-p протокол Отображение подключений для протокола, задаваемых этим

параметром. Допустимые значения: TCP, UDP, TCPv6 или UDPv6.

Используется вместе с параметром -s для отображения статистики

по протоколам. Допустимые значения: IP, IPv6, ICMP, ICMPv6,

TCP, TCPv6, UDP или UDPv6

-r Отображение содержимого таблицы маршрутов.

-s Отображение статистических данных по протоколам. По умолчанию

данные отображаются для IP, IPv6, ICMP, ICMPv6, TCP, TCPv6, UDP

и UDPv6. Параметр -p позволяет указать подмножество выводящихся

данных.

-v При использовании с параметром -b, отображает последовательность

компонентов, участвующих в создании подключения, или ожидающий

порт для всех исполняемых файлов.

интервал Повторный вывод статистических данных через указанный

промежуток времени в секундах. Для прекращения вывода данных

нажмите клавиши CTRL+C. Если параметр не задан, сведения о

текущей конфигурации выводятся один раз.