- Cохраненные пароли windows 8, 10 Архивация\Удаление\Перенос

- Как УЗНАТЬ пароль Windows?

- Сначала отступление

- Узнаём пароль Windows с помощью Kali Linux

- Теория: где Windows хранит свои пароли?

- Монтирование Windows

- Где хранится пароль Администратора в ОС Windows 10 и как его можно узнать

- Общая информация

- Как узнать пароль к учетной записи Администратора с помощью загрузочной флешки

- Создание загрузочной флешки

- Запуск компьютера с USB-накопителя

- Запуск Командой строки

- Как создать второй аккаунт Администратора

- Ввод нового пароля

- Удаление пароля через профиль Microsoft

- Восстановление пароля с применением специальных утилит

- Windows 10 PE

- ERD Commander

- Offline NT Password Editor

- Ophcrack

Cохраненные пароли windows 8, 10 Архивация\Удаление\Перенос

Очень часто при обращение к какому либо ресурсу мы сохраняем учетные данные для данного ресурса.

Но возникает момент, когда данные меняются или нам необходимо переустановить ОС и не потерять сохранённые пароли.

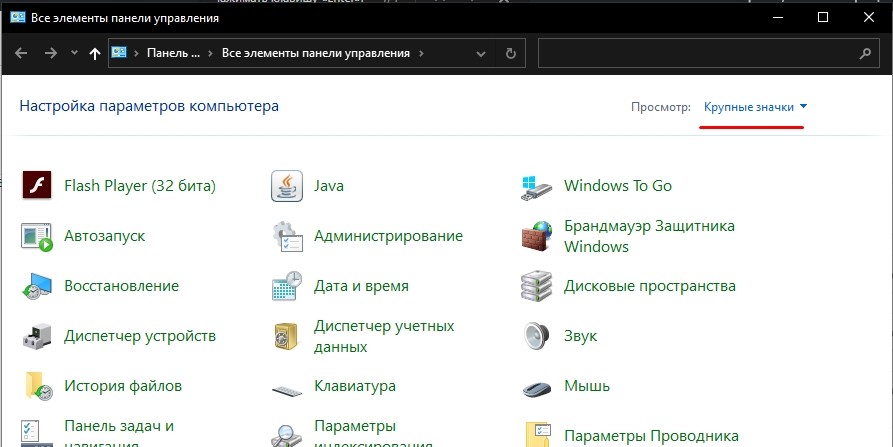

Используя панель управления вызываем «диспетчер администрирования учетных записей».

диспетчер администрирования учетных записей

Диспетчер содержит в себе записи условно разделенные на «учетные данные для интернета» и «учетные данные windows».

Первые могут являться сохранёнными паролями к ftp, сайтам и.т.п используемые в браузерах или программах которые взаимодействую с winapi и могут передавать пароли в данную форму.

В моем примере там сохранены пароли из браузера Internet Explorer.

Учетные данные можно свободно посмотреть, защищены они текущем паролем пользователя.

Вторые, это данные которые хранятся в контейнере windows. Это те учетные данные, которые мы используем в проводнике, удалённом подключение и в прочих нативных приложениях.

Учетные данные можно изменить или удалить. Посмотреть учетные данные там невозможно.

Данные можно архивировать для последующего переноса на другую систему, делает это весьма просто нажимаем «Архивация учетные данных» указываем куда сохранить архив и вводим пароль. На целевой системы выполняем такую же последовательность действий только используем уже «Восстановление учетных данных»

Можно использовать более каноничный интерфейс, вызываемые такой командой:

Как УЗНАТЬ пароль Windows?

The Codeby — одна из сильнейших Red Team в RU сегменте. Команда профессионалов, специализирующаяся на аудите информационных систем и тестировании на проникновение.

Мы предлагаем: Аудит веб-сайта компании, Аудит внешнего периметра, Аудит веб-приложения, Аудит внутренней корпоративной сети, Проверка ИБ-грамотности сотрудников, Анализ кода ПО, Аудит Wi-Fi и СКУД, Выявление уязвимостей ПО серверов и рабочих станций, Пентест инфраструктуры методом черного ящика. Подробнее .

В этой статье будет описано как узнать пароль от Windows (любых версий), НЕ сбросить, НЕ изменить, а именно УЗНАТЬ.

Сначала отступление

Сбросить пароль или изменить его в системе Windows легко — школьники уже наснимали свои стопятьсот видео как это сделать.

Продвинутые школьники используют ПРО версию программы ElcomSoft System Recovery, которая «за пол минуты взламывает пароль» (на самом деле, ищет по словарю наиболее популярные пароли, сравнивает их с ранее рассчитанными хэшами и, если школьник задал пароль что-нибудь вроде «1», «1111», «123», «admin» , «password», то программа его отображает).

Продвинутые пользователи снимают видео как сбросить пароль с помощью Kali Linux. Причём, Kali Linux используется для 1) монтирования диска с ОС Windows, 2) переименование одного файла для запуска командной строки… Я думаю, в свободное время эти люди колют орехи айфонами.

На самом деле, я шучу. В 99.99% случаев именно это и нужно — сбросить пароль школьника или бухгалтера, которые зачем-то его поставили и благополучно забыли.

Если вам именно это и нужно, то загрузитесь с любого Live-диска (это может быть и Linux – что угодно). В каталоге C:WindowsSystem32 переименуйте файл cmd.exe в sethc.exe или в osk.exe. Понятно, что нужно сделать бэкап файла sethc.exe (или osk.exe), а файл cmd.exe копировать с присвоением нового имени.

Если вы переименовали файл в sethc.exe, то при следующей загрузке Windows, когда у вас спросят пароль, нажмите пять раз кнопку SHIFT, а если в osk.exe, то вызовите экранную клавиатуру. И в том и в другом случае у вас откроется командная строка (cmd.exe) в которой нужно набрать:

Т.е. если имя пользователя admin, то нужно набрать:

А теперь я буду снимать своё видео.

Узнаём пароль Windows с помощью Kali Linux

Теория: где Windows хранит свои пароли?

Windows размещает пароли в файле реестра SAM (System Account Management) (система управления аккаунтами). За исключением тех случаев, когда используется Active Directoryis. Active Directoryis — это отдельная система аутентификации, которая размещает пароли в базе данных LDAP. Файл SAM лежит в C: System32config ( C: sys32config ).

Файл SAM хранит пароли в виде хэшей, используя хэши LM и NTLM, чтобы добавить безопасности защищаемому файлу.

Отсюда важное замечание: получение пароля носит вероятностный характре. Если удасться расшифровать хэш — то пароль наш, а если нет — то нет…

Файл SAM не может быть перемещён или скопирован когда Windows запущена. Файл SAM может быть сдамплен (получен дамп), полученные из него хэши паролей могут быть подвержены брут-форсингу для взлома оффлайн. Хакер также может получить файл SAM загрузившись с другой ОС и смонтировав C: . Загрузиться можно с дистрибутива Linux, например Kali, или загрузиться с Live-диска.

Одно общее место для поиска файла SAM это C: repair . По умолчанию создаётся бэкап файла SAM и обычно он не удаляется системным администратором. Бэкап этого файла не защищён, но сжат, это означает, что вам нужно его разархивировать, чтобы получить файл с хэшами. Для этого можно использовать утилиту expand. Команда имеет вид Expand [FILE] [DESTINATION] . Здесь пример раскрытия файла SAM в файл с именем uncompressedSAM.

Чтобы улучшить защиту от оффлайн хакинга, Microsoft Windows 2000 и более поздние версии включают утилиту SYSKEY. Утилита SYSKEY зашифровывает хэшированные пароли в файле SAM используя 128-битный ключ шифрования, который разный для каждой установленной Windows.

Атакующий с физическим доступом к системе Windows может получить SYSKEY (также называймый загрузочный ключ) используя следующие шаги:

- Загрузиться с другой ОС (например, с Kali).

- Украсть SAM и хайвы SYSTEM ( C: System32config ( C: sys32config )).

- Восстановить загрузочный ключ из хайвов SYSTEM используя bkreg или bkhive.

- Сделать дамп хэшей паролей.

- Взломать их оффлан используя инструмент, например такой как John the Ripper.

Ещё одно важное замечание. При каждом доступе к файлам в Windows изменяется MAC (модификация, доступ и изменение), который залогирует ваше присутствие. Чтобы избежать оставления криминалистических доказательств, рекомендуется скопировать целевую систему (сделать образ диска) до запуска атак.

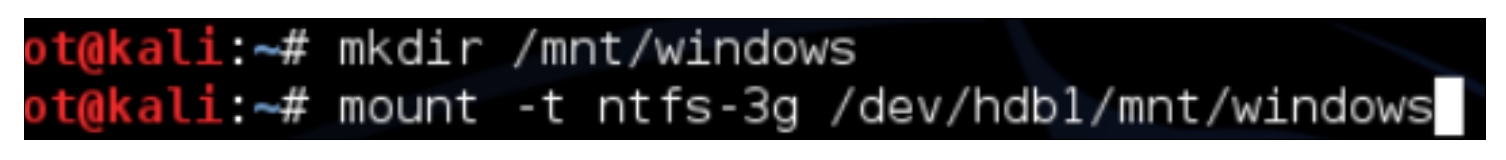

Монтирование Windows

Есть доступные инструменты для захвата Windows-файлов SAM и файла ключей SYSKEY. Один из методов захвата этих файлов — это монтирование целевой Windows системы так, чтобы другие инструменты имели доступ к этим файлам в то время, пока Microsoft Windows не запущена.

Первый шаг — это использование команды fdisk -l для идентификации ваших разделов. Вы должны идентифицировать Windows и тип раздела. Вывод fdisk показывает NTFS раздел, например так:

Device Boot Start End Blocks Id System

/dev/hdb1* 1 2432 19535008+ 86 NTFS

/dev/hdb2 2433 2554 979965 82 Linux swap/Solaris

/dev/hdb3 2555 6202 29302560 83 Linux

Создаёте точку монтирования используя следующую команду mkdir /mnt/windows .

Монтируете системный раздел Windows используя команду как показано в следующем примере:

Теперь, когда целевая система Windows смонтирована, вы можете скопировать файлы SAM и SYSTEM в вашу директорию для атаки следующей командой:

cp SAM SYSTEM /pentest/passwords/AttackDirectory

Доступны инструменты для дампа файла SAM. PwDumpand Cain, Abel и samdump — это только немногие примеры.

Обратите внимание, вам нужно восстановить оба файла — загрузочного ключа и SAM. Файл загрузочного ключа используется для доступа к файлу SAM. Инструменты, используемые для доступа к файлу SAM будут требовать файл загрузочного ключа.

bkreg и bkhiveare — популярные инструменты, которые помогут получить файл загрузчика ключа, как показано на следующем скриншоте:

Где хранится пароль Администратора в ОС Windows 10 и как его можно узнать

Каждый пользователь компьютера заботится о сохранности персональных данных. Для этого ОС защищается специальным кодом доступа. Однако человек может забыть подобную информацию, и не понятно, как узнать пароль Администратора в операционной системе Windows 10. Чтобы разобраться с кодом, необходимо понять, в каких ситуациях требуется его ввод, а также рассмотреть способы замены и восстановления password.

Общая информация

На компьютере пользователя хранятся важные данные. Именно для их защиты, а не для блокировки устройства, придуман пароль. Установка кода является не обязательной, то есть по умолчанию он не зарегистрирован. Но, в то же время, никто не запрещает владельцу ПК защитить свой аппарат при помощи комбинации символов.

Для ввода password используется стандартное управление Windows. Регистрируя стандартный пароль, человек вводит символы, которые в дальнейшем будут запрашиваться всякий раз, как только компьютер включается. Также текущий код требуется для запуска приложений от имени Администратора.

Важно. Password регистрируется для каждой учетной записи Windows по отдельности. Таким образом, разблокировать ПК можно путем входа под другим аккаунтом, для которого не был задан код.

Как узнать пароль к учетной записи Администратора с помощью загрузочной флешки

Если человек забыл password или изначально не обладал соответствующей информацией, он не сможет получить доступ к информации, представленной на компьютере. Рабочий стол попросту не отобразится, а после нескольких попыток неудачного ввода профиль и вовсе будет заблокирован.

Универсальным способом, позволяющим узнать пароль, является обращение к помощи загруженной флешки. Процесс трудоемкий, но других легальных способов ознакомиться с текущим кодом не предусмотрено.

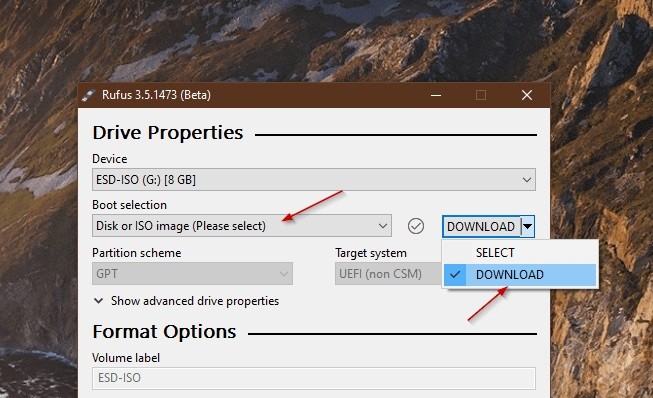

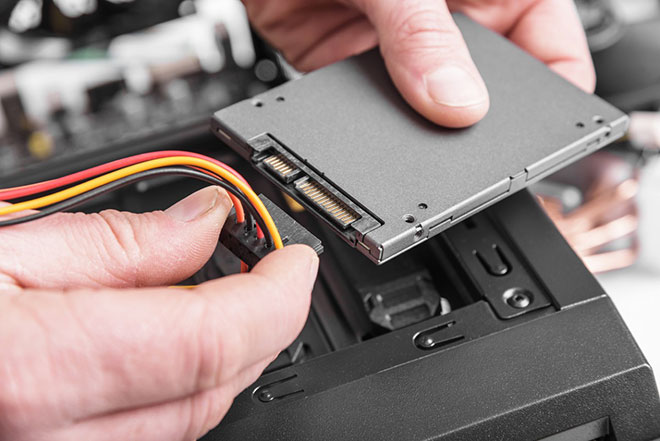

Создание загрузочной флешки

Первым делом необходимо позаботиться о создании загрузочного накопителя. В его лице выступает обычная USB-флешка, на которую загружен образ операционной системы Windows 10. Создание образа осуществляется через дополнительное ПО. Для этого прекрасно подойдет программа Rufus. Ее можно бесплатно скачать на сайте разработчика. Далее обратитесь к инструкции:

- Загрузите образ системы на компьютер.

- Подключите флеш-накопитель к ПК.

- Откройте Rufus.

- Во вкладке «Устройство» отметьте свою флешку.

- Нажмите кнопку «Выбрать», а затем укажите путь к ISO-файлу.

Далее начнется процесс записи образа. Чтобы операция была выполнена без ошибок, рекомендуется выбирать флешку с достаточным объемом памяти, а перед записью образа следует отформатировать накопитель.

Запуск компьютера с USB-накопителя

Теперь, когда на флешку записан образ ОС, накопитель можно использовать в качестве средства определения пароля Администратора:

- Подключите накопитель к ПК.

- Перезагрузите компьютер.

- Во время включения удерживайте клавишу «F8», «F11», «F12» или «Esc» (зависит от устройства) для входа в BOOT-меню.

- Используя клавиши управления (стрелки «вверх» и «вниз), выберите в списке свою флешку.

Так вам удастся запустить компьютер через образ системы. Далее потребуется выполнить несколько простых действий, которые, в конечном итоге, позволят восстановить или заменить код доступа.

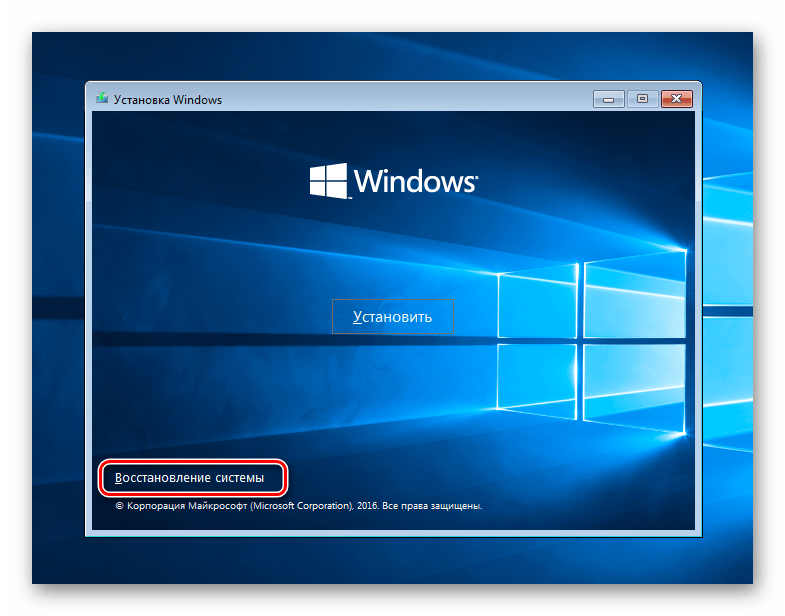

Запуск Командой строки

Образ Виндовс 10 необходим для того, чтобы пользователь мог создать дополнительный аккаунт. Но сначала нужно воспользоваться инструментарием Командной строки, с помощью которой осуществляется переименование отдельных файлов. Если этого не сделать, вы не сможете создать второй профиль и задать новый пароль.

- После выбора накопителя в BOOT-меню откройте среду восстановления.

- Перейдите в раздел с диагностикой ОС.

- В дополнительных параметрах выберите КС.

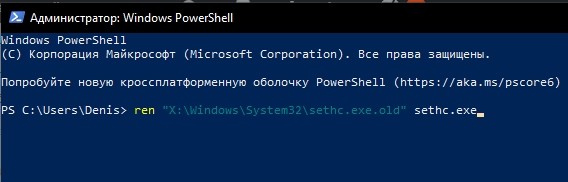

- Введите запрос «X:\Windows\System32\sethc.exe» sethc.exe.old», а затем – «X:\Windows\System32\cmd.exe X:\Windows\System32\sethc.exe».

Ввод запросов через Командную строку должен сопровождаться нажатием клавиши «Enter». Это позволит активировать команду и внести необходимые изменения. Далее останется создать новую учетную запись с правами Администратора и зарегистрировать пароль.

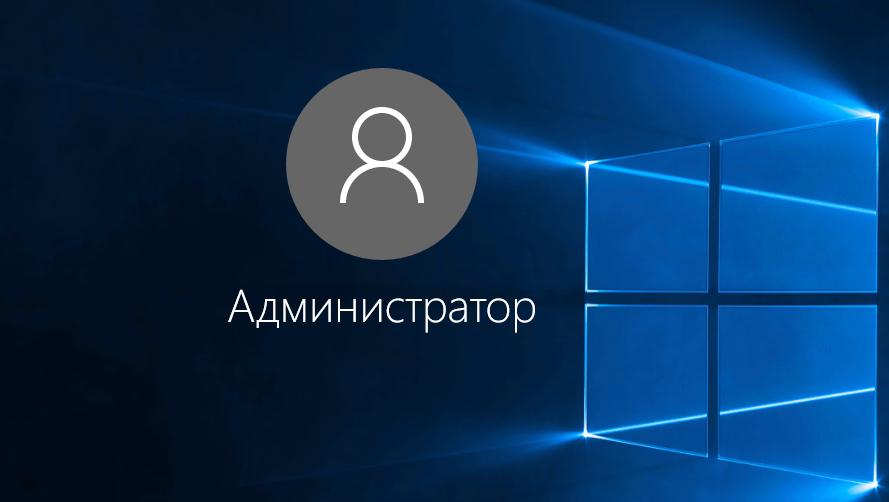

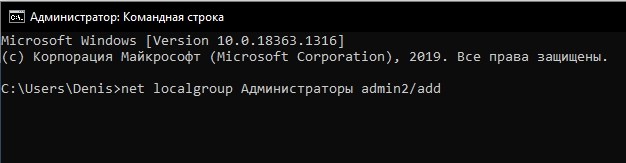

Как создать второй аккаунт Администратора

После того, как будут выполнены действия через Командную строку, понадобится вновь обратиться к этому инструменту. Однако перед этим необходимо перезагрузить компьютер. Перезапуск приведет к тому, что на экране появится меню ввода пароля.

Здесь не нужно вводить символы наугад или пытаться восстановить код. Сделать это не получится. Необходимо войти в Командную строку, для чего и были переименованы файлы через два запроса в предыдущей инструкции.

Теперь остается выполнить следующее:

- Для входа в КС 6 раз нажмите клавишу «Shift».

- Введите запрос «net user admin2/add».

- Присвойте новому аккаунту права Администратора командой «net localgroup Администраторы admin2/add».

После перезапуска на экране компьютера появится возможность выбора второй учетной записи вместо профиля, который защищен паролем. Выберите новый аккаунт и создайте альтернативный код доступа.

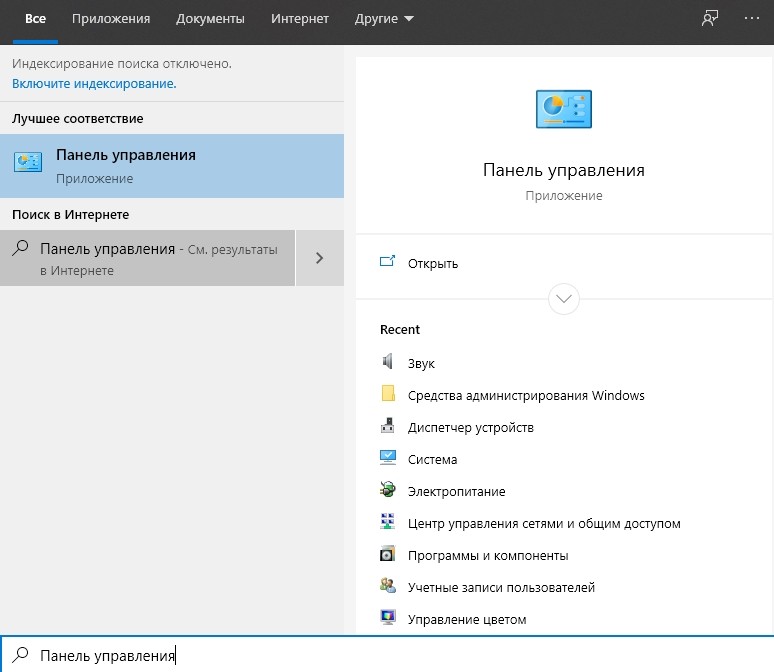

Ввод нового пароля

Выполнив вход через вторую учетку с правами Админа, вы сможете без труда зарегистрировать новый пароль:

- Откройте меню «Пуск».

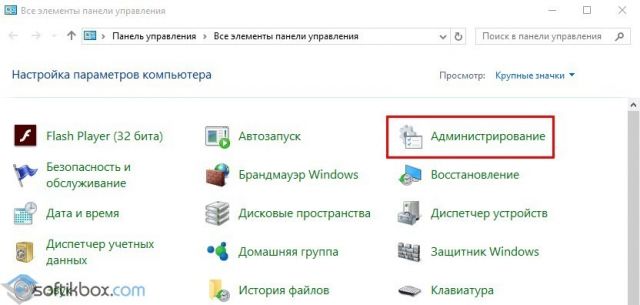

- Запустите «Панель управления».

- В качестве стиля отображения выберите «Крупные значки», а затем перейдите в раздел «Администрирование».

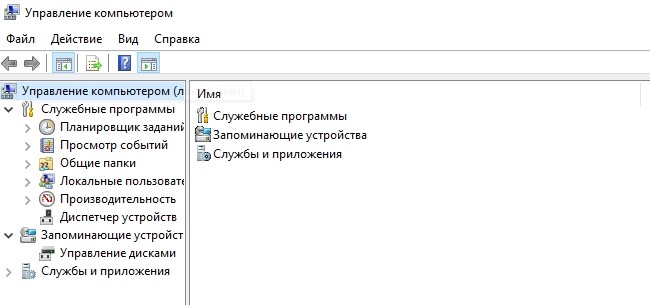

- Дважды кликните ЛКМ по компоненту «Управление компьютером».

- В системе управления раскройте пункт со служебными программами, после чего откройте список пользователей.

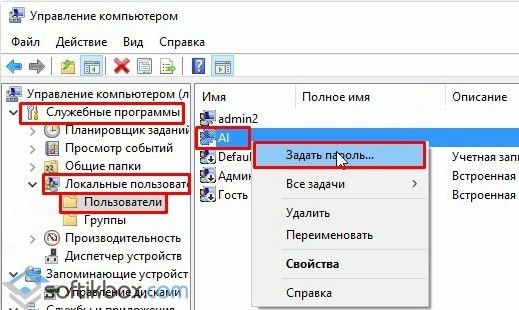

- Кликните ПКМ по учетной записи, для которой необходимо заменить код доступа.

- Нажмите кнопку «Задать пароль» и введите новые данные.

- Подтвердите сохранение изменений.

Как только все шаги инструкции будут выполнены, вы сможете включить компьютер, используя новые сохраненные данные. Запомните пароль и не теряйте.

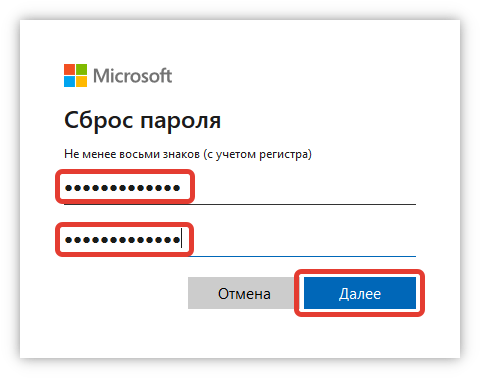

Удаление пароля через профиль Microsoft

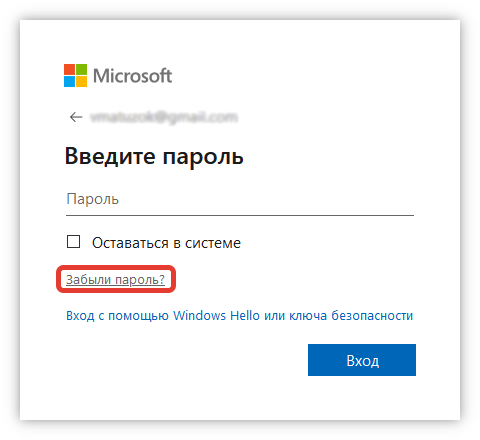

Password нужен не только для ноутбука или компьютера, когда пользователь пытается разблокировать устройство или запустить программу с правами Администратора. Также он необходим для доступа к учетной записи Microsoft. Причем в данном случае речь идет о другом пароле, который удаляется иначе:

- Посетите сайт com.

- Нажмите кнопку «Войти».

- Введите адрес электронной почты.

- Кликните по надписи «Забыли пароль».

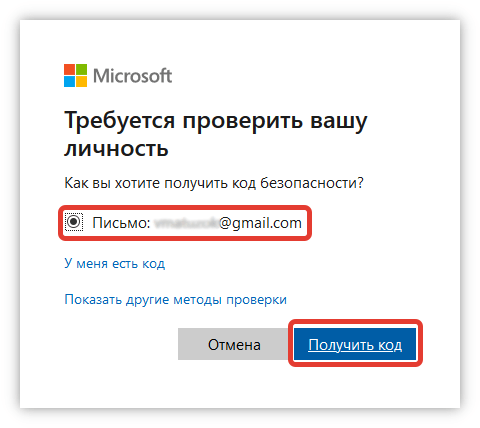

- Для получения одноразового кода выберите свой e-mail.

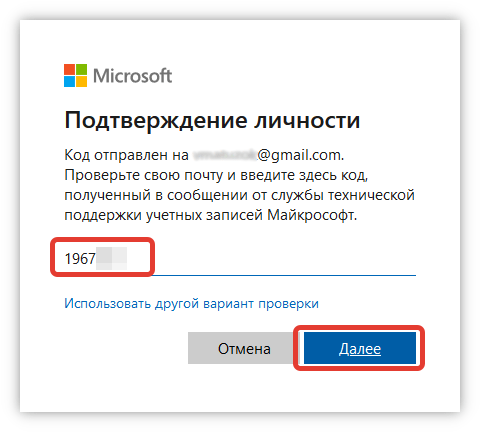

- Введите цифры, которые придут в ответном сообщении на почту.

- Нажмите «Далее».

- Введите новый password.

- Подтвердите сохранение настроек.

Действия по сбросу пароля от учетной записи Microsoft могут выполняться на любом устройстве, будь то компьютер, планшет или смартфон. Главное в этом случае – открыть сайт компании и воспользоваться встроенным инструментом авторизации.

Восстановление пароля с применением специальных утилит

Если стандартный метод восстановления password через образ системы не помог, стоит обратиться к специальному ПО. На текущий момент разработано несколько десятков программ для изменения параметров входа, в каждой из которых применяется собственный алгоритм.

Windows 10 PE

Простая утилита доступна для бесплатного скачивания через официальный сайт разработчиков. После установки ПО необходимо выполнить следующее:

- Открыть программу.

- Выделить текст «Windows 10 PE x64» и нажать клавишу «Enter».

- Через меню «Пуск» запустить «Password Renew».

- Кликнуть «Select Windows Folder» и указать корневую папку операционной системы (посмотреть расположение можно через «Проводник»).

- Нажать «Renew existing user password», а затем выбрать профиль для замены входных данных.

- Ввести новый пароль и сохранить изменения.

Операцию следует выполнять через вторую учетную запись, если таковая имеется на компьютере. Далее останется перезагрузить устройство и войти с новым кодом.

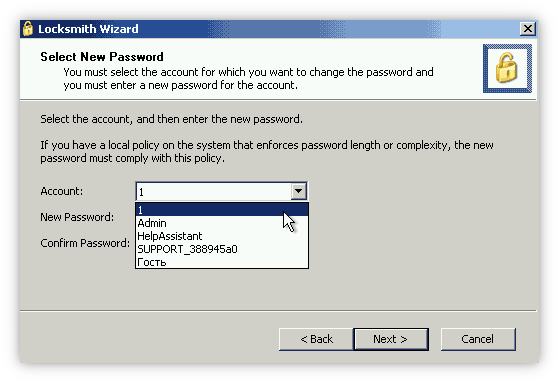

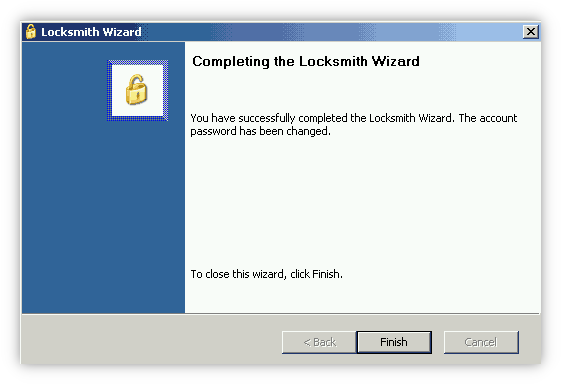

ERD Commander

Еще одна бесплатная утилита, позволяющая восстановить password при условии запуска компьютера с загрузочной флешки. Далее нужно действовать по инструкции:

- В строке «System Tools» выберите «Locksmith».

- Укажите аккаунт, для которого требуется заменить данные.

- Кликнуть «Next».

- Придумать пароль и сохранить параметры.

Затем просто перезагружаем компьютер, после чего вход в учетную запись произойдет путем ввода новых параметров.

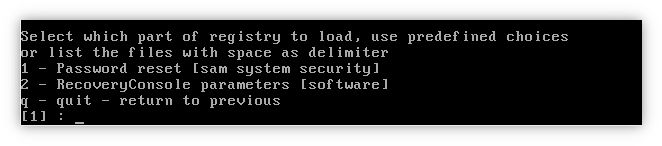

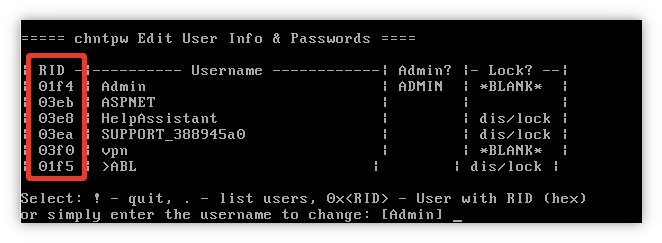

Offline NT Password Editor

Эта программа также позволяет осуществить задуманное через загрузочную флешку, находясь в системе восстановления. Поэтому сначала необходимо посетить сайт pogostick.net и скачать файл usb140201.zip.

После его записи на внешний накопитель следует запустить ПК с флешки и выполнить несколько простых шагов:

- Нажать клавишу «Enter».

- Выбрать системный диск.

- Ввести запрос с цифрой «1».

- Вбить команду «Edit user data and passwords».

- Выбрать профиль.

На заметку. Действия через Offline NT Password Editor осуществляются по аналогии с Командной строкой. То есть после ввода каждого запроса нужно нажимать клавишу «Enter».

Теперь останется выйти из утилиты, нажав поочередно клавиши «Q», «Enter»,» Q», «Enter», «Y», «Enter», «N», «Enter». Наконец, перезапустите устройство и откройте Рабочий стол.

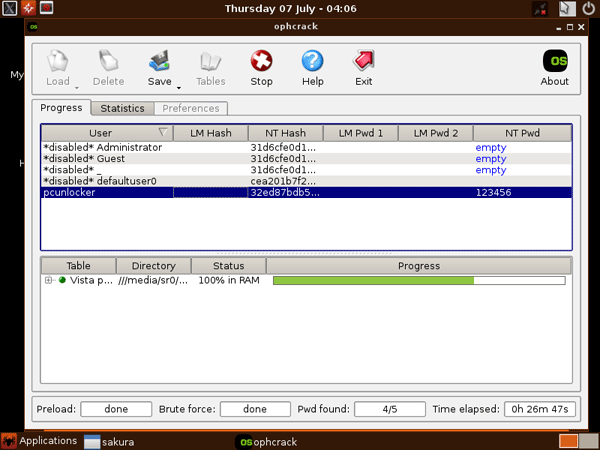

Ophcrack

Заключительный вариант. Скачайте дистрибутив и запишите его на флешку. Далее придется открыть программу через внешний накопитель и сделать следующее:

- Кликнуть «Tables».

- Выбрав раздел с хеш-информацией, нажать «Install».

- Нажать «Load», после чего выбрать «Load SAM with…samdump 2».

- Указать аккаунт.

- Нажать «Crack».

В отличие от ранее рассмотренных программ, эта утилита не меняет пароль, а показывает его. Информация отображается в строчке «NT Pwd».