- Как посмотреть все открытые и свободные порты в Linux ssh?

- Мне нужно узнать ОТКРЫТЫЕ и СВОБОДНЫЕ порты на линуксе, чего не понятного?

- Отвечаю

- Как посмотреть открытые порты в Linux

- Как посмотреть открытые порты linux

- 1. netstat

- 3. lsof

- 4. Nmap

- 5. Zenmap

- Выводы

- Как посмотреть все открытые и свободные порты в Linux ssh?

- Мне нужно узнать ОТКРЫТЫЕ и СВОБОДНЫЕ порты на линуксе, чего не понятного?

- Отвечаю

- Opening a port on Linux

- Linux Tutorials

- List all open ports

- Opening a port on Linux to Allow TCP Connections

- For Ubuntu Users and ufw firewall based Systems

- For CentOS and firewalld based Systems

- For Other Linux Distributions

- Test the newly opened port for TCP Connections

- Need to update rules after every reboot

- For ufw Firewall

- For firewalld

- For iptables

- Conclusion

Как посмотреть все открытые и свободные порты в Linux ssh?

Как посмотреть все открытые и свободные порты в Linux ssh?

Как посмотреть все открытые и свободные порты в Linux ssh?

переформулируй вопрос используя русский язык.

Мне нужно узнать ОТКРЫТЫЕ и СВОБОДНЫЕ порты на линуксе, чего не понятного?

Мне нужно узнать ОТКРЫТЫЕ и СВОБОДНЫЕ порты на линуксе, чего не понятного?

Отвечаю

У меня на машине много занятых портов, есть ли такая команда которая выводит все ОТКРЫТЫЕ и СВОБОДНЫЕ(т.е порт не занет не какие приложение) порты!

Выражайтесь яснее, сударь.

Причём здесь этот протокол?

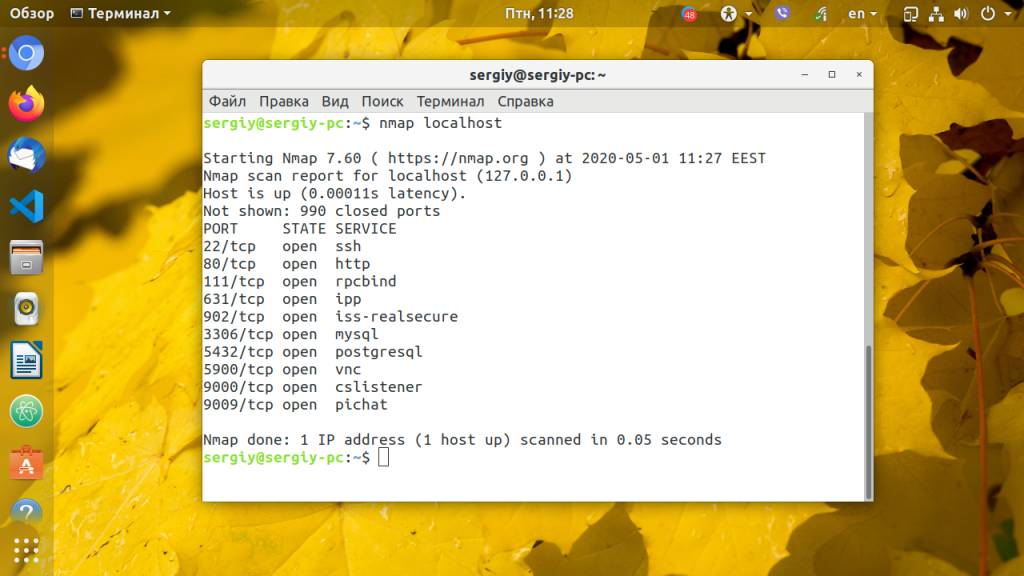

sudo apt-get install nmap ; nmap localhost

Команда netstat — список портов, на которых кто-то «висит». Ну а диапазон портов которые могут использоваться очень большой, так что не думаю, что вы его весь использовали.

У меня на машине много занятых портов, есть ли такая команда которая выводит все ОТКРЫТЫЕ и СВОБОДНЫЕ(т.е порт не занет не какие приложение) порты!

выводит все ЗАНЯТЫЕ. Остальные свободные. А открытые см. в iptables-save или iptables -L.

Ну а диапазон портов которые могут использоваться очень большой

Это сколько? Хотя бы порядок назови. Сотни? Тысячи? Десятки тысяч?

Мне нужно узнать ОТКРЫТЫЕ и СВОБОДНЫЕ порты на линуксе, чего не понятного?

Просто посмотри лицензию на каждый порт и сравни со списками открытых и свободных лицензий.

как уже советовали netstat -at4np список открытых TCP портов в данный момент с указанием приложения

все остальные из диапазона 0-65535 свободны

Источник

Как посмотреть открытые порты в Linux

Сетевые порты — это механизм, с помощью которого операционная система определяет какой именно программе необходимо передать сетевой пакет. Здесь можно привести пример с домом. Например, почтальону необходимо доставить посылку. Он доставляет посылку к дому, это IP адрес компьютера. А дальше в самом доме уже должны разобраться в какую квартиру направить эту посылку. Номер квартиры — это уже порт.

Если порт открыт это означает, что какая либо программа, обычно сервис, использует его для связи с другой программой через интернет или в локальной системе. Чтобы посмотреть какие порты открыты в вашей системе Linux можно использовать множество различных утилит. В этой статье мы рассмотрим самые популярные способы посмотреть открытые порты Linux.

Как посмотреть открытые порты linux

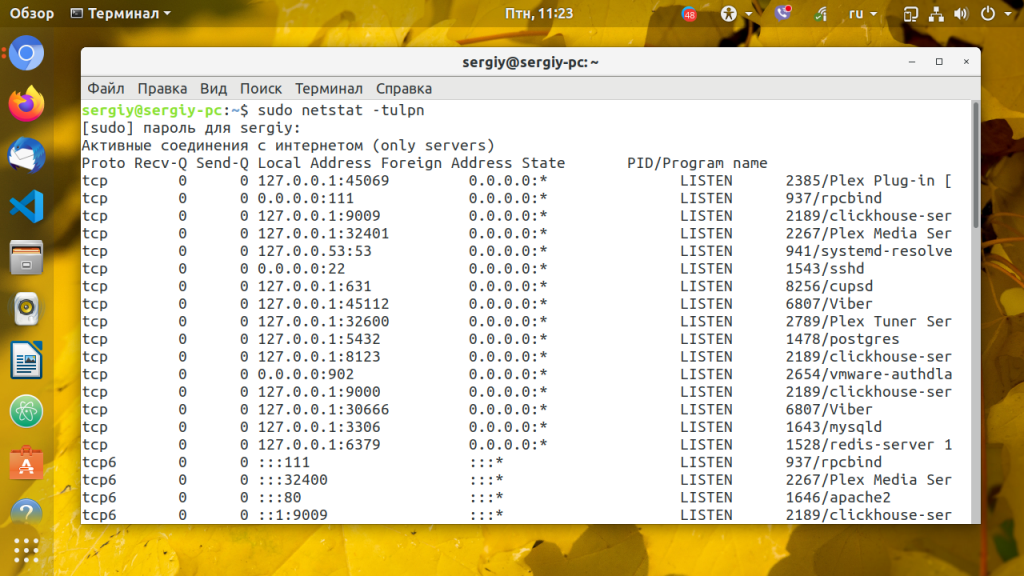

1. netstat

Утилита netstat позволяет увидеть открытые в системе порты, а также открытые на данный момент сетевые соединения. Для отображения максимально подробной информации надо использовать опции:

- -l или —listening — посмотреть только прослушиваемые порты;

- -p или —program — показать имя программы и ее PID;

- -t или —tcp — показать tcp порты;

- -u или —udp показать udp порты;

- -n или —numeric показывать ip адреса в числовом виде.

Открытые порты Linux, которые ожидают соединений имеют тип LISTEN, а перед портом отображается IP адрес на котором сервис ожидает подключений. Это может быть определенный IP адрес или */0.0.0.0 что означают любой доступный адрес:

sudo netstat -tulpn

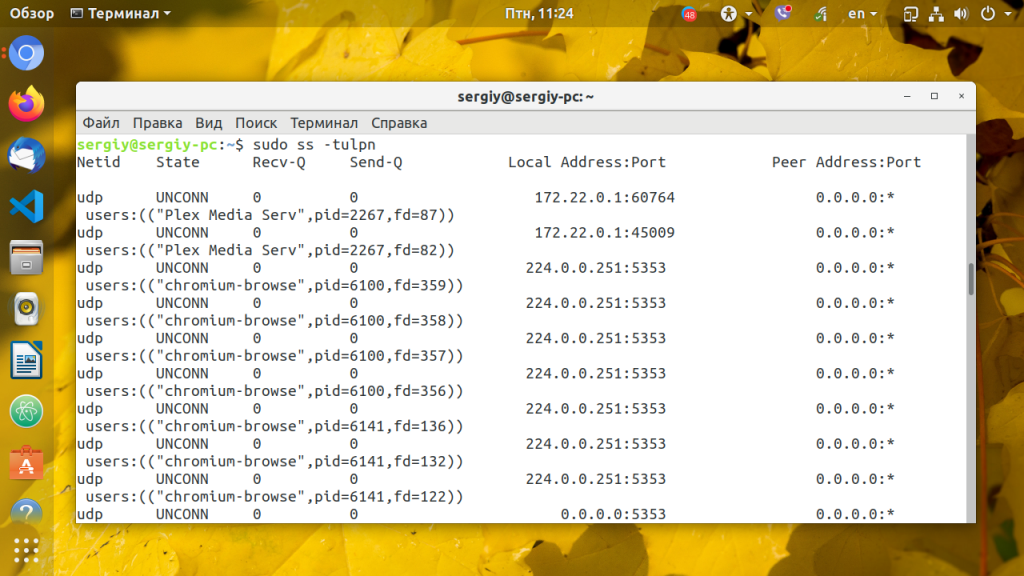

Утилита ss — это современная альтернатива для команды netstat. В отличие от netstat, которая берет информацию из каталога /proc, утилита ss напрямую связывается со специальной подсистемой ядра Linux, поэтому работает быстрее и её данные более точные, если вы хотите выполнить просмотр открытых портов это не имеет большого значения. Опции у неё такие же:

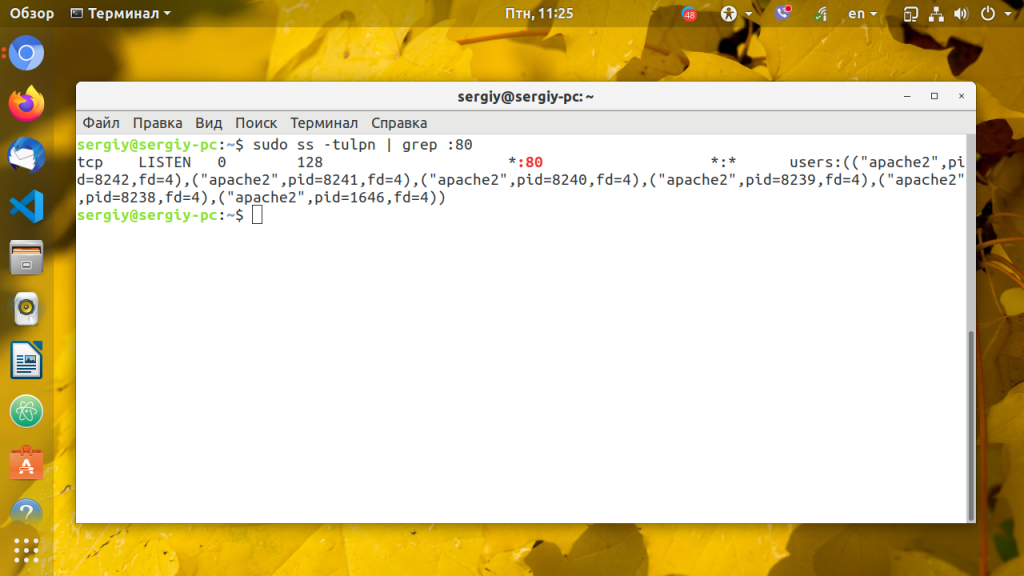

Можно вывести только процессы, работающие на 80-том порту:

sudo ss -tulpn | grep :80

3. lsof

Утилита lsof позволяет посмотреть все открытые в системе соединения, в том числе и сетевые, для этого нужно использовать опцию -i, а чтобы отображались именно порты, а не названия сетевых служб следует использовать опцию -P:

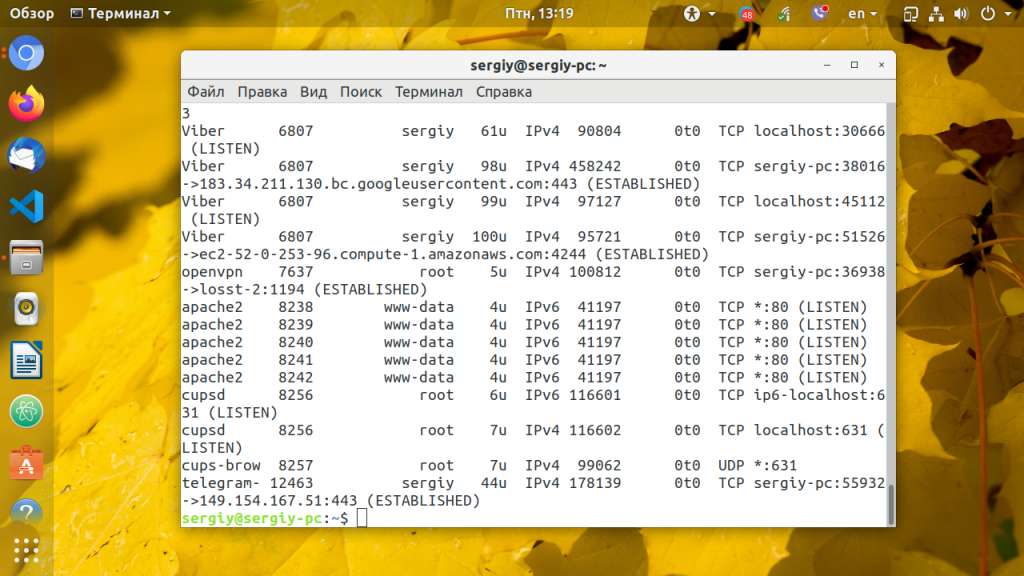

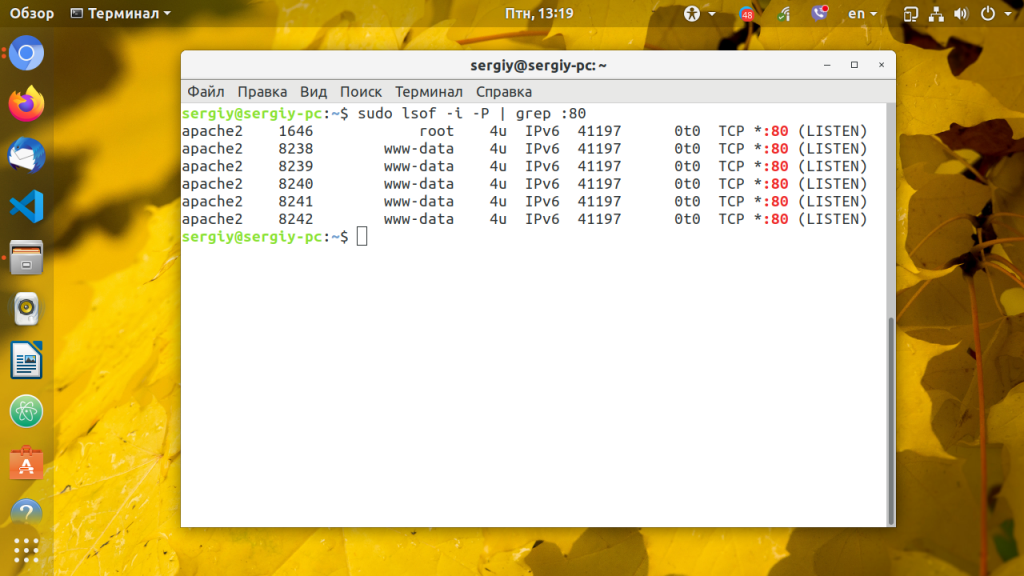

Ещё один пример, смотрим какие процессы работают с портом 80:

sudo lsof -i -P | grep :80

4. Nmap

Программа Nmap — мощный сетевой сканер, разработанный для сканирования и тестирования на проникновение удаленных узлов, но ничего не мешает направить его на локальный компьютер. Утилита позволяет не только посмотреть открытые порты, но и примерно определить какие сервисы их слушают и какие уязвимости у них есть. Программу надо установить:

sudo apt install nmap

Затем можно использовать:

Для простого сканирования можно запускать утилиту без опций. Детальнее о её опциях можно узнать в статье про сканирование сети в Nmap. Эта утилита ещё будет полезна если вы хотите посмотреть какие порты на компьютере доступны из интернета.

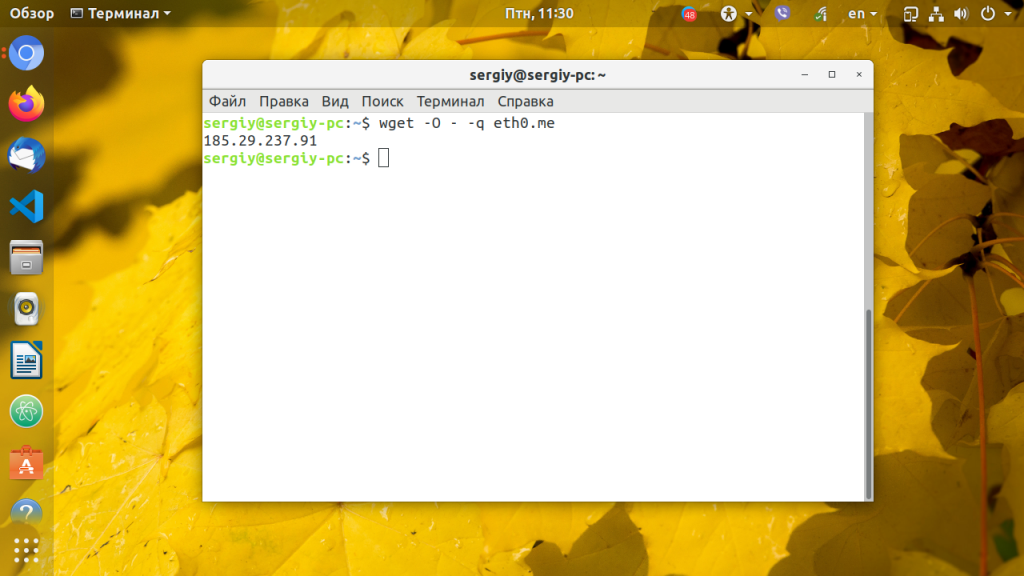

Если это публичный сервер, то результат скорее всего не будет отличатся от локального сканирования, но на домашнем компьютере все немного по другому. Первый вариант — используется роутер и в сеть будут видны только порты роутера, еще одним порогом защиты может стать NAT-сервер провайдера. Технология NAT позволяет нескольким пользователям использовать один внешний IP адрес. И так для просмотра открытых внешних портов сначала узнаем внешний ip адрес, для надежности воспользуемся онлайн сервисом:

wget -O — -q eth0.me

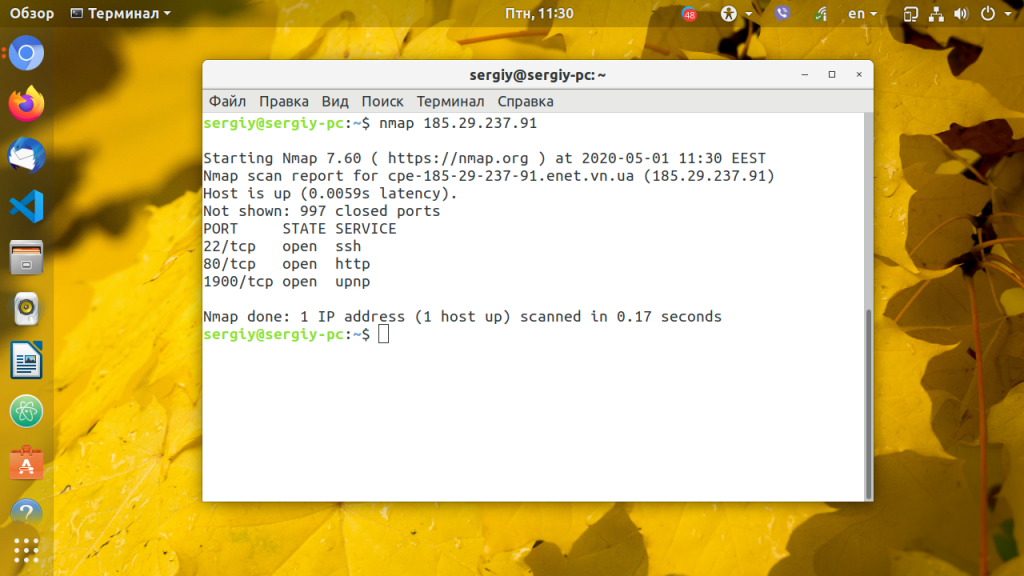

Дальше запускаем сканирование:

В результате мы видим, что открыт порт 80 веб-сервера и 22 — порт службы ssh, я их не открывал, эти порты открыты роутером, 80 — для веб-интерфейса, а 22 для может использоваться для обновления прошивки. А еще можно вообще не получить результатов, это будет означать что все порты закрыты, или на сервере установлена система защиты от вторжений IDS. Такая проверка портов может оказаться полезной для того, чтобы понять находится ли ваш компьютер в безопасности и нет ли там лишних открытых портов, доступных всем.

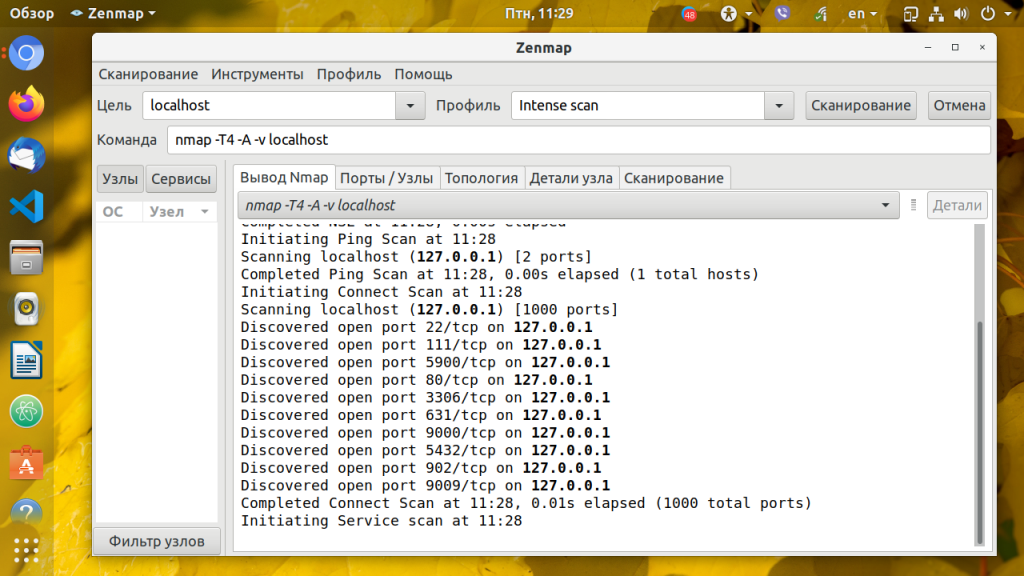

5. Zenmap

Программа Zenmap — это графический интерфейс для nmap. Она не делает ничего нового кроме того, что может делать nmap, просто предоставляет ко всему этому удобный интерфейс. Для её установки выполните:

sudo apt install zenmap

Запустить программу можно из главного меню или командой:

Затем введите адрес localhost в поле Цель и нажмите кнопку Сканирование:

После завершения сканирования утилита вывела список открытых портов Linux.

Выводы

В этой статье мы рассмотрели инструменты, которые вы можете использовать для того чтобы узнать узнать открытые порты linux. Инструментов не так много как для просмотра информации об оперативной памяти или процессоре, но их вполне хватает. А какими программами пользуетесь вы? Напишите в комментариях!

Источник

Как посмотреть все открытые и свободные порты в Linux ssh?

Как посмотреть все открытые и свободные порты в Linux ssh?

Как посмотреть все открытые и свободные порты в Linux ssh?

переформулируй вопрос используя русский язык.

Мне нужно узнать ОТКРЫТЫЕ и СВОБОДНЫЕ порты на линуксе, чего не понятного?

Мне нужно узнать ОТКРЫТЫЕ и СВОБОДНЫЕ порты на линуксе, чего не понятного?

Отвечаю

У меня на машине много занятых портов, есть ли такая команда которая выводит все ОТКРЫТЫЕ и СВОБОДНЫЕ(т.е порт не занет не какие приложение) порты!

Выражайтесь яснее, сударь.

Причём здесь этот протокол?

sudo apt-get install nmap ; nmap localhost

Команда netstat — список портов, на которых кто-то «висит». Ну а диапазон портов которые могут использоваться очень большой, так что не думаю, что вы его весь использовали.

У меня на машине много занятых портов, есть ли такая команда которая выводит все ОТКРЫТЫЕ и СВОБОДНЫЕ(т.е порт не занет не какие приложение) порты!

выводит все ЗАНЯТЫЕ. Остальные свободные. А открытые см. в iptables-save или iptables -L.

Ну а диапазон портов которые могут использоваться очень большой

Это сколько? Хотя бы порядок назови. Сотни? Тысячи? Десятки тысяч?

Мне нужно узнать ОТКРЫТЫЕ и СВОБОДНЫЕ порты на линуксе, чего не понятного?

Просто посмотри лицензию на каждый порт и сравни со списками открытых и свободных лицензий.

как уже советовали netstat -at4np список открытых TCP портов в данный момент с указанием приложения

все остальные из диапазона 0-65535 свободны

Источник

Opening a port on Linux

Linux Tutorials

Before we learn about opening a port on Linux, let’s understand what network ports are. A port is a communication endpoint. Within an operating system, a port allows the data packets specific processes or network services.

Typically, ports identify a specific network service assigned to them. This can be changed by manually configuring the service to use a different port, but in general, the defaults can be used.

The first 1024 ports (Ports 0-1023) are referred to as well-known port numbers and are reserved for the most commonly used services include SSH (port 22), HTTP and HTTPS (port 80 and 443), etc. Port numbers above 1024 are referred to as ephemeral ports.

Among ephemeral ports, Port numbers 1024-49151 are called the Registered/User Ports. The rest of the ports, 49152-65535 are called as Dynamic/Private Ports.

In this tutorial, we will show how we can open an ephemeral port on Linux, since the most common services use the well-known ports.

List all open ports

Before opening a port on Linux, let us first check the list of all open ports, and choose an ephemeral port to open from that list.

We can use the netstat command to list all open ports, including those of TCP, UDP, which are the most common protocols for packet transmission in the network layer.

NOTE: If your distribution doesn’t have netstat , it is not a problem. You can use the ss command to display open ports via listening sockets.

This will print all listening sockets ( -l ) along with the port number ( -n ), with TCP ports ( -t ) and UDP ports ( -u ) also listed in the output.

Just to ensure that we are getting consistent outputs, let’s verify this using the ss command to list listening sockets with an open port.

This gives more or less the same open ports as netstat , so we are good to go!

Opening a port on Linux to Allow TCP Connections

Let’s open a closed port and make it listen to TCP Connections, for the sake of this example.

Since port 4000 is not being used in my system, I choose to open port 4000. If that port is not open in your system, feel free to choose another closed port. Just make sure that it’s greater than 1023!

Again, just to make sure, let’s ensure that port 4000 is not used, using the netstat or the ss command.

The output must remain blank, thus verifying that it is not currently used, so that we can add the port rules manually to the system iptables firewall.

For Ubuntu Users and ufw firewall based Systems

Ubuntu has a firewall called ufw , which takes care of these rules for ports and connections, instead of the old iptables firewall. If you are a Ubuntu user, you can directly open the port using ufw

You can skip the next few steps, and directly test your newly opened port!

For CentOS and firewalld based Systems

For these types of systems, if you have firewalld as your primary firewall, it is recommended that you use the firewall-cmd to update your firewall rules, instead of the old iptables firewall.

NOTE: This will reset the firewalld rules to default on a reboot, so if you want to modify this setting permanently, add the —permanent flag to the command.

You can skip the next few steps, and directly test your newly opened port!

For Other Linux Distributions

So let’s add this new port to our system iptables rules, using the iptables command.

If this command is not yet installed, get it using your package manager.

This sets the firewall to append ( -A ) the new rule to accept input packets via protocol ( -p ) TCP where the destination port ( —dport ) is 4000, and specifies the target jump ( -j ) rule as ACCEPT.

To update the firewall rules, restart the iptables service.

OR using systemctl if you have it.

Test the newly opened port for TCP Connections

Now that we have successfully opened a new TCP port (Port 4000 in my case), let’s test it out.

First, we will start netcat ( nc ) and listen on port 4000, while sending the output of ls to any connected client. So after a client has opened a TCP connection on port 4000, they will receive the output of ls .

This makes netcat listen on port 4000. Leave this session alone for now.

Open another terminal session on the same machine.

Since I’ve opened a TCP port, I’ll use telnet to check for TCP Connectivity. If the command doesn’t exists, again, install it using your package manager.

Format for telnet:

So input your server IP and the port number, which is 4000 in my case, and run this command.

This tries to open a TCP connection on localhost on port 4000.

You’ll get an output similar to this, indicating that a connection has been established with the listening program ( nc ).

As you can see, the output of ls ( while.sh in my case) has also been sent to the client, indicating a successful TCP Connection!

To show you that the port is indeed open, we can use nmap to check this.

Indeed, our port has been opened! We have successfully opened a new port on our Linux system!

NOTE: nmap only lists opened ports which have a currently listening application. If you don’t use any listening application such as netcat, this will display the port 4000 as closed, since there isn’t any application listening on that port currently. Similarly, telnet won’t work either, since it also needs a listening application to bind to. This is the reason why nc is such a useful tool. This simulates such environments in a simple command.

But this is only temporary, as the changes will be reset every time we reboot the system.

Need to update rules after every reboot

The approach presented in this article will only temporarily update the firewall rules until the system shuts down/reboots. So similar steps must be repeated to open the same port again after a restart.

For ufw Firewall

The ufw rules are not reset on reboot, so if you’re a Ubuntu user, you need not worry about this part!

This is because it is integrated into the boot process and the kernel saves the firewall rules using ufw , via appropriate config files.

For firewalld

As mentioned earlier, firewalld also suffers from the same problem, but this can be avoided by appending a —permananent flag to the initial command, when opening a port or setting any other rule.

For example, you can open the TCP Port 4000 permanently using the below command:

For iptables

For the iptables firewall, although this inconvenience cannot be avoided, we could minimize the hassle.

We can save the iptables rules to a config file, such as /etc/iptables.conf .

We can then retrieve it from the config file after we reboot, using the below command:

Now, the iptables rules are now updated, and our ports are opened again!

Conclusion

In this tutorial, we showed you how you could open a new port on Linux and set it up for incoming connections.

Источник