- Как установить FreeRADIUS на Ubuntu

- Установите FreeRADIUS на Ubuntu

- RADIUS

- Материал из Xgu.ru

- Содержание

- [править] Протокол RADIUS

- [править] Свойства RADIUS

- [править] Ограничения RADIUS

- [править] Доступные RADIUS-серверы

- [править] Инсталляция и настройка FreeRADIUS

- [править] Инсталляция и настройка FreeRADIUS

- [править] Конфигурационные файлы FreeRADIUS

- [править] Настройка атрибутов FreeRADIUS для динамического размещения порта коммутатора в VLAN’е по результатам аутентификации

- [править] Инсталляция и настройка dialupadmin

- [править] Совместное использование ActiveDirectory и FreeRADIUS

- [править] cisco VPN-сервер и RADIUS

Как установить FreeRADIUS на Ubuntu

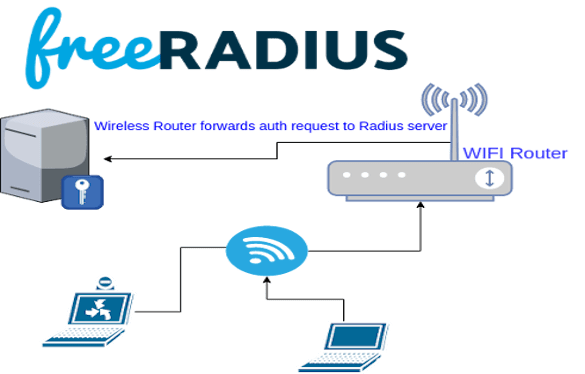

Следующая статья покажет вам, как установить и настроить сервер FreeRADIUS поверх хоста Ubuntu. RADIUS используется в качестве сервера аутентификации для пользователей, которые подключаются и используют определенную сетевую службу, такую как VPN.

RADIUS — это сетевой протокол, который обеспечивает аутентификацию, авторизацию и учет (AAA). Это означает, что сервер RADIUS может аутентифицировать пользователей (Аутентификация), может блокировать доступ пользователей к определенным ресурсам (Авторизация) и может регистрировать все попытки входа в систему и хранить базу данных пользователей (Учет).

Установите FreeRADIUS на Ubuntu

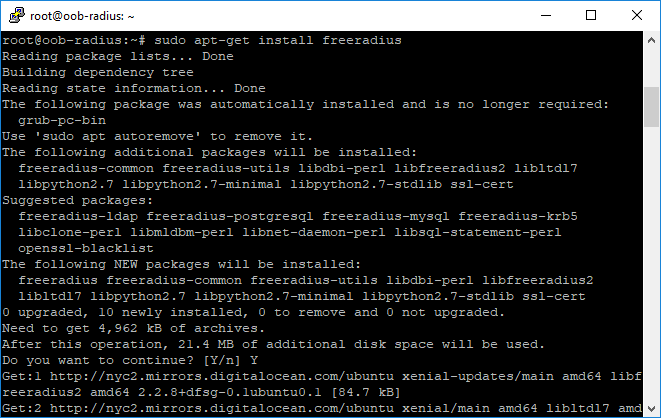

Перво-наперво, войдя на хост Ubuntu, мы можем установить Freeradius с помощью команды apt-get install:

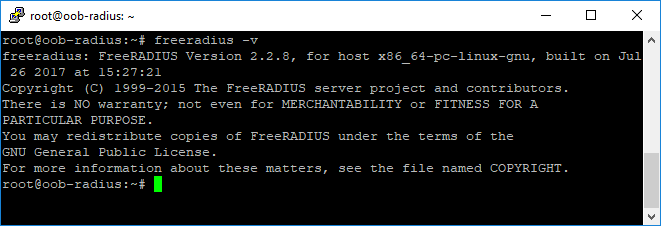

Как только установка будет завершена, давайте проверим, что она действительно была установлена, выполнив следующую команду:

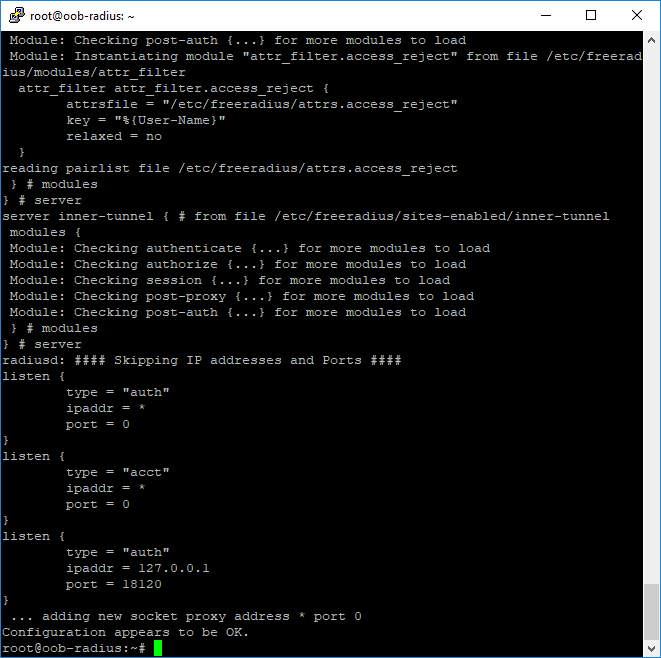

После этого давайте запустим быструю проверку конфигурации:

Теперь, когда он установлен и работает, мы рассмотрим конфигурацию и внесем необходимые изменения.

Файл конфигурации для Freeradius находится в / etc / freeradius , поэтому давайте изменим наш каталог на это и продолжим:

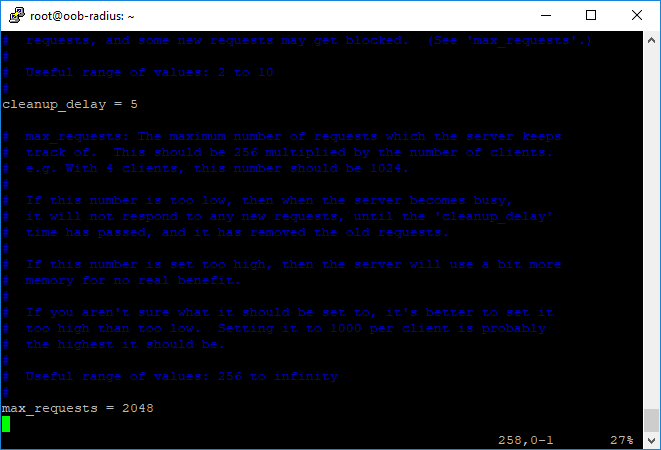

Давайте увеличим значение по умолчанию для максимального количества запросов с 1024 до 2048, если мы планируем подключить более пяти клиентов одновременно:

Далее нам нужно убедиться, что $ INCLUDE clients.conf появляется в файле конфигурации. Вы можете поместить его в любую строку без комментариев в файле конфигурации. Файл clients.conf в основном содержит список всех сервисов, которые позволят этому серверу аутентифицировать пользователей.

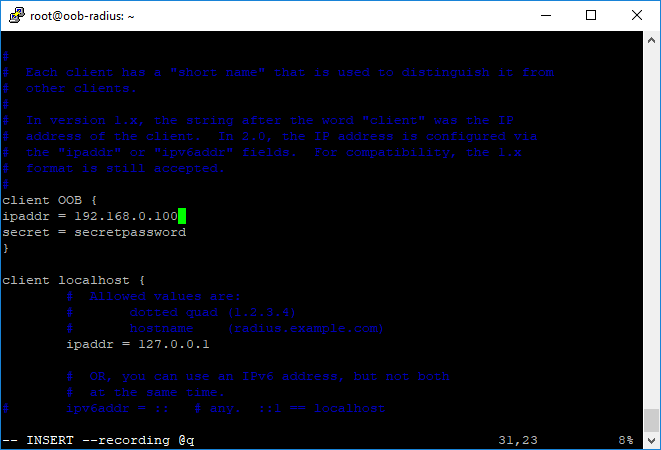

Следующим шагом является добавление клиентов (устройств, которые будут использовать этот сервер RADIUS для аутентификации пользователей):

Мы создали нового клиента с именем OOB, а затем поместили его в базовую конфигурацию, которая включает IP-адрес клиента и секретный пароль, который используется для защиты связи между сервером RADIUS и клиентским устройством.

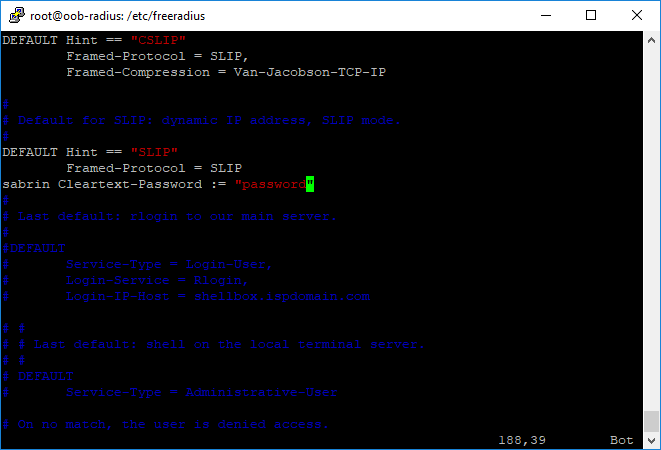

Теперь, когда мы закончили с этой частью, мы начнем добавлять пользователей. Мы делаем это путем редактирования файла пользователя:

Затем мы добавляем следующую строку:

Sabrin — это имя пользователя, за которым следует тип пароля, который мы хотим, и сам пароль.

Как только это будет сделано, мы запускаем сервер FreeRADIUS, используя следующую команду:

Это оно! Теперь вам просто нужно настроить ваше устройство на сервере Freeradius, и все готово! Enoy!

Источник

RADIUS

Материал из Xgu.ru

|

| Данная страница находится в разработке. Эта страница ещё не закончена. Информация, представленная здесь, может оказаться неполной или неверной. |

Если вы считаете, что её стоило бы доработать как можно быстрее, пожалуйста, скажите об этом.

RADIUS (Remote Authentication Dial In User Service, служба удалённой аутентификации дозванивающихся пользователей) — сетевой протокол, предназначенный для обеспечения централизованной аутентификации, авторизации и учёта (Authentication, Authorization, and Accounting, AAA) пользователей, подключающихся к различным сетевым службам. Используется, например, при аутентификации пользователей WiFi, VPN, в прошлом, dialup-подключений, и других подобных случаях. Описан в стандартах RFC 2865 и RFC 2866.

Содержание

[править] Протокол RADIUS

[править] Свойства RADIUS

В соответствии со стандартом RADIUS, это:

- Базирующийся на UDP протокол, который не использует прямых соединений

- Использует модель безопасности hop-by-hop

- Без состояний (stateless)

- Поддерживает аутентификацию PAP и CHAP по PPP

- Использует MD5 для скрытия паролей

- Предоставляет более 50 пар атрибут/значение с возможностью создавать специфичные для производителя пары

- Поддерживает модель AAA

- Поддерживается большинством коммерческих устройств удалённого доступа

[править] Ограничения RADIUS

Во-первых, недостаточный уровень безопасности в некоторых реализациях. В случае использования нескольких промежуточных серверов RADIUS все они имеют возможность просматривать передающиеся через них аутентификационные данные — сертификаты и пароли.

Во-вторых, RADIUS, по крайней мере в его основной редакции, не имеет возможности отзыва ресурсов после того как авторизация была произведена. В некоторых случаях эта проблема решается производителем RADIUS-сервера самостоятельно.

В-третьих, RADIUS это протокол без поддержки состояний. Он не сохраняет транзакционную информацию и не использует её в следующих сеансах.

В-четвертых, RADIUS имеет не всегда достаточный уровень масштабируемости. На первой странице RFC замечание от IESG:

| Experience has shown that [RADIUS] can suffer degraded performance and lost data when used in large scale systems, in part because it does not include provisions for congestion control. Readers of this document may find it beneficial to track the progress of the IETF’s AAA Working Group, which may develop a successor protocol that better addresses the scaling and congestion control issues. |  |

[править] Доступные RADIUS-серверы

Существует огромнейшее количество RADIUS-серверов, отличающихся своими возможностями и лицензией, по которой они распространяются.

Свободно распространяемые RADIUS-серверы:

- IAS — Internet Authentication Service — RADIUS-сервер от MS (Пример настройки RADIUS-сервера в Windows 2003)

Кроме того существует множество RADIUS-серверов, встроенных в биллинговые системы. Например, такие как:

Далее рассматривается FreeRADIUS. Это один из самых популярных и самых мощных RADIUS-серверов, существующих сегодня. Это хорошо масштабируемый, гибкий, настраиваемый и надёжный RADIUS-сервер.

[править] Инсталляция и настройка FreeRADIUS

[править] Инсталляция и настройка FreeRADIUS

Запуск RADIUS-сервера в режиме отладки:

В версии, поставляющейся в debian, файл называется freeradius (/usr/sbin/freeradius), а запуск в отладочном режиме, согласно официальной документации [1] осуществляется опцией -X, т.е.

Проверка конфигурационного файла FreeRadius-сервера:

[править] Конфигурационные файлы FreeRADIUS

FreeRADIUS использует несколько конфигурационных файлов. У каждого файла есть свой man, который описывает формат файла и примеры конфигураций.

Главный конфигурационный файл в котором указываются пути к другим конфигурационным файлам, log файлы, устанавливаются различные параметры контролируемые администратором.

Это файл обычно статический и его не надо изменять. Он определяет все возможные атрибуты RADIUS использующиеся в других конфигурационных файлах.

В файле содержится описание клиента. Синтаксис записей следующий:

Обязательные атрибуты secret и shortname, опционально можно задать атрибут nastype, который определяет тип клиента (все возможные типы описаны в man clients.conf)

Пример задания клиента:

Определяет префикс/суффикс для пользовательских имен — атрибут user-name. Используется для отсечения префикса/суффикса в ситуациях когда:

- Атрибут user-name перед авторизацией/тарификацией нужно избавить от имени домена и т.п., переданного клиентом, таким образом препроцессор трансформирует ‘user@domain.com’ в ‘user’

- Необходимо одному и тому же пользователю предоставлять разные сервисы и/или использовать разные схемы авторизации/аутентификации. Тогда для пользователя ‘user’ при входе как ‘user.ppp’ или ‘user.telnet’ можем определить разные схемы авторизации и при входе как ‘user.telnet’ можем добавить проверку вхождения в группу telnet-пользователей.

Позволяет определить разные группы NAS, к сожалению критерий для включения в группу один — IP-адрес NAS (дополнительно можно указывать порт или диапазон портов). При разборе users файла конфигурации позволяет использовать различные схемы авторизации/аутентификации/учета исходя из значения атрибута Huntgroup-Name

[править] Настройка атрибутов FreeRADIUS для динамического размещения порта коммутатора в VLAN’е по результатам аутентификации

Для динамического размещения порта коммутатора в VLANе по результатам аутентификации используются туннельные атрибуты (tunnel attributes):

- [64] Tunnel-Type=VLAN (type 13)

- [65] Tunnel-Medium-Type=802 (type 6)

- [81] Tunnel-Private-Group-ID=VLANID (или VLAN name)

RADIUS-сервер включает туннельные атрибуты в Access-Accept сообщение.

Это основные атрибуты, которые нужны для динамического размещения порта в VLAN’е по результатам аутентификации. Другие атрибуты RADIUS относящиеся к использованию 802.1x перечислены в RFC 3580.

Значения этих атрибутов для конкретного пользователя указываются в файле users (/etc/freeradius/users):

[править] Инсталляция и настройка dialupadmin

Программа dialupadmin предназначена для администрирования RADIUS-сервера через Web.

В данный момент dialupadmin работает только с PHP4 для PHP5 заработчик его еще не адаптировал

[править] Совместное использование ActiveDirectory и FreeRADIUS

В отличие от других LDAP-серверов, active directory не возвращает ничего в атрибуте userPassword. Из-за этого нельзя использовать Active Directory для выполнения аутентификации CHAP, MS-CHAP или EAP-MD5. Можно использовать только аутентификацию PAP. Для этого в секции «authenticate» нужно указать «ldap».

Для выполнения аутентификации MS-CHAP с помощью домена Active Directory, необходимо использовать NTLM-аутентификацию. Для этого потребуется проинсталлировать Samba.

Подробнее об этом в конфигурационном файле radiusd.conf и здесь RLM_LDAP.

Шаги по инсталляции и настройке:

- Проинсталлировать FreeRADIUS

- Проинсталлировать Samba-сервер

- Включить Samba-сервер в домен Active Directory

- Убедиться, что wbinfo -u и wbinfo -g работает

- Изменить настройки FreeRADIUS для использования модуля NTLM-аутентификации

Note: By default, Windows XP can take up to two minutes to prompt for 802.1x authentication credentials. This process can be expedited by modifying the registry using the following procedure:

- Click on Start, Select Run, and run regedit.exe

- Navigate to the key

- Right-click on Global and select New and DWORD Value

- Name the new value SupplicantMode

- Once created, Right click this new option and select Modify

- Change the Value data to 3

- Reboot the system for the new registry changes to take effect.

[3] I am assuming your domain is uing Internet Authentication Server (IAS) and 802.1x to authenticate the access by wireless user. In this case where 802.1x authentication is enabled, there is a registry key that controls how your wireless client authenticates to the backend IAS server. If you set the registry key HKEY_LOCAL_MACHINE\Software\Microsoft\EAPOL\Parameters\General\Global\AuthMo de to 1, what will happen is that the machine will authenticate to the domain before any user log on using machine credential (Machine Authentication) so that it will pull down any security setting the domain enforces, assuming the authentication succeeds. When the user logs on later, the user will need to do User Authentication as you normally do. By the way, if this reg key is not present, by default it is already to set to 1 and you already get the above behavior.

[править] cisco VPN-сервер и RADIUS

Данный пример описывает настройку маршрутизаторов cisco для организации pptp-доступа (да и других тунелирующих протоколов — pppoe, l2tp) из внешней сети (злых интернетов) в локальный сегмент сети. Основное назначение — доступ сотрудников к рабочему месту, доступ администратора к локальной сети предприятия из неожиданных мест. В качестве базы паролей используется файл users с паролями в plain-text (авторизация пользователей при этом происходит по ms-chap/ms-chap-v2). Пользователи получают при подключении ip-адрес, однозначно привязанный к их логину

Предполагаемая конфигурация полностью совместима с обычным windows-режимом создания VPN-соединения (т.е. может быть организована без дополнительного ПО). Доступ с linux-машин осуществляется с помощью пакета ppptp-linux (и команды pon).

192.168.1.1 — radius-сервер 192.168.2.2 — cisco 192.168.3.0/24 — сегмент для vpn-соедиенний

Конфигурация циски (только часть, относящаяся к конфигурированию VPN):

ppp-соединение с пользователем, эта опция указывает, исходя из какого шаблона создаётся этот виртуальный интерфейс)

(обоих версий) и использовать OUR-VPN-NAME (см секцию aaa выше))

Отладка процесса может быть включена командами debug ppp (см варианты подсказки по ?) и debug radius (аналогично). Выключение дебага no debug all. Просмотр лога — sh log, сброс лога — clear log.

После установки freeradius (положение и имена файлов конфигурации для версии в составе debian lenny).

/etc/freeradius/sites-enabled/default: закомментировать все строчки со словом ‘unix’ (отключает unix-авторизацию)

/etc/freeradius/users, добавить пользователей:

Перезапуск радиуса /etc/init.d/freeradius restart, запуск в отладочном режиме (после выполнения /etc/init.d/freeradius stop): freeradius -X

(не забудте прописать на маршрутизаторах сети (не циско!) маршрут для сегмента, в котором выдаются адреса (в нашем случае, 192.168.3.0/24).

Источник