- Аналог advanced ip scanner для linux

- Angry IP Scanner

- Fast and friendly network scanner

- Download for Windows, Mac or Linux

- Windows

- Current

- Legacy

- Mac OS

- Running

- Linux

- Running

- Source code

- Аналоги Advanced IP Scanner

- Альтернативы для Advanced IP Scanner

- Что в этом списке?

- Сравнение инструментов сканирования локальной сети

- Тестовая среда

- Результаты тестирования

- Выводы

Аналог advanced ip scanner для linux

Подскажите, есть ли удобный сетевой сканер для линукс? Я знаю про nmap (и zenmap), но по удобству повседневного использования он проигрывает Advanced IP Scanner. Последний, к примеру, запонинает состояние предыдущего сканирования и показывает что пропало/появилось с прошлого раза. Да и вообще отображает красивую табличку, которую можно сортировать по всем полям. В отличии от текстового вывода zenmap

| Оглавление |

1,3 |

| Сообщения | [Сортировка по времени | RSS] |

| 1. «Есть ли аналог Advanced IP Scanner для линукс?» | + / – | |

| Сообщение от shadow_alone (ok), 09-Сен-20, 10:57 | ||

| Ответить | Правка | Наверх | Cообщить модератору | ||

| 3. «Есть ли аналог Advanced IP Scanner для линукс?» | +1 + / – |  |

| Сообщение от Karbofos (??), 10-Сен-20, 09:24 | ||

Дети, такие дети. Рассуждают об инструментах, которые ничего не умеют и вознося их в ранг идеала. Хают надежные как кувалда вещи. Я ни разу (за все время использования linux, а это с 1999 года) не видел никаких говноутилит под windows которые были бы удобнее. И кроме того, под windows их нет из коробки. И вероятность решить аналогичную задачу в новом месте резко падает | ||

| Ответить | Правка | Наверх | Cообщить модератору | ||

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| 4. «Есть ли аналог Advanced IP Scanner для линукс?» | + / – | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Сообщение от ACCA (ok), 12-Сен-20, 07:06 | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

FlightAware его отпатчили, правда не написали про то, что нужно установить TCLLIBPATH=[. ]/scotty/tkined/apps Можно сканировать сети, цепляться за ICMP и SNMP, да и вообще за всё, что хочешь. Гениальная штука. Всякая web и виндовая срань — жалкие поделки против него. Источник Angry IP ScannerFast and friendly network scannerDownload for Windows, Mac or LinuxWindowsCurrent

At least Java/OpenJDK 8 is required on your machine, but 11 is recommended. LegacyThis is an older generation of Angry IP Scanner. Download version 2.21 below (120 kb) or browse all 2.x releases If you get warnings about viruses or trojans, read this FAQ entry. No installation is needed. However, you may use the Install program. from the Utils menu in order to create shortcuts, etc. Mac OSRunningMinimum supported OS X version is 10.10 Yosemite. Version 3.6.2 may work with older OS X. Make sure you have Java 8 or later installed. Newest OpenJDK (e.g. 15) is recommended for Dark Mode support. The zip file contains Mac application bundle: just save it and double-click to extract. On first run right-click and select Open or go to Settings/Security and allow installing apps from other sources besides Mac Store. See FAQ entry for more info. You can then run it by double-clicking the Angry IP Scanner icon. Or drag it to the applications menu in Finder if you want. Linux

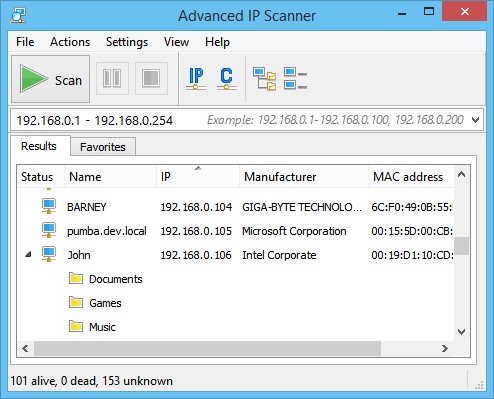

RunningMake sure you have at least Java 8 or OpenJDK installed — check your distribution. DEB and RPM packages will install appropriate ‘desktop’ files, so Angry IP Scanner will appear in the applications menu, under either Internet or Networking. Alternatively, you can just type ipscan to launch the application. Jar files are launched by either double-clicking or typing java -jar jar-file . Source codeThe source code is available on Github, and licensed under the terms of GPL v2. You need to clone the following URL: https://github.com/angryip/ipscan.git Source code of older 2.x versions is available in the ipscan2 branch. Please note, however, that it has nothing in common with current, version 3.x code. In case you want to download it without cloning: Источник Аналоги Advanced IP ScannerНадежный и бесплатный сетевой сканер для анализа локальной сети. Программа показывает все сетевые устройства, дает вам доступ к общим папкам, обеспечивает удаленное управление компьютерами (через RDP и Radmin) и даже может удаленно выключать компьютеры. Он очень прост в использовании. Этот сканер должен быть в арсенале у каждого сетевого администратора. Альтернативы для Advanced IP ScannerAndroid iOS (iPhone / iPad) Nmap («Network Mapper») — бесплатная утилита с открытым исходным кодом (лицензия) для исследования сети или аудита безопасности.

Nmap («Network Mapper») — это бесплатная утилита с открытым исходным кодом (лицензия) для исследования сети или аудита безопасности. Многие системные и сетевые администраторы находят её полезной для таких задач, как инвентаризация сети, управление расписаниями обновления служб и мониторинг времени работы хоста или службы. Узнайте, какие устройства подключены к любой сети Wi-Fi, сопоставьте устройства, обнаружите злоумышленников.

Fing, высококлассный, абсолютно бесплатный и сверхбыстрый сетевой сканер, которым пользуются миллионы домов и специалистов по всему миру. Zenmap — это официальный кроссплатформенный графический интерфейс для сканера Nmap Security.

Zenmap — это официальный кроссплатформенный графический интерфейс для сканера Nmap Security. Он бесплатный и работает на Linux, Windows, Mac OS X и т. Д. Zenmap стремится сделать Nmap простым в использовании для новичков и предоставляет расширенные функции для опытных пользователей Nmap. Часто используемые сканы могут быть сохранены в виде профилей, чтобы их было легко запускать повторно. Создатель команд позволяет интерактивно создавать командные строки Nmap. Открытый и кроссплатформенный сетевой сканер, разработанный для быстрого и простого использования.

Angry IP scanner — это очень быстрый сканер IP-адресов и портов. Он может сканировать IP-адреса в любом диапазоне, а также любые их порты. Сканер кроссплатформенный и легкий, не требует установки, его можно свободно копировать и использовать где угодно. Мощный многофункциональный инструмент сетевого администрирования для Windows и macOS. Этот быстрый, легко настраиваемый сканер IPv4 / IPv6 может упростить многие процедуры поддержки вашей сети. Его хорошо продуманный интерфейс, легкий вес и портативность в сочетании с широким спектром опций и расширенными функциями делают SoftPerfect Network Scanner бесценным инструментом, будь вы профессиональным системным администратором, подрядчиком, обслуживающим сети, или обычным пользователем, заинтересованным в компьютерной безопасности. Бесплатный инструмент диагностики сети. WinMTR является эквивалентом mtr для Windows. WinMTR — бесплатный инструмент для диагностики сети. Mtr объединяет функциональность программ traceroute и ping. Mtr объединяет функциональность программ traceroute и ping в одном инструменте диагностики сети. Nsauditor Network Security Auditor — это сканер сетевой безопасности, который позволяет проводить аудит и мониторинг. Nsauditor Network Security Auditor — это сканер сетевой безопасности, который позволяет проводить аудит и мониторинг сетевых компьютеров на предмет возможных уязвимостей, проверяет вашу сеть на наличие всех потенциальных методов, которые хакер может использовать для ее атаки. Nsauditor — это полный пакет сетевых утилит, который включает в себя более 45 сетевых инструментов для аудита, сканирования, мониторинга сети и многого другого. В целом, это очень полный пакет услуг по удивительно низкой цене. Безопасность вашей сети Wi-Fi для Windows, MacOS и Linux.

SoftPerfect WiFi Guard — это необходимый инструмент для всех, кто использует небольшую беспроводную сеть и стремится обеспечить ее безопасность и надежность. Как правило, современные сети Wi-Fi хорошо защищены, но есть ряд недостатков, которые могут поставить под угрозу ваш пароль Wi-Fi; это включает уязвимости в шифровании и атаках методом подбора. В результате кто-то может получить несанкционированный доступ к вашему интернет-соединению и локальной сети и использовать их, оставаясь незамеченным. Dipiscan — это бесплатный IP-сканер, который позволяет удаленно получать информацию о машинах. Вы были поклонником IPScan32? Тогда полюбите и Dipiscan! Почему я так уверен в этом? Что в этом списке?В списке находится программы которые можно использовать для замены Advanced IP Scanner. Это аналоги похожие по функционалу на Advanced IP Scanner, которые заменяют программу частично или полностью. Этот список содержит 10 замен. С помощью пользователей мы собираем каталог похожих друг на друга программ, чтобы вы могли подобрать альтернативу и скачать их. На сайте можно скачать популярные программы для Windows, Mac Os, Android и iPhone Источник Сравнение инструментов сканирования локальной сетиКогда я работал в нескольких государственных организациях Старый и опытный Дабы сгладить наши противоречия, было решено провести блиц-тестирование сетевых сканеров уязвимостей. Холивар среди пентестеров Hacken привел нас к новой задаче — проведению сравнительной характеристики по результатам сканирования. Для проведения сравнения эффективности сканирования было выбрано четыре сканера: Rapid7 Nexpose, Tenable Nessus, OpenVAS 9 и Nmap. Их выбрали на основании аналитики интернет-публикаций и личного опыта. Лично я делал ставку на Nessus, но увы, не угадал. Rapid7 Nexpose – это сканер уязвимостей, который выполняет активное сканирование IT-инфраструктуры на наличие ошибочных конфигураций, дыр, вредоносных кодов, и предоставляет рекомендации по их устранению. Под анализ попадают все компоненты инфраструктуры, включая сети, операционные системы, базы данных и web-приложения. По результатам проверки Rapid7 Nexpose в режиме приоритетов классифицирует обнаруженные угрозы и генерирует отчеты по их устранению. [2] Tenable Nessus Scanner – это сканер, предназначенный для оценки текущего состояния защищённости традиционной ИТ-инфраструктуры, мобильных и облачных сред, контейнеров и т.д. По результатам сканирования выдаёт отчёт о найденных уязвимостях. Рекомендуется использовать, как составную часть Nessus Security Center. [3] OpenVAS — это сканер уязвимостей с открытым исходным кодом. OpenVAS предназначен для активного мониторинга узлов вычислительной сети на предмет наличия проблем, связанных с безопасностью, оценки серьезности этих проблем и для контроля их устранения. Активный мониторинг означает, что OpenVAS выполняет какие-то действия с узлом сети: сканирует открытые порты, посылает специальным образом сформированные пакеты для имитации атаки или даже авторизуется на узле, получает доступ к консоли управления, и выполняет на нем команды. Затем OpenVAS анализирует собранные данные и делает выводы о наличии каких-либо проблем с безопасностью. Эти проблемы, в большинстве случаев касаются установленного на узле необновленного ПО, в котором имеются известные и описанные уязвимости, или же небезопасно настроенного ПО. [1,6] Nmap — свободная утилита, предназначенная для разнообразного настраиваемого сканирования IP-сетей с любым количеством объектов, определения состояния объектов сканируемой сети (портов и соответствующих им служб). Изначально программа была реализована для систем UNIX, но сейчас доступны версии для множества операционных систем.[4,5] Тестовая средаДля проведения тестирования я собрал тестовую сеть на VMware Workstation 12 Pro в схему, которая представлена на рис. 1. Рис. 1. Схема сети

Таблица 1

На практике, когда проводится сканирование внутренних сетей на межсетевом экране и IPS, создаются правила, исключающие блокировку сканирования. Поэтому Suricata использовалась в режиме детектирования, и были написаны разрешающие правила на межсетевом экране. Nessus Scanner запускался в режиме «Basic Network Scanning». [3]

Результаты тестированияNexpose обнаружил 527 уязвимости (см. Диаграмма 1), из них: 167 – получили статус “critical” — уязвимости необходимо закрывать в первую очередь. Найдены уязвимости не только тестированных систем, но и потенциальные уязвимости в системе виртуализации. Tenable Nessus обнаружил 168 уязвимостей (см. Диаграмма 2), из них: 3 – получили статус “critical” Уязвимости уровня “critical” и “high” необходимо закрывать в первую очередь. OpenVAS 9 обнаружил 53 уязвимости (см. Диаграмма 3), из них: 16 – получили статус “high” Уязвимости уровня “high” необходимо закрывать в первую очередь. Отдельно следует отметить полученные результаты с помощью сканера Nmap. Сканирование проводилось двумя командами, которые описывались выше. Результатом выполнения стал вывод информации об операционной системе, открытых сервисах и найденные возможные уязвимые сервисы и ссылки. Использование скрипта “vuln” определило следующие типы уязвимостей: ВыводыДля формирования выводов я применил количественный метод оценки по суммарному количеству найденных уязвимостей. В результате выяснилось, что наибольшую глубину сканирования проводит Nexpose. Довольно слабо отработал Nessus, так как в режиме сканирования сети выдал много служебных данных о системах и сервисах, которые только дают информацию для аналитики. С очень слабой стороны показал себя сканнер OpenVAS 9 с последними обновлениями. Отдельного слова требует Nmap – очень хороший инструмент для проведения аналитического тестирования с возможностью расширения с помощью NSE-скриптов. Во время тестирования IDS Suricata обнаружила сканнеры NMap и OpenVAS. Данное тестирование не является каноничным, как например, тесты Gartner или NSS Labs. Но не смотря на это, думаю, статья будет актуальна для специалистов в сфере администрирования систем и технического аудита. P.S. А для чего это всё делалось? Необходимо было Источник | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||