- Alt linux sudo добавить пользователя

- тБВПФБ У РПМШЪПЧБФЕМСНЙ

- тБВПФБ У УЕФЕЧЩНЙ РПМШЪПЧБФЕМСНЙ

- Alt linux sudo добавить пользователя

- Специфика ALT Linux [ править ]

- Настройка [ править ]

- Expert Users

- Заставить sudo спрашивать пароль каждый раз

- Полностью отключить запоминание пароля

- Никогда не спрашивать пароль sudo

- Разрешить только определенные команды sudo

- Еще один способ получения прав на запуск sudo

- Как добавить пользователя в sudoers – настроить sudo-доступ

- Как добавить обычного пользователя в группу wheel и предоставить группе wheel неограниченный доступ?

- Как добавить конкретного пользователя в sudoers?

- Облако тэгов

- мои изыскания на случай забывания

- Коротко о главном:

- Если копнуть глубже…

- Это загадочное слово — sudo

- Добавление пользователя в группу sudo

Alt linux sudo добавить пользователя

ч Linux УХЭЕУФЧХЕФ ТПЧОП ПДЙО РПМШЪПЧБФЕМШ, РТБЧБ ЛПФПТПЗП УХЭЕУФЧЕООП ЧЩЫЕ РТБЧ ПУФБМШОЩИ РПМШЪПЧБФЕМЕК УЙУФЕНЩ. пО ОБЪЩЧБЕФУС root (« ЛПТЕОШ »), ЙМЙ УХРЕТРПМШЪПЧБФЕМШ. еНХ УППФЧЕФУФЧХЕФ ХЮЈФОБС ЪБРЙУШ У ЙНЕОЕН root Й ЙДЕОФЙЖЙЛБФПТПН РПМШЪПЧБФЕМС 0. дМС ЧЩРПМОЕОЙС БДНЙОЙУФТБФЙЧОЩИ ДЕКУФЧЙК УМЕДХЕФ ЪБТЕЗЙУФТЙТПЧБФШУС Ч УЙУФЕНЕ РПД ЬФЙН ЙНЕОЕН. оЙЛБЛЙИ ДТХЗЙИ ТБВПФ, ЛТПНЕ БДНЙОЙУФТБФПТУЛЙИ, ЧЩРПМОСФШ ПФ ЙНЕОЙ РПМШЪПЧБФЕМС root ОЕ ТЕЛПНЕОДХЕФУС, ФБЛ ЛБЛ ГЕОБ ПЫЙВЛЙ ЧПЪТБУФБЕФ Ч ОЕУЛПМШЛП ТБЪ.

оБ УХРЕТРПМШЪПЧБФЕМС ОЕ ТБУРТПУФТБОСАФУС ПЗТБОЙЮЕОЙС ДПУФХРБ Л ЖБКМБН, РПЬФПНХ РТБЧП ЙУРПМШЪПЧБФШ РТЙЧЙМЕЗЙЙ root ФТЕВХЕФ ВПМШЫПК ЬФЙЮЕУЛПК Й РТПЖЕУУЙПОБМШОПК ПФЧЕФУФЧЕООПУФЙ. ьФП ЪОБЮЙФ, ЮФП РБТПМШ УХРЕТРПМШЪПЧБФЕМС ДПМЦЕО ВЩФШ ЙЪЧЕУФЕО ФПМШЛП ПФЧЕФУФЧЕООПНХ ЧП ЧУЕИ УНЩУМБИ МЙГХ. мХЮЫЕ ОЕ ЪБРЙУЩЧБФШ РБТПМШ УХРЕТРПМШЪПЧБФЕМС, Б ЕУМЙ ФБЛБС ОЕПВИПДЙНПУФШ ЧПЪОЙЛМБ, ДЕТЦБФШ ЪБРЙУЙ Ч ОЕДПУФХРОПН НЕУФЕ, ОБРТЙНЕТ, Ч УЕКЖЕ.

дМС ЧТЕНЕООПЗП ЧЩРПМОЕОЙС ДЕКУФЧЙК У РТБЧБНЙ root УХЭЕУФЧХЕФ ЛПНБОДБ su — . чЩРПМОСФШ ЬФХ ЛПНБОДХ НПЗХФ ФПМШЛП ЮМЕОЩ ЗТХРРЩ wheel (« ЫФХТЧБМ »). юМЕОУФЧП Ч ЗТХРРЕ ПРТЕДЕМСЕФУС УПДЕТЦЙНЩН ЖБКМБ /etc/group. ч УМХЮБСИ, ЛПЗДБ ФТЕВХЕФУС РЕТЕДБФШ РПМШЪПЧБФЕМА ФПМШЛП ЮБУФШ РПМОПНПЮЙК, ТЕЛПНЕОДХЕФУС РТЙНЕОСФШ РБЛЕФ sudo .

тБВПФБ У РПМШЪПЧБФЕМСНЙ

дПВБЧЙФШ ОПЧПЗП РПМШЪПЧБФЕМС НПЦОП РТЙ РПНПЭЙ ЛПНБОДЩ useradd ЧИПДОПЕ_ЙНС У ОЕПВСЪБФЕМШОЩНЙ ДПРПМОЙФЕМШОЩНЙ РБТБНЕФТБНЙ. тЕЪХМШФБФ ТБВПФЩ ЬФПК ЛПНБОДЩ НПЦЕФ ВЩФШ ЧЕУШНБ ТБЪМЙЮЕО Ч ЪБЧЙУЙНПУФЙ ПФ УИЕНЩ ИТБОЕОЙС ХЮЈФОЩИ ЪБРЙУЕК. ч ALT Linux ЙУРПМШЪХЕФУС УИЕНБ TCB, Ч ЛПФПТПК РТЙ ДПВБЧМЕОЙЙ ОПЧПК ХЮЈФОПК ЪБРЙУЙ ДПВБЧМСЕФУС ОПЧБС УФТПЛБ Ч ЖБКМ /etc/passwd, ОПЧЩК РПДЛБФБМПЗ /etc/tcb/ЧИПДОПЕ_ЙНС Й ЖБКМ shadow Ч ОЈН. дМС УПЧНЕУФЙНПУФЙ У ДТХЗЙНЙ УИЕНБНЙ ЧИПДОПЕ_ЙНС НПЦЕФ УПДЕТЦБФШ ФПМШЛП МБФЙОУЛЙЕ ВХЛЧЩ, ГЙЖТЩ Й УЙНЧПМ РПДЮЈТЛЙЧБОЙС. дМС ЪБДБОЙС РПМОПЗП ЙНЕОЙ РПМШЪПЧБФЕМС НПЦОП ЙУРПМШЪПЧБФШ ЛМАЮ -c РПМОПЕ ЙНС.

йЪНЕОЙФШ РБТПМШ РПМШЪПЧБФЕМС НПЦЕФ МЙВП УБН РПМШЪПЧБФЕМШ, МЙВП УХРЕТРПМШЪПЧБФЕМШ. оЕ ЪБДБЧБКФЕ РБТПМШ, ЛПФПТЩК МЕЗЛП ХЗБДБФШ ЙМЙ РПДПВТБФШ! ч ALT Linux РТЙНЕОЕОБ ДПЧПМШОП УФТПЗБС УЙУФЕНБ РТПЧЕТЛЙ РБТПМЕК. ьФБ УИЕНБ ТБЪМЙЮБЕФ УФТПЮОЩЕ Й РТПРЙУОЩЕ МБФЙОУЛЙЕ ВХЛЧЩ, ГЙЖТЩ, Й РТПЮЙЕ УЙНЧПМЩ. иПТПЫЙК РБТПМШ ДПМЦЕО ВЩФШ ОЕ ЛПТПЮЕ ЧПУШНЙ УЙНЧПМПЧ, УПДЕТЦБФШ УЙНЧПМЩ ИПФС ВЩ ФТЈИ ЧЙДПЧ, РТЙЮЈН ВПМШЫЙЕ ВХЛЧЩ Ч ОБЮБМЕ Й ГЙЖТЩ Ч ЛПОГЕ Ч УЮЈФ ОЕ ЙДХФ. фБЛ, ОБРТЙНЕТ, РБТПМШ Please123 УЮЙФБЕФУС УМБВЩН, Б 1Ple2ase3љ— УЙМШОЩН.

тБЪХНЕЕФУС, Ч РБТПМШ ОЕ ДПМЦОЩ ЧИПДЙФШ БОЗМЙКУЛЙЕ УМПЧБ. пДОБЛП, ЕУМЙ ЬФЙИ УМПЧ ОЕ НЕОШЫЕ ФТЈИ Й ТБЪДЕМЕОЩ ПОЙ ОЕ ФПМШЛП РТПВЕМБНЙ, РБТПМШљ— ФБЛПК, ЛБЛ Be off, kid!љ— ФБЛЦЕ УЮЙФБЕФУС УЙМШОЩН. рТЙ ЧЧПДЕ РБТПМС ОБ ЬЛТБО ОЙЮЕЗП ОЕ ЧЩЧПДЙФУС. рТЙНЕТ:

хДБМЙФШ ХЮЈФОХА ЪБРЙУШ, ДПНБЫОЙК ЛБФБМПЗ Й РПЮФПЧЩК СЭЙЛ РПМШЪПЧБФЕМС НПЦОП У РПНПЭША ЛПНБОДЩ userdel -r ЧИПДОПЕ_ЙНС . еУМЙ ПРХУФЙФШ -r, ДПНБЫОЙК ЛБФБМПЗ Й РПЮФПЧЩК СЭЙЛ ОЕ ХДБМСАФУС.

ч РТПГЕУУЕ ОБЮБМШОПК ЪБЗТХЪЛЙ УЙУФЕНЩ, ОБУФТПЕООПК РП РТПЖЙМА « хЮЕОЙЛ », БЧФПНБФЙЮЕУЛЙ ХДБМСЕФУС Й ЧОПЧШ ЪБЧПДЙФУС ХЮЈФОБС ЪБРЙУШ student. дПНБЫОЙК ЛБФБМПЗ Й РПЮФПЧЩК СЭЙЛ ФБЛЦЕ ХДБМСАФУС. дМС ФПЗП, ЮФПВЩ РЕТЕУПЪДБФШ РПМШЪПЧБФЕМС student ЧТХЮОХА, ОЕПВИПДЙНП ЪБРХУФЙФШ УФБТФПЧЩК УЙУФЕНОЩК УГЕОБТЙК /etc/init.d/mkstudent start .

дМС ЙЪНЕОЕОЙС РБТБНЕФТПЧ УХЭЕУФЧХАЭЕК ХЮЈФОПК ЪБРЙУЙ ЙУРПМШЪХКФЕ ХФЙМЙФХ usermod . ч ЮБУФОПУФЙ usermod -L ЧИПДОПЕ_ЙНС ЧТЕНЕООП ЪБРТЕЭБЕФ ЙУРПМШЪПЧБОЙЕ УППФЧЕФУФЧХАЭЕК ХЮЈФОПК ЪБРЙУЙ, Б usermod -U ЧИПДОПЕ_ЙНС љ— ПФНЕОСЕФ ЪБРТЕФ.

тБВПФБ У УЕФЕЧЩНЙ РПМШЪПЧБФЕМСНЙ

еУМЙ БДНЙОЙУФТБФПТ НБЫЙОЩ хЮЙФЕМШ ЧПУРПМШЪХЕФУС ЛПНБОДПК chroot /home/chroot , ПО РПМХЮЙФ ПЛТХЦЕОЙЕ, Ч ЛПФПТПН /etc УППФЧЕФУФЧХЕФ /home/chroot/etc, Б /nethomeљ— /home/chroot/nethome. дПВБЧМЕОЙЕ Й ХДБМЕОЙЕ РПМШЪПЧБФЕМЕК Ч ЬФПН ПЛТХЦЕОЙЙ РТЙЧЕДЈФ Л ЙЪНЕОЕОЙА ХЮЈФОЩИ ЪБРЙУЕК Ч /home/chroot/etc, ЛПФПТЩЕ ТБУРТПУФТБОСАФУС ОБ ЧУЕ НБЫЙОЩ хЮЕОЙЛ. рП ХНПМЮБОЙА УПЪДБЈФУС ПДЙО РПМШЪПЧБФЕМШ netuser У РБТПМЕН, ХЛБЪБООЩН Ч ОБУФТПЕЮОПН УГЕОБТЙЙ network_profile . рТЙНЕТ:

уЕФЕЧПК РПМШЪПЧБФЕМШ НПЦЕФ Й УБН ЙЪНЕОЙФШ УЕВЕ РБТПМШ. дМС ЬФПЗП ОХЦОП ЧПУРПМШЪПЧБФШУС УМХЦВПК Secure Shell, ЪБРХЭЕООПК ОБ НБЫЙОЕ хЮЙФЕМШ Ч ФПН ЦЕ ПЛТХЦЕОЙЙ Й У ЙУРПМШЪПЧБОЙЕН ОЕУФБОДБТФОПЗП УЕФЕЧПЗП РПТФБ 2222. ьФПК УМХЦВПК ЪБЧЕДХЕФ УФБТФПЧЩК УГЕОБТЙК /etc/init.d/ssh_passwd.

рТЙНЕТ ЙЪНЕОЕОЙС РБТПМС РП УЕФЙ (ОЙЛБЛЙЕ РПМС, ЛТПНЕ РПМС ЧИПДОПЕ_ЙНС, ЙЪНЕОСФШ ОЕ ОБДП):

ч РТЙЧЕДЈООПН РТЙНЕТЕ ssh љ— ЛПНБОДБ ДПУФХРБ Л УМХЦВЕ Secure Shell, -p 2222 ПЪОБЮБЕФ ЙУРПМШЪПЧБОЙЕ РПТФБ 2222, -tљ— ЙУРПМШЪПЧБОЙЕ ПУПВЩИ УЧПКУФЧ ФЕТНЙОБМШОПК МЙОЙЙ (ЙОБЮЕ РБТПМШ ВХДЕФ ЧЩЧПДЙФШУС ОБ ЬЛТБО), ЧИПДОПЕ_ЙНС@teacherљ— РПДЛМАЮЕОЙЕ Л ЛПНРШАФЕТХ teacher ПФ ЙНЕОЙ РПМШЪПЧБФЕМС ЧИПДОПЕ_ЙНС, Б passwdљ— ЧЩРПМОЙФШ ОБ ХДБМЈООПК НБЫЙОЕ ЛПНБОДХ passwd . пВТБФЙФЕ ЧОЙНБОЙЕ, ЮФП УФБТЩК РБТПМШ РПМШЪПЧБФЕМС ЧИПДОПЕ_ЙНС ОЕПВИПДЙНП ЧЧПДЙФШ ДЧБЦДЩ : ПДЙО ТБЪљ— РТЙ ТЕЗЙУФТБГЙЙ Ч УМХЦВЕ sshd (Secure Shell), ДТХЗПК ТБЪљ— ЛПНБОДЕ passwd .

Источник

Alt linux sudo добавить пользователя

Команда sudo используется [1] для выполнения обычным * пользователем какой-либо другой команды с правами суперпользователя (root).

Специфика ALT Linux [ править ]

В ALT Linux sudo используется фреймворк control и штатное его состояние соответствует control sudo wheelonly , однако все равно необходимо раскоментировать (убрать ‘#’ в начале строки) в /etc/sudoers строчку:

Также может понадобиться:

- либо внесение требуемых пользователей в группу wheel (созданный при установке системы аккаунт добавляется в неё автоматически, иначе см. /etc/group ),

- либо при необходимости повыдавать какие-либо повышенные привилегии всем пользователям — выполнение команды control sudo public (не рекомендуется!).

Настройка [ править ]

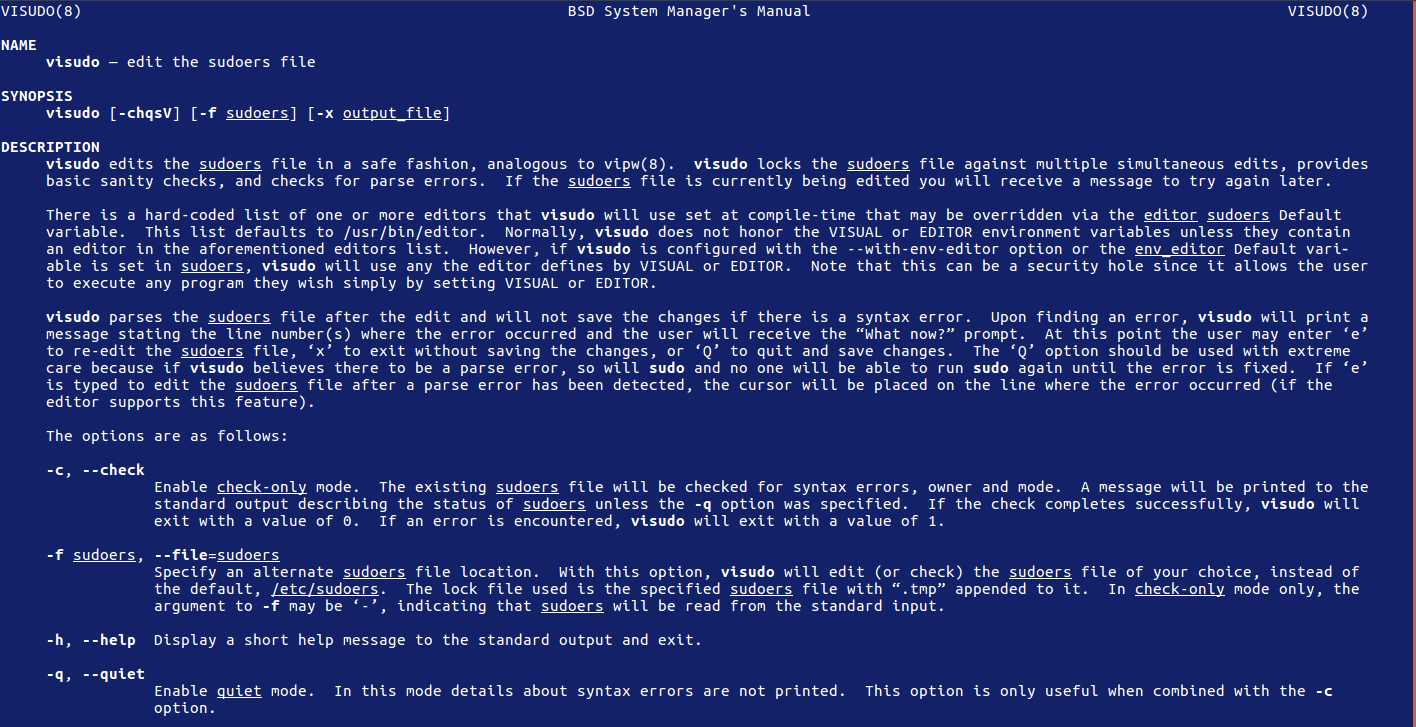

Для того, чтобы настроить работу sudo , необходимо с применением административных привилегий отредактировать файл /etc/sudoers при помощи специальной команды visudo [2] и внести туда записи о том, каким пользователям какие команды можно выполнять.

Позволяет пользователю user запускать все приложения с правами суперпользователя (root), а пользователю aptu — только apt-get update притом пользователь user при выполнении команд должен будет вводить пароль от своей учётной записи, а у пользователя aptu пароль не будет спрашиваться при выполнении sudo apt-get update .

Полная документация по формату конфигурационного файла находится в man-странице sudoers, начинать читать может быть проще с секции EXAMPLES.

Источник

Expert Users

Одним из самых важных моментов при изучении любой системы является то, как получить права суперпользователя. Как делать то, что не могут обычные смертные? Как раз для этого и существует команда sudo. С помощью нее вы можете делать в системе все что угодно – запускать любые приложения, читать любые файлы и т.д. Но для этого у вас должны быть права на пользование этой командой.

Существует два способа добавления пользователя в sudoers. Рассмотрим первый, наиболее популярный. А именно, с помощью sudoers файла, который находится по адресу /etc/sudoers.

1. Войдите под рутом. Введите команду su и пароль рута:

2. Откройте на редактирование sudoers файл (я использую vi, вы можете любой другой редактор):

3. Добавьте строчку, которая выделена жирным, заменив sergey на имя вашего пользователя:

4. Сохрание sudoers файл, выйдите из-под рута.

Теперь вы можете использовать команду sudo, например:

Далее введя пароль своего пользователя, вы открываете файл как бы из под рута, т.е. на выполнение этой команды вам дают супер привилегии.

Теперь давайте рассмотрим различные полезные функции команды sudo.

Заставить sudo спрашивать пароль каждый раз

По умолчанию, при запуске sudo ваш пароль запоминается на 15 минут. И если в течение этого времени вы вводите sudo еще раз, то пароль не спрашивается. Но иногда бывает полезно отключать эту функцию. Например, вы запускаете какую-то команду для друга и хотите чтобы сразу после этого sudo забыл введенный пароль. Для этого используйте параметр -k:

Полностью отключить запоминание пароля

Для этого вы можете открыть /etc/sudoers и добавить туда параметр timestamp_timeout=0:

Также вы можете менять время запоминания пароля sudo, указывая timestamp_timeout, например timestamp_timeout=5, что соответствует 5 минутам.

Никогда не спрашивать пароль sudo

Для этого откройте файл /etc/sudoers и измените строчку для нужного пользователя, добавив параметр NOPASSWD:

Теперь при вводе команды sudo пользователем sergey пароль не будет спрашиваться никогда.

Разрешить только определенные команды sudo

Для этого откройте sudoers файл и измените строчку для конкретного пользователя, перечисляя через запятую команды, которые он может запускать:

Еще один способ получения прав на запуск sudo

В начале статьи я написал, что существует два способа добавления пользователя в sudoers. Первый мы уже рассмотрели – это редактирование sudoers файла и добавления туда строчек для разных пользователей. Второй способ – вы можете просто добавить вашего пользователя в группу sudo, для этого вам понадобятся права рута:

Однако, “групповые” изменения вступят в силу только после перезагрузки, либо после повторного входа в систему.

В заключение, для закрепления материала предлагаю посмотреть данное видео.

Источник

Как добавить пользователя в sudoers – настроить sudo-доступ

Команда sudo предлагает механизм предоставления доверенным пользователям административного доступа к системе без совместного использования пароля пользователя root.

Sudoer (обычный пользователь, добавленный в sudoers) после аутентификации, может выполнять административные команды, как если бы они были запущены пользователем root.

В этом уроке мы приводим два примера:

- Как добавить обычного пользователя в группу wheel и дать группе wheel неограниченный доступ к root

- Как добавить конкретного пользователя в sudoers

Как добавить обычного пользователя в группу wheel и предоставить группе wheel неограниченный доступ?

1. Войдите в систему как пользователь root

2. Создайте обычного пользователя

3. Задайте пароль для нового пользователя.

4. Отредактируйте файл sudoers

Измените файл /etc/sudoers с помощью команды visudo:

Раскомментируйте wheel, удалив отметку # (позволяет пользователям группы wheel выполнять команды как root после проверки пароля):

Примечание: никогда не редактируйте файл sudoers с помощью различных инструментов, кроме visudo, который безопасно редактирует файл sudoers – он блокирует файл sudoers при наличии нескольких одновременных изменений, обеспечивает основные проверки работоспособности и проверяет ошибки синтаксиса.

5. Добавьте обычного пользователя в дополнительную группу wheel:

Проверьте дополнительную группу для пользователя:

6. Проверьте конфигурацию sudo для обычного пользователя.

Выйдите из системы как пользователь root и войти в качестве вновь созданного обычного пользователя:

Попробуйте выполнить некоторую административную команду (обычно для которой требуется аутентификация root), но обычный пользователь использует sudo:

Как добавить конкретного пользователя в sudoers?

1. Войдите в систему как пользователь root

2. Создайте обычного пользователя

3. Задайте пароль для нового пользователя.

4. Отредактируйте файл sudoers

Измените файл /etc/sudoers с помощью команды visudo:

Добавьте следующие строки (позволяет пользователю tuxfixer выполнять команды root после проверки пароля):

5. Проверьте конфигурацию sudo для конкретного пользователя.

Залогитьтесь под новым пользователем:

Выполните административную команду (обычно это требует проверки подлинности root) как sudoer с использованием sudo:

Источник

Облако тэгов

мои изыскания на случай забывания

Коротко о главном:

Получаем права Root-пользователя:

И вводим пароль суперпользователя

Если копнуть глубже…

Это загадочное слово — sudo

Sudo — программа дающая возможность системным администраторам позволять пользователям выполнять команды как root (или другой пользователь). Основная философия — позволить людям выполнить свою задачу, используя как можно меньше привилегий. Также sudo эффективный способ для записи деятельности root: кто использует sudo, какую команду и когда.

Использование sudo лучше (безопаснее) открытия сессии root, по следующим причинам:

- Нет необходимости в пароле root (sudo запрашивает пароль текущего пользователя)

- По умолчанию команды выполняются от имени обычного пользователя (не привилегированного), что позволяет избежать ошибок. От имени root выполняются только команды с префиксом sudo.

- Проверка/запись: когда выполняется sudo, записывается имя пользователя и исполняемая команда.

По этим причинам, переключение на root с помощью «sudo -i» (или sudo su) считается устаревшим, поскольку отменяет вышеперечисленные особенности.

Добавление пользователя в группу sudo

Получаем права Root-пользователя:

И вводим пароль суперпользователя

Пользователи, которым разрешено работать с правами ROOT, перечисляются в файле /etc/sudoers

Чтобы внести туда нового пользователя открываем файл /etc/sudoers для редактирования:

1 способ. Находим в нем

Вручную прописываем пользователя. Для этого после вышеуказанной строки добавляем:

Перезагружаем систему и теперь пользователь может работать с правами ROOT, используя свой пароль.

2 способ. Находим строку

и раскомментируем её, убрав значок «#», после чего необходимо сохранить изменения. Затем набираем команду:

это добавит пользователя в группу sudo. Перезагружаем систему.

Источник